يحوّل المحتالون تطبيقات تيليجرام المصغّرة إلى فخاخ للاحتيال في العملات الرقمية

- يستخدم محتالو FEMITBOT تطبيقات Telegram المصغرة لتشغيل منصات استثمار العملات المشفرة المزيفة، وانتحال شخصيات العلامات التجارية، ونشر البرامج الضارة.

- تؤثر هذه العملية على مستخدمي تطبيق تيليجرام في جميع أنحاء العالم، وبنيتها التحتية ذات الطابع التسويقي، والتي تستخدم وحدات البكسل tracالمستخدمين والقوالب المعيارية لتوسيع نطاق الحملات بسرعة، هي ما يميزها.

- يُعد هذا الاكتشاف مهمًا الآن لأن تطبيقات Telegram المصغرة أصبحت أكثر شيوعًا.

تستخدم شبكة FEMITBOT، وهي شبكة احتيال واسعة النطاق، ميزة Mini App في تطبيق Telegram لتشغيل منصات العملات المشفرة المزيفة، وانتحال شخصيات العلامات التجارية المعروفة، وإرسال برامج ضارة لنظام Android.

وفقًا لشركة CTM360 المتخصصة في الأمن السيبراني، تستخدم عملية الاحتيال روبوتات Telegram وتطبيقات Mini Apps المدمجة لإنشاء واجهات تصيد يتم تحميلها مباشرة في متصفح Telegram المدمج.

تبدو صفحات الاحتيال أكثر واقعية من روابط التصيد الاحتيالي العادية التي يتم إرسالها عبر البريد الإلكتروني أو الرسائل النصية القصيرة لأن الضحايا لا يغادرون تطبيق المراسلة أبدًا.

يستخدم برنامج FEMITBOT تطبيق Telegram للعثور على الضحايا

تطبيقات Telegram المصغرة هي تطبيقات ويب صغيرة تعمل داخل WebView الخاص بتطبيق Telegram.

تتيح هذه التطبيقات للمستخدمين إجراء المدفوعات والوصول إلى الحسابات واستخدام الأدوات التفاعلية دون الحاجة إلى تثبيت تطبيق أو متصفح منفصل.

لقد حوّل الأشخاص الذين يديرون برنامج FEMITBOT سهولة الاستخدام هذه إلى سلاح.

عندما ينقر الضحية على زر "ابدأ" في أحد الروبوتات المزيفة، يتم فتح تطبيق مصغر يعرض صفحة تصيد تبدو وكأنها لوحة تحكم استثمارية للعملات المشفرة.

تعرض هذه الصفحات أرصدة حسابات وأرباحًا وهمية، وغالبًا ما تحتوي على مؤقتات تنازلية أو عروض لفترة محدودة تهدف إلى جعل الناس يشعرون بأنهم بحاجة إلى التصرف بسرعة.

يتمtracالأموال أثناء عملية السحب.

يُطلب من الأشخاص الذين يحاولون cash أرباحهم الوهمية إيداع أموال حقيقية أولاً أو القيام بمهام إحالة. هذه طريقة شائعة لعمليات الاحتيال التي تتطلب رسوماً مسبقة وتستغل العملاء.

ينتحل روبوت FEMITBOT شخصيات العلامات التجارية على نطاق واسع

يصف باحثو الأمن بنية FEMITBOT بأنها "نمطية، تعتمد على القوالب".

تتيح الواجهة الخلفية المشتركة للمشغلين تغيير العلامات التجارية واللغات والسمات المرئية للحملات مع الحفاظ على نفس البنية التحتية.

أكد الباحثون في CTM360 وجود صلة من خلال العثور على سلسلة استجابة API مشتركة، "مرحبًا بك للانضمام إلى منصة FEMITBOT"، والتي تم إرسالها بواسطة العديد من نطاقات التصيد الاحتيالي.

بعض العلامات التجارية المزيفة كانت من عالم العملات المشفرة، بما في ذلك Bitgetو OKX و Binanceو MoonPay.

يشير النطاق الواسع لانتحال الشخصية إلى أن العملية تهدف إلى الوصول إلى الكثير من الناس حول العالم.

تستخدم الحملات أيضاً تقنية tracمشابهة لتلك المستخدمة في الإعلانات.

وكتب باحثون من CTM360: "تدمج البنية التحتية التي تمت ملاحظتها آليات tracالتحويل من منصات Meta (فيسبوك/إنستغرام) وتيك توك ضمن عملياتها".

تستخدم بعض تطبيقات FEMITBOT المصغرة وحدات بكسل tracMeta و TikTok لمراقبة ما يفعله المستخدمون، ومعرفة عدد الأشخاص الذين يتحولون إلى عملاء، وتحسين أداء حملاتهم، باستخدام تقنيات مباشرة من التسويق الرقمي الحقيقي.

يقوم المحتالون بتوزيع البرامج الضارة من خلال ملفات APK مزيفة

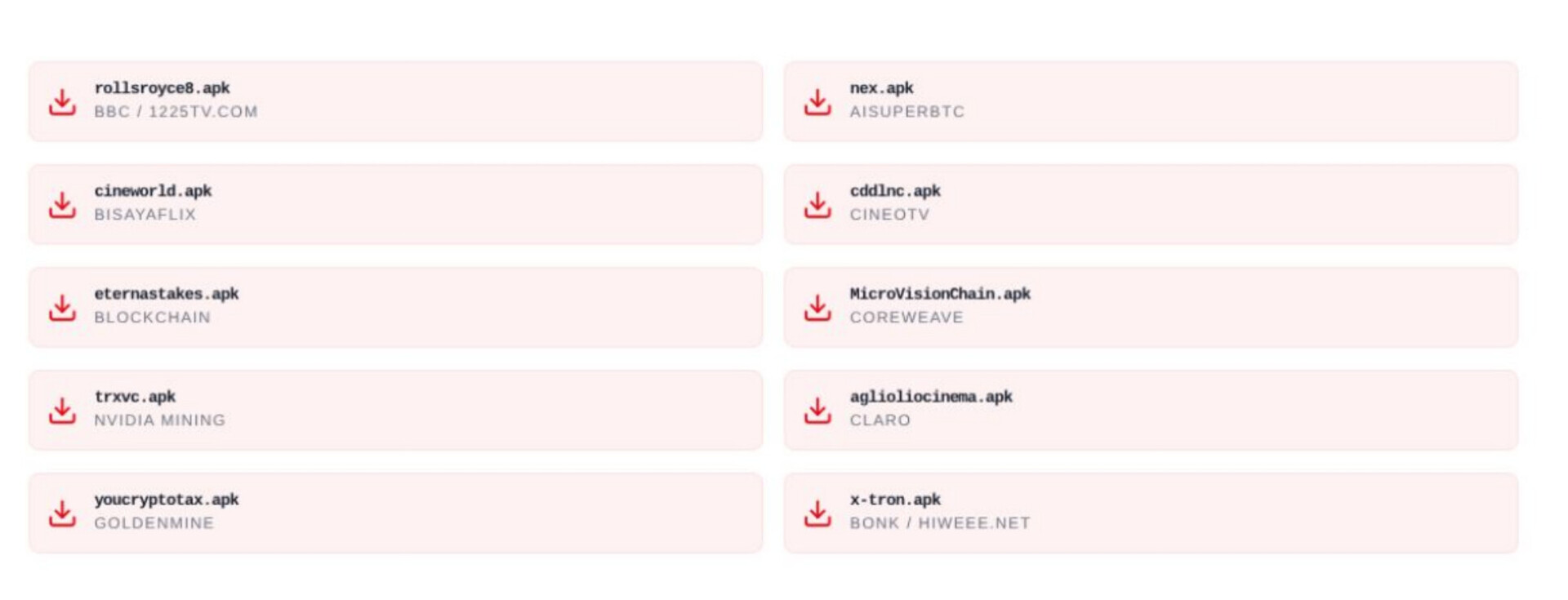

بعض تطبيقات FEMITBOT المصغرة لا ترتكب عمليات احتيال مالي فحسب، بل تنشر أيضًا برامج ضارة لنظام Android تبدو وكأنها تطبيقات حقيقية.

عثر باحثو الأمن على ملفات APK تتظاهر بأنها تابعة لعلامات تجارية مثل Netflix و BBC و NVIDIAو CineTV و Coreweave و Claro.

الشركة أوضحت أن ملفات APK مُستضافة على نفس نطاق واجهة برمجة التطبيقات (API) الخاصة بالحملة. وهذا يضمن صلاحية شهادات TLS ويمنع ظهور تحذيرات أمان المتصفح، التي قد تُنبه الضحايا.

يُطلب من المستخدمين تحميل ملفات APK من مصادر خارجية، أو فتح الروابط في متصفح التطبيق، أو تثبيت تطبيقات الويب التقدمية التي تبدو كبرامج حقيقية.

يُعدّ مكون البرامج الضارة في برنامج FEMITBOT الأكثر خطورة على مستخدمي نظام Android.

إحدى أكثر الطرق شيوعاً لوصول البرامج الضارة إلى هاتفك هي عن طريق تحميل ملفات APK من خارج متجر جوجل بلاي.

إن استخدام برنامج FEMITBOT لشهادات TLS المتطابقة يجعل من الصعب التمييز بين التنزيلات التي يقوم بها والملفات الحقيقية بنظرة سريعة.

إذا طلب روبوت على تطبيق تيليجرام من المستخدمين الاستثمار في العملات المشفرة، أو عرض عوائد غير واقعية، أو طلب منهم إيداع الأموال قبل أن يتمكنوا من سحبها، فعليهم أن يكونوا متشككين.

تعتبر مؤقتات العد التنازلي، ولغة الإلحاح، ومتطلبات الإحالة، كلها علامات على الاحتيال في دفع الرسوم المسبقة.

لا تكتفِ بقراءة أخبار العملات الرقمية، بل افهمها. اشترك في نشرتنا الإخبارية، إنها مجانية.

الأسئلة الشائعة

ما هو FEMITBOT؟

FEMITBOT عبارة عن بنية تحتية للاحتيال تستخدم تطبيقات Telegram المصغرة والروبوتات لتشغيل منصات العملات المشفرة المزيفة، وانتحال العلامات التجارية، ونشر البرامج الضارة لنظام Android.

كيف تعمل عمليات الاحتيال بالعملات المشفرة عبر تطبيق Telegram Mini؟

يتواصل الضحايا مع روبوت على تطبيق تيليجرام يفتح تطبيقًا مصغرًا يعرض لوحة تحكم استثمارية وهمية بأرباح وأرصدة مزيفة. ويتعين على المستخدمين إيداع أموال حقيقية أو إكمال مهام إحالة قبل أن يتمكنوا من سحب الأموال، تمامًا كما هو الحال في عمليات الاحتيال المالي المسبق.

ما هي العلامات التجارية التي يتم انتحالها في حملات FEMITBOT؟

تشمل العلامات التجارية الوهمية Bitget وOKX و BinanceوMoonPay وNVIDIA وYouKu. كما تروج بعض الحملات لتطبيقات Android APK تبدو وكأنها تطبيقات تابعة لـ BBC وCineTV وCoreweave وClaro.

إخلاء مسؤولية: المعلومات الواردة هنا ليست نصيحة استثمارية. Cryptopolitanموقع أي مسؤولية عن أي استثمارات تتم بناءً على المعلومات الواردة في هذه الصفحة. ننصحtrondentdentdentdentdentdentdentdent /أو استشارة مختص مؤهل قبل اتخاذ أي قرارات استثمارية.

دورة

- أي العملات المشفرة يمكن أن تدر عليك المال

- كيفية تعزيز أمانك باستخدام المحفظة الإلكترونية (وأي منها يستحق الاستخدام فعلاً)

- استراتيجيات استثمارية غير معروفة يستخدمها المحترفون

- كيفية البدء في الاستثمار في العملات المشفرة (أي منصات التداول التي يجب استخدامها، وأفضل العملات المشفرة للشراء، إلخ)