مقابلة: فيليب مارتن، كبير مسؤولي الأمن في Coinbase، يكشف أسرار التغلب على محتالي الذكاء الاصطناعي

- تعتبر تقنيات التزييف العميق والروبوتات المدعومة بالذكاء الاصطناعي من أهم أدوات المحتالين، لكن فيليب مارتن يقول إن اكتشاف الأنماط في النشاط الناتج عن الذكاء الاصطناعي يمكن أن يكشف عمليات الاحتيال هذه مبكراً.

- يسلط فيليب الضوء على شفافية تقنية البلوك تشين كسلاح ضد المحتالين، مما يسمح لأجهزة إنفاذ القانون tracالأموال غير المشروعة بشكل أفضل بكثير من الأنظمة التقليدية.

- يُعد تثقيف المستخدمين ونشر أدوات الكشف المدعومة بالذكاء الاصطناعي من الاستراتيجيات الرئيسية لشركة Coinbase لمكافحة عمليات الاحتيال، حيث يكشف التعلم الآلي عن التهديدات في الوقت الفعلي.

يُحدث الذكاء الاصطناعي ثورة في صناعة العملات الرقمية، ولكن ليس دائماً نحو الأفضل. فالمحتالون يزدادون ذكاءً، وأدواتهم أكثر تطوراً.

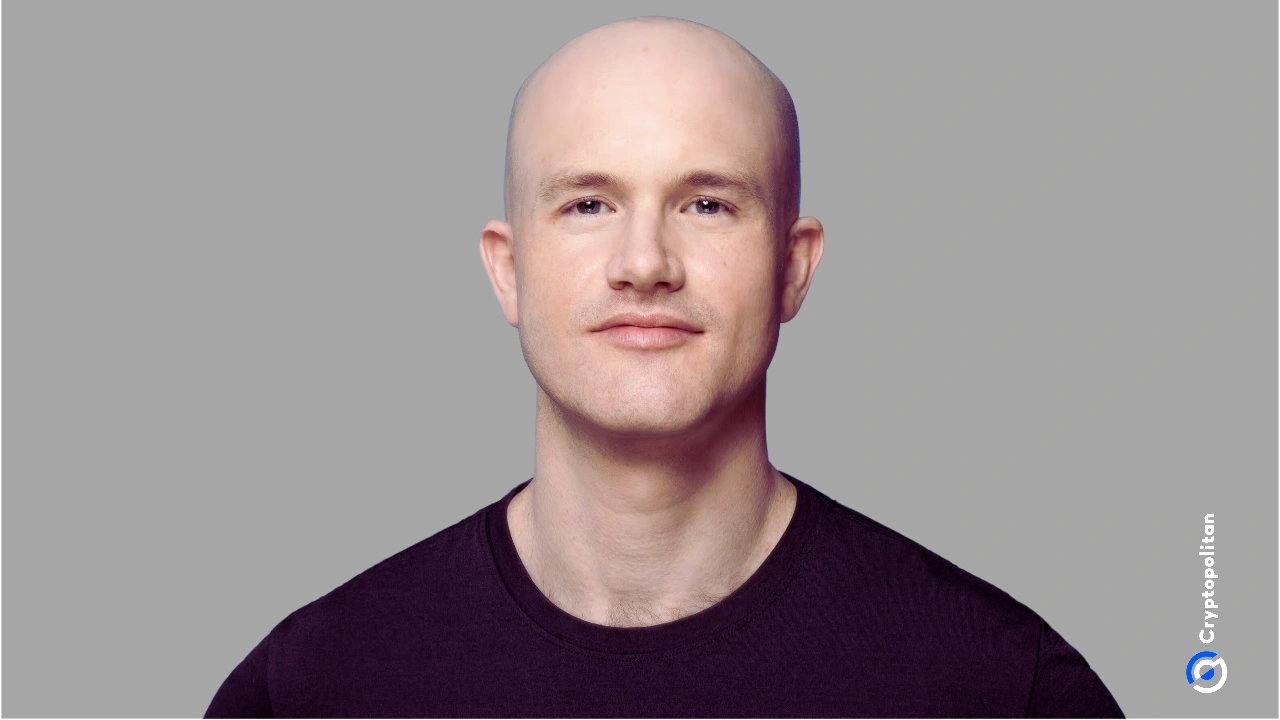

لكن فيليب مارتن، كبير مسؤولي الأمن في كوين بيس، لا يقلق. فهو عميل سابق في مكافحة التجسس وخبير في الأمن السيبراني، ويقود الآن الجهود لحماية واحدة من أكبر احتياطيات العملات المشفرة في العالم.

في مقابلة حصرية، سألنا فيليب عن كيفية تأثير الذكاء الاصطناعي على أساليب المحتالين، وكيف يمكن لقطاع العملات الرقمية التصدي لهم. وقد تضمنت إجاباته رؤى عملية قيّمة، وتحذيرات شديدة اللهجة، ومعلومات تقنية معمقة.

قال فيليب: "تُعدّ تقنية التزييف العميق أكبر تهديد ناشئ للعام المقبل". يستخدم المحتالون مقاطع فيديو وأصواتًا مُولّدة بالذكاء الاصطناعي لانتحال شخصيات موثوقة أو حتى أحباء. تُقنع هذه الشخصيات المزيفة الضحايا بالتخلي عن أموالهم، غالبًا تحت ستار فرص استثمارية وهمية.

قال: "نشهد أصواتًا مُولّدة بالذكاء الاصطناعي تُشبه تمامًا أصوات أحد أفراد العائلة أو الأصدقاء. بات من الصعب التمييز بين البشر والروبوتات". وأوضح فيليب أن تقنية التزييف العميق، بالإضافة إلى عمليات الاحتيال بالعملات الرقمية، تُستخدم أيضًا لنشر المعلومات المضللة. والأمر المُخيف هو أن "جودة هذه الأدوات تتحسن شهريًا"

دور الذكاء الاصطناعي في عمليات الاحتيال في العملات المشفرة

عمليات الاحتيال في العملات الرقمية ليست بجديدة، لكن الذكاء الاصطناعي جعلها أكثر خطورة. فعمليات الخداع، التي يتم فيها خداع المستخدمين لإرسال الأموال إلى محافظ خبيثة، أصبحت الآن أكثر انتشارًا بفضل أدوات الذكاء الاصطناعي. وقد شرح فيليب كيف يقوم المحتالون بإنشاء شخصيات واقعية باستخدام روبوتات الدردشة المدعومة بالذكاء الاصطناعي وتقنية التزييف العميق.

قال: "تبني هذهdentالمزيفة الثقة من خلال محادثات واقعية قبل استدراج الضحايا إلىtracأو رموز ذكية خبيثة". ولا يتوقف الذكاء الاصطناعي عند هذا الحد، إذ تحلل الخوارزميات سلوك المستخدمينdentالأهداف المثالية لهذه الاحتيالات، مما يجعل الهجمات شخصية ويكاد يكون من المستحيل التنبؤ بها.

لمواجهة هذه الأساليب، شدد فيليب على أهمية أنظمة الكشف المدعومة بالذكاء الاصطناعي. وأوضح قائلاً: "نستخدم التعلم الآليdentالأنشطة المشبوهة في الوقت الفعلي". كما تُعد أدوات تدقيقtracالذكية المُحسّنة أساسية، إذ يمكنها فحص الشفرة البرمجية للكشف عن الوظائف الخبيثة الخفية.

لكن حتى مع كل التكنولوجيا المتاحة في العالم، قال فيليب إن التعليم يبقى أفضل وسيلة للدفاع. "يحتاج المستخدمون إلى معرفة شكل عمليات الاحتيال. ويحتاجون إلى معرفة كيفية حماية أنفسهم."

تقنية البلوك تشين: مستقبل مكافحة غسل الأموال

كثيراً ما تُنتقد صناعة العملات الرقمية لارتباطها بغسيل الأموال. لكن بحسب فيليب، فإن تقنية البلوك تشين هي في الواقع أداة لحل هذه المشكلة.

وقال: "إن شفافية تقنية البلوك تشين وعدم قابليتها للتغيير تجعل كل معاملة مرئية. ويمكن لأجهزة إنفاذ القانون tracتدفق الأموال بطرق لم تكن ممكنة مع الأنظمة المالية التقليدية"

قارن فيليب هذا cash، الذي يكاد يكون من المستحيل trac. وأوضح قائلاً: "يمكن نقلCash إلى أي مكان دون تسجيل أي عملية". أما تقنية البلوك تشين، من ناحية أخرى، فتُوفر سجلات عامة تجعل من الصعب للغاية على المجرمين إخفاء trac.

رغم هذه الميزة، أقرّ فيليب بوجود تحديات مثل قابلية التوسع والعقبات التنظيمية. لكنه متفائل بشأن إمكانات تقنية البلوك تشين في إحداث نقلة نوعية في جهود مكافحة غسل الأموال على مستوى العالم.

وقف سرقةdentباستخدام تقنية البلوك تشين

تُعدّ سرقةdentالرقمية مشكلة متنامية أخرى، وقد تحمل تقنية البلوك تشين الحل. وأشار فيليب إلى أطرdentاللامركزية (DID) وإثباتات المعرفة الصفرية كأمثلة على كيفية استخدام البلوك تشين للتحقق منdentدون الكشف عن معلومات حساسة.

وأوضح قائلاً: "تتيح هذه الأدوات للمستخدمين إثبات هويتهم دون مشاركة بياناتهم الشخصية". وهذا يقلل من مخاطر اختراق البيانات ويخلق نظاماً لا يتطلب وجود وسطاء.

مع ذلك، لا تزال هناك عقبات. اعترف فيليب قائلاً: "إنّ غياب التوحيد القياسي بين منصات البلوك تشين يُصعّب عملية التبني". ويُعدّ عدم اليقين التنظيمي مشكلة رئيسية أخرى، إذ تختلف قوانين الخصوصية اختلافاً كبيراً من ولاية قضائية إلى أخرى، مما يُعقّد إيجاد حلول عالمية.

وأضاف: "إن تحقيق التوازن بين الشفافية وحقوق الخصوصية ليس بالأمر السهل". ولكن على الرغم من هذه العقبات، يعتقد فيليب أن إمكانات تقنية البلوك تشين في التحقق الآمن منdentلا مثيل لها.

كشف عمليات الاحتيال التي تولدها أنظمة الذكاء الاصطناعي

مع انتشار الأخبار الكاذبة والتقارير المزيفة المُولّدة بالذكاء الاصطناعي في سوق العملات الرقمية، قدّم فيليب مؤشرات تحذيرية يجب على المستثمرين الانتباه إليها. وكانت نصيحته صريحة: "لا تُنزّل تطبيقات من جهات خارجية إلا إذا كنت تثق في مصدرها"

يمكن للتطبيقات الخبيثة تثبيت برامج ضارة أو سرقة بيانات المستخدمين. كما حذر من إرسال الأصول إلى أفراد أو منظمات مجهولة. وقال: "إذا اتصل بك شخص ما مدعياً تمثيل شركة، فتحقق منdentعبر القنوات الرسمية".

أكد فيليب على أهمية استخدام المنصات الموثوقة، ونصح قائلاً: "استخدموا محافظ ومنصات تداول معروفة". كما شدد على أهمية الحفاظ على سرية المفاتيح الخاصة وعباراتdent، قائلاً: "هذه المعلومات خاصة بكم وحدكم، ومشاركتها تُعرّض أموالكم للخطر"

أشار كبير مسؤولي الأمن في Coinbase إلى أن أقل من 0.3% من معاملات العملات الرقمية تنطوي على أنشطة غير مشروعة. ومع ذلك، فهو يعمل على خفض هذه النسبة. ومن خلال تحالف "التكنولوجيا ضد عمليات الاحتيال"، عقدت Coinbase شراكات مع شركات مثل Meta وKraken و Ripple لمكافحة الاحتيال في مختلف القطاعات.

قال فيليب: "لا نقتصر على العملات المشفرة فقط، بل نستهدف أيضاً عمليات الاحتيال على وسائل التواصل الاجتماعي وتطبيقات المواعدة وحتى منصات التوظيف"

يعتمد نهج التحالف على شقين: توعية المستهلكين والتعاون بين القطاعات المختلفة. ويهدف التحالف، من خلال تبادل المعرفة حول أساليب الاحتيال، إلى منع وقوعه قبل حدوثه. وأوضح فيليب قائلاً: "نحن نركز على الفئات الأكثر عرضة للاحتيال".

كما أشار إلى أهمية تبادل أفضل الممارسات ومعلومات التهديدات بين الشركات. "كلما زاد تعاوننا، كلما صعب على المحتالين النجاح"

الموجة التالية من الاحتيال المدعوم بالذكاء الاصطناعي

لا يزال المحتالون يواصلون نشاطهم، وتوقع فيليب أن تزداد أساليبهم تطوراً. وحذر قائلاً: "بحلول عام 2025، سنشهد فيديوهات مزيفة بتقنية التزييف العميق لدرجة أنها ستخدع حتى أكثر المستخدمين خبرة". وستتضمن هذه الفيديوهات قادة في مجال التكنولوجيا أو شخصيات عامة يقدمون وعوداً استثمارية كاذبة. وأضاف: "نشهد حالات لا يستطيع فيها الناس التمييز بين التحدث إلى أحد أفراد عائلاتهم أو إلى محتال".

سيكون التعليم عاملاً هاماً في مكافحة هذه التهديدات. وحثّ فيليب المستخدمين على التحقق جيداً منdentأي شخص يطلب معلومات حساسة. ونصح قائلاً: "عند الشك، لا تتصرف. تحقق أولاً".

في غضون ذلك، تستخدم منصة Coinbase الذكاء الاصطناعي للبقاء في الصدارة. وكشف فيليب قائلاً: "نقوم بتحليل بيانات تسجيل الدخول ودعم نشاط الدردشة لكشف عمليات الاحتيال في الوقت الفعلي".

اختتم فيليب حديثنا بالتأمل في كيفية استفادة المؤسسات المالية التقليدية من قطاع العملات الرقمية. وقال: "توفر تقنية البلوك تشين الشفافية وإمكانية tracالتي تفتقر إليها الأنظمة التقليدية". كما تعملtracالذكية على أتمتة عمليات التحقق من الامتثال وتقليل مخاطر الاحتيال.

قد يُسهم تبني هذه التقنيات في تحسين الأمن والكفاءة التشغيلية للبنوك والمؤسسات المالية الأخرى. واختتم فيليب قائلاً: "إن الأدوات التي نطورها في مجال العملات الرقمية قادرة على جعل النظام المالي برمته أكثر أماناً".

هناك حل وسط بين ترك المال في البنك والمجازفة في عالم العملات الرقمية. ابدأ بمشاهدة هذا الفيديو المجاني عن التمويل اللامركزي.

إخلاء مسؤولية: المعلومات الواردة هنا ليست نصيحة استثمارية. Cryptopolitanموقع أي مسؤولية عن أي استثمارات تتم بناءً على المعلومات الواردة في هذه الصفحة. ننصحtrondentdentdentdentdentdentdentdent /أو استشارة مختص مؤهل قبل اتخاذ أي قرارات استثمارية.

دورة

- أي العملات المشفرة يمكن أن تدر عليك المال

- كيفية تعزيز أمانك باستخدام المحفظة الإلكترونية (وأي منها يستحق الاستخدام فعلاً)

- استراتيجيات استثمارية غير معروفة يستخدمها المحترفون

- كيفية البدء في الاستثمار في العملات المشفرة (أي منصات التداول التي يجب استخدامها، وأفضل العملات المشفرة للشراء، إلخ)