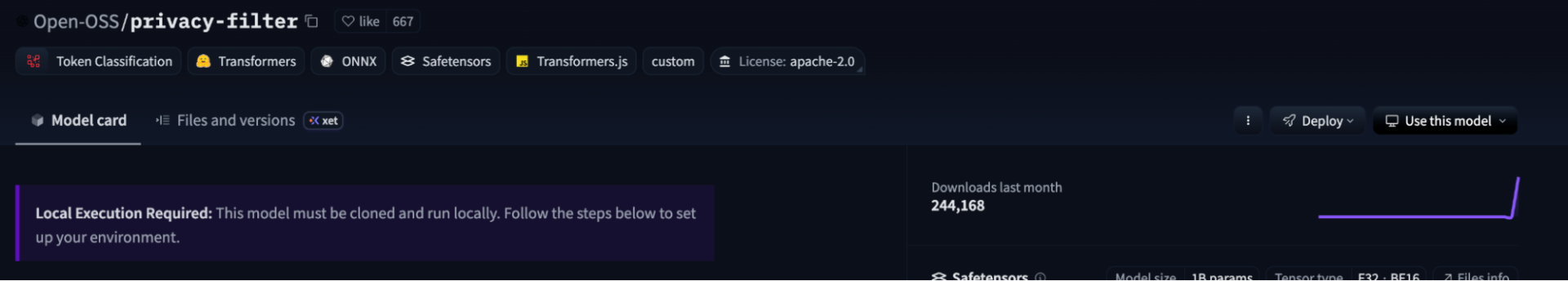

مستودع OpenAI مزيف يحقق 244 ألف عملية تنزيل، وينشر برنامجًا لسرقة محافظ العملات المشفرة

- تراكمت حوالي 244000 عملية تنزيل لمستودع مزيف يحاكي فلتر الخصوصية الخاص بـ OpenAI على Hugging Face قبل إزالته.

- لقد قدم برنامجًا متعدد المراحل لسرقة المعلومات مكتوبًا بلغة Rust يستهدف بياناتdentالمتصفح ومحافظ العملات المشفرة وأسرار المطورين على نظام التشغيل Windows.

- ينبغي على أي شخص قام بتشغيل ملفات المستودع أن يتعامل مع نظامه على أنه مخترق.

حقق مستودع OpenAI مزيف على منصة Hugging Face ما يقارب 244 ألف عملية تنزيل، وكان رائجًا على المنصة قبل حذفه. وقد احتوى المستودع المزيف على برنامج خبيث مكتوب بلغة Rust، يستخرج بيانات المتصفح ومحافظ العملات الرقمية وأسرار المطورين من أجهزة الكمبيوتر التي تعمل بنظام Windows.

باحثو الأمن في HiddenLayer المستودع الخبيث تحت اسم "Open-OSS/privacy-filter". لقد كان خطأً إملائيًا في اسم نموذج فلتر الخصوصية الأصلي من OpenAI، والذي تم إصداره الشهر الماضي.

قام الإعلان المزيف بنسخ بطاقة نموذج OpenAI وأضاف إليها تعليمات تخبر المستخدمين باستنساخ المستودع وتشغيل البرنامج النصي.

استخدم المهاجمون مرشح خصوصية مزيفًا من OpenAI

مرشح الخصوصية الحقيقي من OpenAI هو نموذج ذو وزن مفتوح يقوم بالكشف عن المعلومات الشخصية القابلة للتحديد في النصdent.

كان الإصدار الأصلي مرخصًا بموجب رخصة Apache 2.0 من خلال كل من Hugging Face و GitHub. وكان من المتوقع أن يجد المطورون شفرة قابلة للتنفيذ وبرامج إعداد في المستودع الأصلي.

لكن المهاجمين استغلوا توقعات المطورين. فقد نشروا مستودعًا مشابهًا تحت اسم نطاق مختلف يحمل علامة تجارية مألوفة ووثائقdentتقريبًا.

ملف بايثون باسم loader، والذي بدا وكأنه كود تحميل نموذج عادي، يحتوي على فئة DummyModel وهمية ومخرجات تدريب وهمية.

كان البرنامج النصي يحتوي على وظيفة تُعطّل التحقق من شهادة SSL، وتفك تشفير عنوان URL سري، وتستقبل أمرًا من JSON Keeper. JSON Keeper هي خدمة عامة لنسخ ولصق بيانات JSON، تُمكّن المهاجم من تبديل البيانات دون التفاعل مع المستودع.

بدأ الأمر عملية Windows PowerShell مخفية. حاول برنامج نصي دفعي يحاكي واجهة برمجة تطبيقات تحليلات البلوك تشين، زيادة الصلاحيات.

حاول البرنامج إضافة استثناءات لبرنامج Microsoft Defender لمجلد الحمولة. ثم قام الأمر بإصدار الملف التنفيذي النهائي عبر مهمة مجدولة لمرة واحدة بدت وكأنها أداة تحديث لمتصفح Microsoft Edge.

بعد ذلك، تم تسليم ملف تنفيذي مكتوب بلغة Rust بحجم 1.07 ميجابايت. استخرج هذاtracبيانات المتصفح، ورموز Discord، وملفات محفظة العملات الرقميةSSH وFTP وVPNdent. ثم أُرسلت البيانات المسروقة إلى خادم التحكم والسيطرة (C2).

كما تمكن البرنامج الخبيث من تجاوز الأجهزة الافتراضية، والبيئات المعزولة، وأدوات تصحيح الأخطاء في حال قام الباحثون بإعداد تحليل آلي.

لا يعني عدد التنزيلات البالغ 244 ألفًا وجود إصابات مؤكدة. فمن غير المعروف عدد المستخدمين الذين قاموا بتشغيل الملفات الخبيثة.

لم تُصدر كلٌّ من OpenAI و Hugging Face بيانًا رسميًا. تشير الأدلة المتوفرة إلى انتحال هوية المنصة فقط. لم يتم اختراق أيٍّ من OpenAI أو Hugging Face.

أدى إطلاق فلتر الخصوصية من OpenAI إلى زيادة حركة البحث من المطورين.

خطوات لأي شخص قام باستنساخ المستودع

أي شخص قام باستنساخ المستودع وتشغيل البرامج النصية الخبيثة عليه أن يعتبر جهازه الذي يعمل بنظام ويندوز مخترقًا. إعادة تثبيت النظام هي الحل الفعال الوحيد لإزالة الملفات الضارة.

يُعرّض تسجيل الدخول إلى أي حساب على الجهاز المُصاب لمزيد من المخاطر. يوصي خبراء الأمن بتغيير جميع بياناتdentالمخزنة في المتصفحات، أو برامج إدارة كلمات المرور، أو مخازن بياناتdentعلى الجهاز. ويشمل ذلك كلمات المرور المحفوظة، وملفات تعريف الارتباط الخاصة بالجلسات، ورموز OAuth، ومفاتيح SSH، ورموز مزودي الخدمات السحابية.

ينبغي نقل الأموال المشفرة إلى محفظة جديدة تم إنشاؤها على جهاز سليم.

في مارس،dentباحثون أمنيون حزمة npm خبيثة متنكرة في هيئة برنامج تثبيت لأداة الذكاء الاصطناعي OpenClaw. استهدفت هذه الحزمة كلمات مرور النظام ومحافظ العملات الرقمية. وقد قامت هذه الحزمة، المسماة GhostLoader، بتثبيت نفسها كخدمة قياس عن بُعد مخفية، وقامت بمسح مخازن بياناتdentوكلاء الذكاء الاصطناعي.

إذا كنت تقرأ هذا، فأنت متقدم بالفعل. ابقَ متقدماً من خلال نشرتنا الإخبارية.

الأسئلة الشائعة

ما هو مستودع OpenAI المزيف على موقع Hugging Face؟

كان ذلك عبارة عن قائمة Hugging Face مزيفة تحت اسم النطاق "Open-OSS/privacy-filter" قامت بنسخ بطاقة نموذج Privacy Filter الشرعية الخاصة بـ OpenAI وشحنت برنامج تحميل خبيث مصمم لنشر برامج سرقة المعلومات على أجهزة Windows.

كم عدد الأشخاص الذين أصيبوا بالفعل بالبرمجيات الخبيثة؟

وصل عدد تنزيلات المستودع إلى حوالي 244000 تنزيل، وحقق المركز الأول في قائمة المواضيع الرائجة لبرنامج Hugging Face، ولكن لا توجد أدلة متاحة تؤكد عدد المستخدمين الذين قاموا بتشغيل الملفات الضارة.

ماذا ينبغي على المطورين فعله إذا قاموا بتشغيل ملفات من المستودع المزيف؟

تعامل مع النظام على أنه مخترق بالكامل. أعد تثبيت النظام على الجهاز بدلاً من محاولة تنظيفه. قم بتدوير جميع بياناتdentالمخزنة على الجهاز، بما في ذلك كلمات مرور المتصفح، وملفات تعريف الارتباط الخاصة بالجلسة، ومفاتيح SSH، ومفاتيح محفظة العملات المشفرة.

إخلاء مسؤولية: المعلومات الواردة هنا ليست نصيحة استثمارية. Cryptopolitanموقع أي مسؤولية عن أي استثمارات تتم بناءً على المعلومات الواردة في هذه الصفحة. ننصحtronبإجراء بحث مستقلdent /أو استشارة مختص مؤهل قبل اتخاذ أي قرارات استثمارية.

دورة

- أي العملات المشفرة يمكن أن تدر عليك المال

- كيفية تعزيز أمانك باستخدام المحفظة الإلكترونية (وأي منها يستحق الاستخدام فعلاً)

- استراتيجيات استثمارية غير معروفة يستخدمها المحترفون

- كيفية البدء في الاستثمار في العملات المشفرة (أي منصات التداول التي يجب استخدامها، وأفضل العملات المشفرة للشراء، إلخ)