قام المهاجمون باختراق حساب مسؤول الصيانة في npm وسرقة مفاتيح التشفير

- قام المهاجمون باختطاف حساب مسؤول صيانة npm خامل ونشروا ثلاثة إصدارات خبيثة من node-ipc لسرقة بياناتdent.

- أعاد المهاجم تسجيل نطاق البريد الإلكتروني المنتهي الصلاحية الخاص بالمسؤول عن الصيانة واستخدم آلية إعادة تعيين كلمة المرور الخاصة بـ npm للحصول على حق الوصول للنشر.

- ينبغي على أي مطور أو مشروع في مجال العملات المشفرة قام بتثبيت أو تحديث node-ipc تلقائيًا خلال تلك الفترة مراجعة التبعيات وتغيير جميع الأسرار المكشوفة على الفور.

بحسب موقع SlowMist، تم نشر ثلاث نسخ مُخترقة من مكتبة node-ipc على سجل npm في 14 مايو. استغل المهاجمون حسابًا غير نشط لأحد المشرفين، ونشروا شيفرة مصممة لسرقة بيانات اعتماد المطورينdentوالمفاتيح الخاصة، وأسرار واجهة برمجة التطبيقات (API)، وغيرها، مباشرةً من ملفات .env.

node-ipc هي حزمة Node.js شائعة تسمح للبرامج المختلفة بالتواصل مع بعضها البعض على نفس الجهاز، أو أحيانًا عبر الشبكة.

يستغل سلو ميست الثغرة

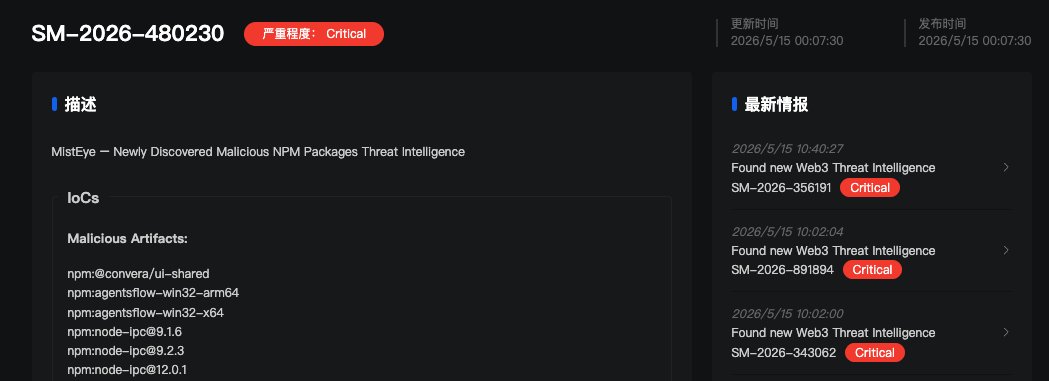

رصدت شركة SlowMist المتخصصة في أمن تقنية البلوك تشين الاختراق من خلال نظام MistEye لمعلومات التهديدات.

الإصدارات 9.1.6 و9.2.3 و12.0.1

عثرت شركة MistEye على ثلاث نسخ خبيثة، بما في ذلك:

- الإصدار 9.1.6.

- الإصدار 9.2.3.

- الإصدار 12.0.1.

جميع الإصدارات المذكورة أعلاه كانت تحمل نفس الحمولة المشفرة بحجم 80 كيلوبايت.

تتولى مكتبة Node-ipc إدارة الاتصال بين العمليات في Node.js، حيث تساعد برامج Node.js على تبادل الرسائل. ويقوم أكثر من 822,000 شخص بتنزيلها أسبوعياً.

تُستخدم Node-ipc على نطاق واسع في مجال العملات المشفرة. فهي تُستخدم في الأدوات التي يستخدمها المطورون لبناء التطبيقات اللامركزية، وفي الأنظمة التيmatic(CI/CD)، وفي أدوات المطورين اليومية.

كانت كل نسخة مصابة تحتوي على نفس الشفرة الخبيثة المخفية. وبمجرد تحميل أي برنامج لـ node-ipc، يتم تشغيل الشفرةmatic.

تمكن باحثون في شركة StepSecurity من كشف كيفية وقوع الهجوم. كان لدى المطور الأصلي لبرنامج node-ipc عنوان بريد إلكتروني مرتبط بالنطاق atlantis-software[.]net، إلا أن صلاحية هذا النطاق انتهت في 10 يناير 2025.

في 7 مايو 2026، اشترى المهاجم نفس النطاق عبر Namecheap، مما منحه السيطرة على البريد الإلكتروني القديم للمطور. ومن هناك، قام ببساطة باستعادة كلمة المرور على npm، وأعاد تعيينها، وحصل على صلاحيات كاملة لنشر إصدارات جديدة من node-ipc.

لم يكن لدى المطور الحقيقي أي فكرة عما يحدث. وظلت النسخ الخبيثة متاحة لمدة ساعتين تقريبًا قبل إزالتها.

يبحث السارق عن أشخاص حاصلين على شهاداتdentتزيد عن 90

يبحث البرنامج الخبيث المضمن عن أكثر من 90 نوعًا من بياناتdentالمطورين والسحابة. تشمل القائمة رموز AWS، وأسرار Google Cloud وAzure، ومفاتيح SSH، وإعدادات Kubernetes، ورموز GitHub CLI.

بالنسبة لمطوري العملات المشفرة، تستهدف البرامج الضارة على وجه التحديد ملفات .env. تحتوي هذه الملفات عادةً على المفاتيح الخاصة، وبيانات اعتماد عقدة RPCdentوأسرار واجهة برمجة تطبيقات التبادل.

لتهريب البيانات المسروقة، تستخدم الحمولة الخبيثة تقنية نفق نظام أسماء النطاقات (DNS tunneling). فهي تخفي الملفات داخل طلبات بحث عادية المظهر على الإنترنت. ولا تستطيع معظم أدوات أمان الشبكات اكتشاف ذلك.

تقول فرق الأمن إن أي مشروع قام بتشغيل npm install أو قام بتحديث التبعيات تلقائيًا خلال تلك الفترة التي استمرت ساعتين يجب أن يفترض أنه تعرض للاختراق.

الخطوات الفورية، وفقًا لتوجيهات SlowMist:

- تحقق من ملفات القفل لإصدارات node-ipc 9.1.6 أو 9.2.3 أو 12.0.1.

- قم بالرجوع إلى آخر إصدار تعرف أنه آمن.

- قم بتغيير جميعdentالاعتماد التي ربما تكون قد تسربت.

أصبحت هجمات سلسلة التوريد على npm أمرًا شائعًا في عام 2026. وتتعرض مشاريع العملات المشفرة لضربات أشد من غيرها لأن عمليات تسجيل الدخول المسروقة يمكن تحويلها إلى أموال مسروقة بسرعة.

أذكى العقول في عالم العملات الرقمية يتابعون نشرتنا الإخبارية بالفعل. هل ترغب بالانضمام إليهم؟ انضم إليهم.

الأسئلة الشائعة

ما هي إصدارات node-ipc التي تحمل البرامج الضارة؟

الإصدارات 9.1.6 و9.2.3 و12.0.1. رصدها كل من برنامجي SlowMist وStepSecurity. جميعها تحتوي على نفس الحمولة المشفرة التي يتم تشغيلها فور تحميل الحزمة.

كيف تمكن المهاجم من السيطرة على حساب المسؤول؟

انتهت صلاحية نطاق البريد الإلكتروني الخاص بالمسؤول الأصلي، atlantis-software[.]net، في 10 يناير 2025. أعاد المهاجم تسجيله من خلال Namecheap في 7 مايو 2026، ثم استخدم عملية إعادة تعيين كلمة المرور الخاصة بـ npm للاستيلاء على الحساب.

ما الذي يستولي عليه السارق تحديداً؟

أكثر من 90 نوعًا من بياناتdent. رموز AWS، وبياناتdentGoogle Cloud وAzure، ومفاتيح SSH، وإعدادات Kubernetes، ورموز GitHub CLI، وملفات سجل الأوامر، وملفات .env، والتي غالبًا ما تحتوي على مفاتيح التشفير الخاصة وأسرار واجهة برمجة التطبيقات للتبادل.

راندا موسى

راندا كاتبة ومحررة متخصصة في مجال التكنولوجيا. تخرجت من جامعة برادفورد بشهادة في الهندسة الكهربائيةtron. عملت في شركات فوروارد بروتوكول، وأمازيكس، وكريبتوسومنياك.

دورة

- أي العملات المشفرة يمكن أن تدر عليك المال

- كيفية تعزيز أمانك باستخدام المحفظة الإلكترونية (وأي منها يستحق الاستخدام فعلاً)

- استراتيجيات استثمارية غير معروفة يستخدمها المحترفون

- كيفية البدء في الاستثمار في العملات المشفرة (أي منصات التداول التي يجب استخدامها، وأفضل العملات المشفرة للشراء، إلخ)