Северокорейские хакеры запустили вредоносное ПО на основе Nim в сетях Web3 и криптосети

- Северокорейские хакеры атакуют стартапы Web3, используя поддельные приглашения на встречи в Zoom.

- Семейство вредоносных программ NimDoor использует сложные языки программирования для атак на Mac.

- Злоумышленники крадут данные браузера, пароли и сообщения в Telegram у жертв.

Северокорейские хакеры запустили сложную кампанию по распространению вредоносного ПО, нацеленную на компании, работающие в сфере Web3 и криптовалют, используя вредоносную программу NimDoor.

Компания SentinelLabs выявилаdentпередовые сочетающие социальную инженерию со сложными методами программирования для проникновения в системы Mac и кражи конфиденциальной информации.

Северокорейские хакеры обманывают жертв, подделывая обновления видеоконференций в Zoom

Северокорейские злоумышленники начинают свои атаки, выдавая себя за известных контактов в мессенджере Telegram, а затем просят своих жертв организовывать встречи через страницы планирования Calendly. Жертвам отправляется электронное письмо с предложением загрузить, казалось бы, легитимное обновление программного обеспечения Zoom, в которое встроены поддельные ссылки на встречи Zoom.

Злоумышленники создают домены, содержащие вредоносные файлы, представленные как файлы обновлений поддержки Zoom, с доменными именами, которые имитируют реальные URL-адреса конференций Zoom. Поддельные домены содержат такие варианты, как support.us05web-zoom.forum и support.us05web-zoom.cloud, которые очень похожи на реальные веб-домены Zoom, известные пользователям.

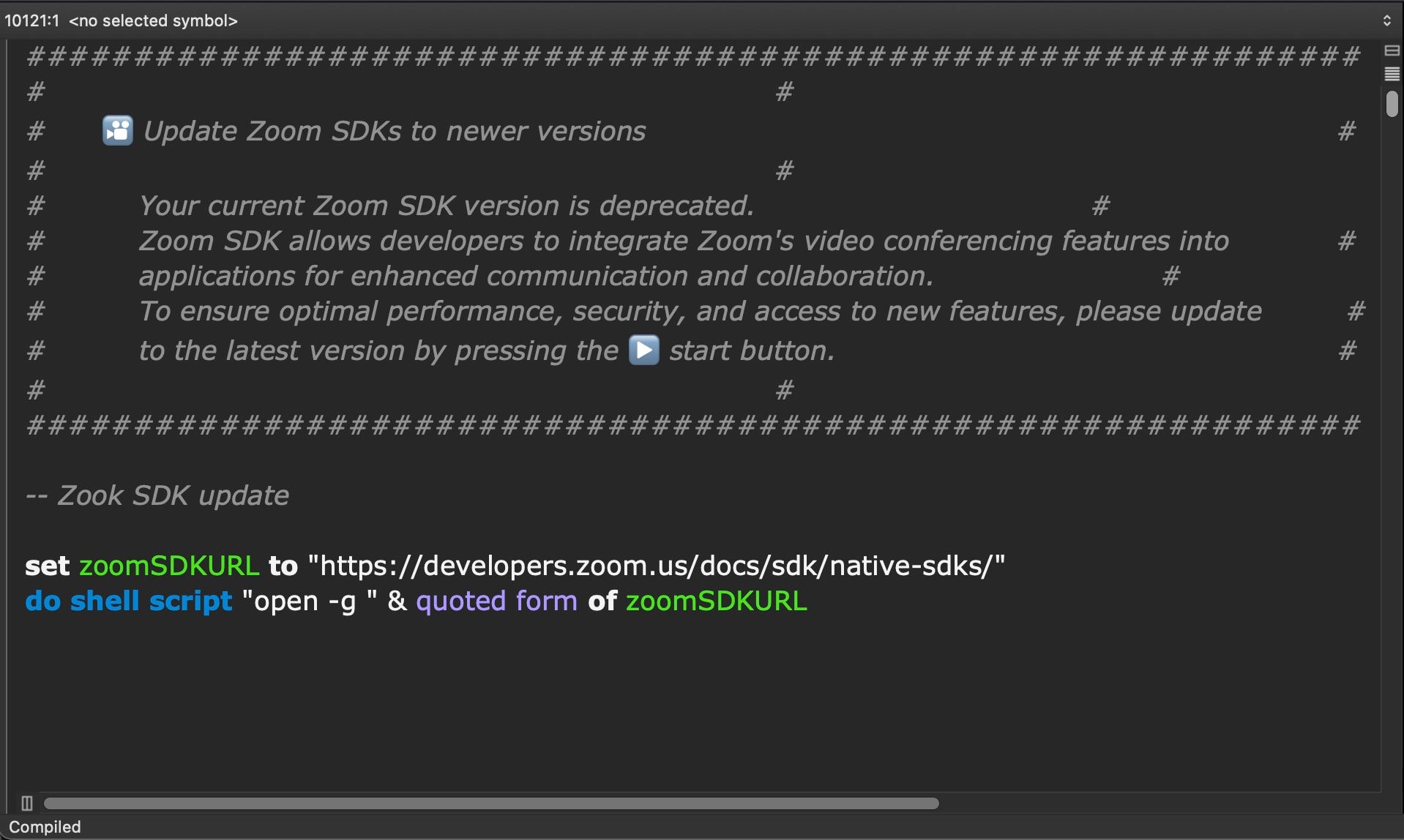

Программы для атак содержат тысячи строк пустого пространства, скрывающего их назначение, благодаря чему они кажутся больше и естественнее, чем простые программы для атак. В этих программах скрыты всего три строки кода атаки, которые загружают и запускают другие модули атаки с серверов, управляемых хакерами.

Исследователи SentinelLabs обнаружили несколько одновременно используемых доменов одними и теми же злоумышленниками, что указывало на широкомасштабную кампанию, затрагивающую множество жертв с индивидуально настроенными веб-адресами для каждой из них. Опечатки в поддельных файлах обновлений, например, «Zook SDK Update» вместо «Zoom SDK Update», легче обнаружить и tracисследователям безопасности.

После того, как жертвы запускают поддельное обновление, вредоносная программа загружает легитимный URL-адрес перенаправления Zoom с HTML-файлом. Это создает видимость первоначального заражения, в то время как скрытно запускает основные компоненты атаки. Цель состоит в том, чтобы ввести жертв в заблуждение, заставив их поверить, что они успешно выполнили стандартный процесс обновления программного обеспечения.

Вредоносная программа NimDoor крадет пароли и личные данные

Вредоносная программа NimDoor использует два отдельных пути атаки после успешного заражения компьютеров жертв. Первый путь направлен на кражу личной информации, включая пароли, данные браузера и историю чатов из популярных приложений. Второй путь обеспечивает долговременный доступ к скомпрометированным системам через скрытые фоновые программы.

Вредоносная программа атакует множество веб-браузеров, включая Google Chrome, Firefox, Microsoft Edge, Brave и Arc, копируя сохраненные пароли, историю просмотров и сохраненную информацию для входа в систему. Она также крадет системные пароли, хранящиеся во встроенных системах управления паролями компьютеров Mac, и копирует файлы истории команд, показывающие, какие программы запускали пользователи.

Специализированный компонент нацелен на данные сообщений Telegram, похищая зашифрованные базы данных чатов и ключи расшифровки, которые позволяют злоумышленникам читать личные переписки в автономном режиме. Украденная информация Telegram включает в себя как зашифрованные файлы сообщений, так и специальные ключи, необходимые для расшифровки и чтения этих сообщений.

Вся украденная информация упаковывается и отправляется на контролируемые злоумышленником серверы через зашифрованные соединения. Вредоносная программа создает скрытые папки на зараженных компьютерах для временного хранения скопированных данных перед передачей, используя имена, которые выглядят как имена легитимных системных файлов.

В атаке используются сложные языки программирования, включая Nim и C++, которые многие программы безопасности с трудом обнаруживают. Вредоносное ПО включает в себя функции, помогающие ему избежать обнаружения программами безопасности, такие как обмен данными через зашифрованные веб-соединения и использование имен и местоположений файлов, выглядящих как легитимные.

Злоумышленники разработали вредоносное ПО специально для работы на компьютерах Mac, используя встроенные функции Mac для сокрытия своей деятельности и поддержания постоянного доступа к зараженным системам.

Передовые методы обеспечения устойчивости гарантируют выживание вредоносного ПО

NimDoor Вредоносная программа включает в себя методы, позволяющие сохранять доступ к зараженным компьютерам даже после перезагрузки системы или попытки удаления вредоносного ПО. Злоумышленники используют хитрый подход, который автоматическиmaticвредоносную программу всякий раз, когда пользователи пытаются ее удалить или завершить ее работу.

Когда пользователи пытаются остановить процесс вредоносной программы или выключить компьютер, вредоносная программа перехватывает эти сигналы завершения и немедленно записывает резервные копии себя в скрытые места на зараженной системе. Это создает ситуацию, когда попытка удалить вредоносную программу фактически запускает процесс ее повторной установки.

Вредоносная программа создает поддельные системные файлы с именами, которые выглядят правдоподобно, например, папки, названные в честь сервисов Google, но с незначительными орфографическими различиями, которые пользователи обычно не замечают. Эти поддельные файлы получают разрешения наmatic загрузку, благодаря чему вредоносная программа запускается каждый раз при включении компьютера.

Ключевой компонент представляет собой легковесную программу мониторинга, которая каждые 30 секунд связывается с серверами злоумышленников, отправляя информацию о запущенных программах и ожидая новых команд. Этот мониторинг осуществляется через, казалось бы, безобидные соединения, которые выглядят как обычный веб-трафик.

Вредоносная программа также предусматривает 10-минутную задержку перед полной активацией, что помогает ей избежать обнаружения программами безопасности, которые сканируют систему на предмет подозрительного поведения. Эта задержка создает впечатление, что вредоносная программа работает как обычная программа, которой требуется время для запуска.

Методы, используемые северокорейскими хакерами в системе, делают удаление вредоносного ПО крайне сложным для обычных пользователей. Кроме того, для полной очистки зараженных систем часто требуются специализированные средства защиты или помощь профессионалов.

Не просто читайте новости о криптовалютах. Разберитесь в них. Подпишитесь на нашу рассылку. Это бесплатно.

Предупреждение. Предоставленная информация не является торговой рекомендацией. Cryptopolitanнастоятельно не несет ответственности за любые инвестиции, сделанные на основе информации, представленной на этой странице. Мыtrondentdentdentdentdentdentdentdent и/или проконсультироваться с квалифицированным специалистом, прежде чем принимать какие-либо инвестиционные решения.

КУРС

- Какие криптовалюты могут принести вам деньги?

- Как повысить безопасность своего кошелька (и какие из них действительно стоит использовать)

- Малоизвестные инвестиционные стратегии, используемые профессионалами

- Как начать инвестировать в криптовалюту (какие биржи использовать, какую криптовалюту лучше купить и т.д.)