Отчет Kerberus предупреждает: защита в режиме реального времени отстает из-за роста числа мошеннических действий, направленных на людей

В новом отраслевом отчете, опубликованном на этой неделе, показано, что большинство потерь в Web3 обусловлены атаками, направленными на людей, а не техническими уязвимостями, несмотря на рекордные уровни расходов на безопасность в этом секторе.

В отчете « Человеческий фактор: почему защита в режиме реального времени является недостающим уровнем безопасности Web3», опубликованном компанией Kerberus, подсчитано, что в период с января по июнь 2025 года посредством взломов и мошенничества было украдено более 3,1 млрд долларов США. Из этой суммы более 600 млн долларов США было получено в результате фишинга, взлома кошельков и инцидентов социальной инженерии,dentбыли направлены непосредственно на пользователей, а не на использование кода блокчейна.

В эти цифры входит взлом биржи Bybit на сумму 1,46 миллиарда долларов, крупнейшее на сегодняшний день ограбление криптовалюты. Kerberus отмечает, что даже если исключитьdent с Bybit как единичный случай, атаки, направленные на человека, остаются значительным источником потерь для всей экосистемы.

В отчёте подчёркивается, что Kerberus называет фундаментальным сбоем в распределении ресурсов в секторе безопасности Web3. Согласно анализу компании, большая часть расходов на безопасность по-прежнему уходит на инструменты, которые используются либо до атаки, например, аудит и тестирование уязвимостей, либо после того, как средства уже были похищены, включая криминалистическую экспертизу и реагированиеdent . Kerberus утверждает, что это создаёт критический пробел в течение короткого окна, в течение которого пользователи одобряют транзакции, — момента, которым злоумышленники всё чаще пользуются, поскольку он остаётся практически незащищённым. Несмотря на растущие потери, связанные с фишингом, кражей кошельков и социальной инженерией, защита в режиме реального времени по-прежнему составляет лишь небольшую долю доступных решений.

Основные выводы отчета

Согласно исследованию:

- 44% краж криптовалют происходят из-за неправильного управления закрытыми ключами.

- 60% более масштабных нарушений кибербезопасности связаны с человеческими ошибками.

- 90% эксплуатируемых смарт-tracпрошли аудит безопасности до того, как подверглись атаке.

- , показатель кликабельности фишинговых запросов остается в пределах 7–15%.

В отчете говорится, что эти тенденции сохраняются, поскольку большая часть расходов на безопасность Web3 направляется на аудит кода и анализ послеdent , в то время как злоумышленники все больше внимания уделяют манипулированию пользователями во время взаимодействия с кошельком.

Руководство Kerberus отмечает, что большинство существующих инструментов работают исключительно за пределами окна транзакций. Эти системы играют важную роль в обеспечении безопасности кода и анализе нарушений, но они не интерпретируют намерения пользователя и не сканируют транзакции в режиме реального времени на уровне кошелька. Kerberus отмечает, что для обеспечения такой защиты требуется сложная инфраструктура обнаружения в режиме реального времени, способная выполнять глубокое сканирование менее чем за секунду, не нарушая работу пользователя. Это технически сложная задача, которая объясняет, почему лишь небольшое меньшинство поставщиков в настоящее время предлагают полноценную защиту в режиме реального времени.

Защита в режиме реального времени остается ограниченной

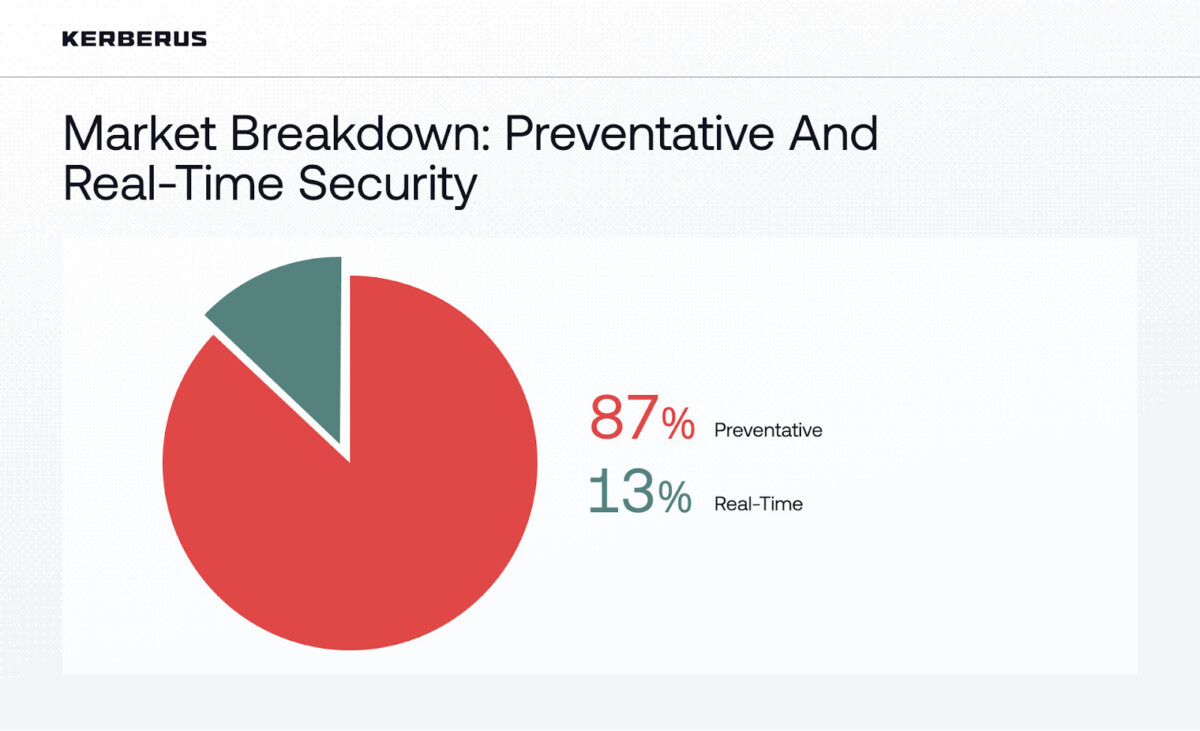

Компания Kerberus проверила 61 активного поставщика услуг безопасности Web3 и обнаружила, что:

- 87% действовать превентивно, сосредоточившись на аудитах или судебной экспертизе послеdent

- Только 13% обеспечивают защиту на уровне транзакций в режиме реального времени, которая может блокировать вредоносные действия до одобрения.

В отчете говорится, что такое распределение помогает объяснить, почему потери остаются высокими, даже несмотря на рост числа решений «в реальном времени»: многие поставщики предлагают функции реального времени, но лишь немногие обеспечивают блокировку транзакций на уровне кошелька.

Примеры, приведенные в отчете

Один из рассматриваемых случаев связан с американским инвестором, который потерял 330 миллионов долларов в Bitcoin после телефонной атаки с использованием социальной инженерии, несмотря на то, что его средства годами находились в безопасности. В другом разделе говорится о скомпрометированных веб-сайтах, взломанных аккаунтах социальных сетей и мошеннических серверах Discord как о растущих каналах для мошеннических схем по отмыванию денег.

Последствия для сектора

Авторы утверждают, что текущая модель, в которой пользователи должныdentоценивать риски, проверять ссылки и распознавать попытки фишинга, создаёт предсказуемые точки отказа. Они отмечают, что частые запросы безопасности могут привести к «усталости от оповещений», повышая вероятность одобрения вредоносных транзакций пользователями.

В отчете сделан вывод о том, что более широкое внедрение автоматизированной проверки транзакций в режиме реального времени имеет решающее значение для сокращения потерь и поддержки массового использования платформ Web3.

Отказ от ответственности. Предоставленная информация не является и не предназначена для предоставления финансовых консультаций; вся информация, контент и материалы предназначены только для общих информационных целей. Информация может быть не самой актуальной, и читатели должны самостоятельно проводить проверку и нести ответственность за свои действия. Ссылки на другие сторонние веб-сайты предоставляются исключительно для удобства читателя, пользователя или посетителя; Cryptopolitan и его члены не рекомендуют и не одобряют содержимое сторонних сайтов.

КУРС

- Какие криптовалюты могут принести вам деньги?

- Как повысить безопасность своего кошелька (и какие из них действительно стоит использовать)

- Малоизвестные инвестиционные стратегии, используемые профессионалами

- Как начать инвестировать в криптовалюту (какие биржи использовать, какую криптовалюту лучше купить и т.д.)