Мошенники используют поддельные электронные письма о взломе данных Ledger для кражи криптовалюты

- По имеющимся данным, пользователи Ledger получали фишинговые электронные письма, представленные как уведомления об утечке данных, с целью кражи средств.

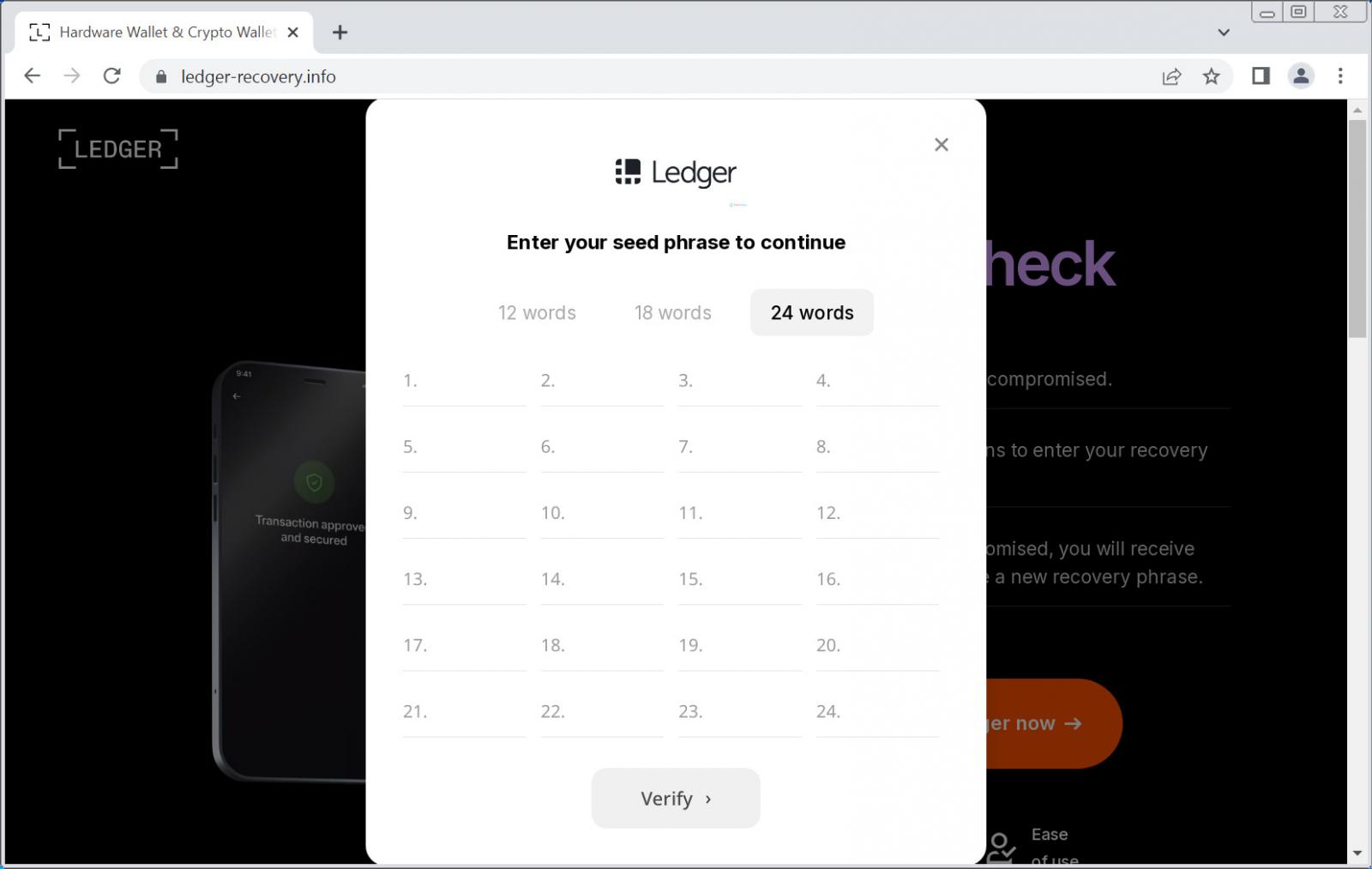

- Сообщается, что это сообщение ведет на поддельные сайты, где пользователи подтверждают свои фразы восстановления, обманом заставляя их раскрывать ключи доступа к кошельку.

- Компания Ledger настоятельно рекомендует своим пользователям избегать ссылок в электронных письмах и использовать защищенные фразы восстановления в автономном режиме.

По имеющимся данным, новая фишинговая кампания нацелена на пользователей аппаратных кошельков Ledger с помощью поддельных электронных писем с уведомлениями об утечке данных.

Специалисты по информационной безопасности с сайта BleepingComputer сообщили, что мошенники рассылают пользователям электронные письма, которые выглядят как сообщения с официального адреса службы поддержки Ledger. По их словам, в сообщении утверждается, что пользователям необходимо подтвердить свои фразы восстановления из-за нарушения безопасности.

Сообщается, что мошенническая схема началась 15 декабря 2024 года и использует инфраструктуру Amazon AWS, чтобы выглядеть правдоподобно. Эти фишинговые атаки направлены на кражу 24-словных фраз восстановления пользователей, что дает злоумышленникам полный доступ к криптовалютным средствам жертв.

Кампания, по-видимому, особенно эффективна, потому что она использует реальные опасения, возникшие в результате предыдущей утечки данных Ledger в 2020 году, когда информация о клиентах действительно была раскрыта.

Криптофишинговая кампания, похоже, носит официальный характер

Мошеннические электронные письма имеют тщательно продуманную схему, призванную выглядеть официальными. Они приходят с темой «Предупреждение о безопасности: утечка данных может раскрыть вашу фразу восстановления» и выглядят так, будто отправлены от имени «Ledger [email protected]». Однако следователи обнаружили, что мошенники на самом деле используют платформу email-маркетинга SendGrid для распространения этих сообщений.

Когда пользователи нажимают кнопку «Подтвердить мою фразу восстановления» в этих электронных письмах, они перенаправляются через несколько этапов. Первое перенаправление ведет на веб-сайт Amazon AWS по подозрительному URL-адресу: product-ledg.s3.us-west-1.amazonaws.com. Оттуда пользователи попадают на фишинговый сайт.

Фишинговый сайт демонстрирует очевидные технические возможности. Он включает в себя систему проверки, которая сверяет каждое введенное слово с 2048 допустимыми словами, используемыми в фразах восстановления криптовалюты. Эта проверка в режиме реального времени делает сайт более правдоподобным в глазах жертв.

Злоумышленники также добавили еще один обманный элемент: сайт постоянно выдает сообщение о том, что введенная фраза недействительна, чтобы побудить к многократным попыткам и, вероятно, для двойной проверки правильности полученных кодовых слов восстановления.

Былиdentи другие варианты этой мошеннической схемы. Некоторые электронные письма выдают себя за уведомления об обновлении прошивки, но преследуют одну и ту же цель — кражу фраз восстановления пользователей для получения доступа к их криптовалютным кошелькам. Каждое введенное слово немедленно передается на серверы злоумышленников.

Компания Ledger выпустила несколько напоминаний о безопасности

В ответ на эту фишинговую кампанию компания Ledger выпустила несколько предупреждений о мерах безопасности. Компания подчеркивает, что никогда не будет запрашивать фразы восстановления по электронной почте, через веб-сайты или любыми другими способами.

В некоторых рекомендациях по безопасности, опубликованных с тех пор, пользователям напомнили, что единственное законное использование фразы восстановления — это первоначальная настройка нового аппаратного кошелька или восстановление доступа к существующему кошельку, и эти действия следует выполнять только на самом физическом устройстве Ledger.

В рекомендациях по безопасности пользователям также напомнили о необходимости всегда вводить веб-адрес Ledger (ledger.com) непосредственно в браузер, а не переходить по ссылкам в электронных письмах.

Во-вторых, пользователям было рекомендовано с особой осторожностью относиться к любым электронным письмам, якобы отправленным от Ledger, особенно к тем, в которых упоминаются утечки данных или требуется немедленная реакция. В-третьих, пользователям напомнили о необходимости хранения фраз восстановления в автономном режиме, предпочтительно в безопасном физическом месте, вдали от цифровых устройств.

Тем, кто уже сталкивался с подозрительными электронными письмами или веб-сайтами, рекомендуется немедленно принять меры. Пользователям, которые ввели свою фразу восстановления на каком-либо веб-сайте, следует немедленно перевести свои средства на новый кошелек с новой фразой восстановления. Оригинальный кошелек следует считать скомпрометированным и больше не использовать для хранения криптовалюты.

Если вы это читаете, значит, вы уже впереди. Оставайтесь на шаг впереди, подписавшись на нашу рассылку.

Предупреждение. Предоставленная информация не является торговой рекомендацией. Cryptopolitanнастоятельно не несет ответственности за любые инвестиции, сделанные на основе информации, представленной на этой странице. Мыtrondentdentdentdentdentdentdentdent и/или проконсультироваться с квалифицированным специалистом, прежде чем принимать какие-либо инвестиционные решения.

КУРС

- Какие криптовалюты могут принести вам деньги?

- Как повысить безопасность своего кошелька (и какие из них действительно стоит использовать)

- Малоизвестные инвестиционные стратегии, используемые профессионалами

- Как начать инвестировать в криптовалюту (какие биржи использовать, какую криптовалюту лучше купить и т.д.)