В CoW Swap произошел перехват DNS-запроса

- CoW Swap объявила о DNS-атаке, посоветовав всем трейдерам воздержаться от взаимодействия с протоколом.

- Сайт подвергся атаке на уровне DNS, в результате чего произошло перенаправление на вредоносную страницу, которая может злоупотреблять правами доступа или крастьdentданные кошелька.

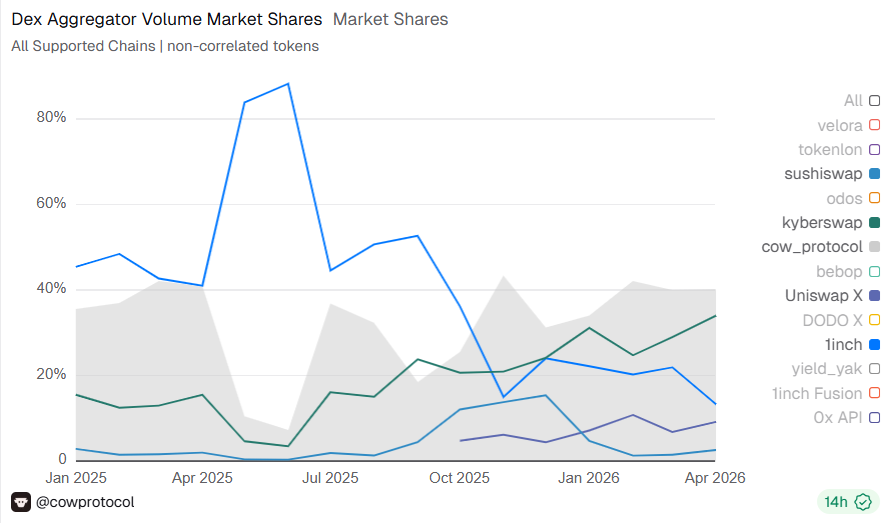

- По состоянию на апрель 2026 года CoW Swap является ведущим агрегатором децентрализованных бирж (DEX).

В CoW Swap сообщили о проблемах с интерфейсом и перехвате DNS-запросов. Протокол призвал всех трейдеров отозвать разрешения, чтобы избежать потери активов из подключенных кошельков.

CoW Swap, один из ведущих протоколов маршрутизации для децентрализованных бирж (DEX), сообщил о проблемах с интерфейсом. Позже выяснилось, что проблема заключалась в злонамеренном перехвате DNS, что позволило злоумышленникам использовать уязвимости в кошельках трейдеров.

Команда разработчиков протокола обнаружила перехват DNS-запросов в 14:54 UTC, атака продолжалась более 90 минут. Бэкенд и API не пострадали, но работа всего маршрутизирующего приложения была приостановлена.

CoW Swap рекомендовала всем трейдерам приостановить использование основного сайта до дальнейшего уведомления.

🚨🚨

ОБНОВЛЕНИЕ: В 14:54 UTC (примерно 90 минут назад) произошел DNS-перехват в CoW Swap.

Работа бэкэнда и API протокола CoW не пострадала, но мы временно приостановили их в качестве меры предосторожности.

В настоящее время мы активно работаем над разрешением ситуации. Пожалуйста, продолжайте…

— CoW DAO (@CoWSwap) 14 апреля 2026 г.

Перехват DNS крайне опасен для Web3, поскольку атака может остаться незамеченной и опустошить подключенные кошельки. Фронтенд CoW Swap является одним из надежных звеньев в торговле на DEX, и он может украсть средства даже без уязвимости в бэкэнде.

В течение трех часов после атаки взломанный сайт привел к 1 миллиона долларов . Один из заблокированных адресов смог перехватить 219 ETH из кошелька трейдера. Точный масштаб уязвимости зависит от того, сколько еще кошельков взаимодействуют с протоколом и не был ли раскрыт кошелек крупного инвестора.

Как DNS-атака влияет на пользователей CoW Swap?

Официальный адрес CoW Swap был взломан на уровне домена, что затронуло всех, кто использовал сайт в качестве точки входа.

Сайт Swap.cow.fi может перенаправлять пользователей на вредоносный сайт, который затем может быть использован дляtracdentкошелька, разрешений или даже сид-фраз от пользователей. Сайт мог быть скомпрометирован на более глубоком уровне, что позволило ему перенаправлять трафик на вредоносный веб-сервер.

Пользователи по-прежнему видят официальный адрес, который выглядит правдоподобно.tracCow Swap не затронуты, и API теоретически остаются работоспособными, но команда разработчиков протокола предостерегла от использования приложения до тех пор, пока оно не будет признано безопасным.

В случае недавних взаимодействий лучше всего отозвать все разрешения, предоставленные через сайт, используя такие сервисы, как Revoke Cash. Трейдеры могут использовать этот сервис для проверки списка разрешений кошелька и отключения всех неизвестных подключений или разрешений протокола CoW.

Атака по протоколу Cow Protocol выявила еще одну уязвимость Web3

Cow Swap является одним из главных центров для торговли через Web3. В марте через этот маршрутизатор прошло около 3,8 млрд долларов, а в апреле — около 1,22 млрд долларов. Еженедельные объемы торгов достигли базового уровня около 700 млн долларов.

Этот протокол является наиболее активным маршрутизатором для лучших цен на децентрализованные биржи (DEX) и широко используется в блокчейнах, совместимых с EVM. Протокол CoW активен в сетях Ethereum, Gnosis, Arbitrum, Base, Polygon, Avalancheи Lens Network. В последние месяцы протокол CoW стал более широко использоваться для торговли в блокчейне BNB .

Недавняя DNS-атака последовала за серией попыток взлома Web3, часто приводящих к значительным потерям. Дело привлекло дополнительное внимание после недавнего Drift Protocol . Атаки Web3 становятся все более распространенными, что заставляет аналитиков подозревать использование ИИ для мониторинга уязвимостей.

Самые умные криптоаналитики уже читают нашу рассылку. Хотите присоединиться? Вступайте в их ряды.

Предупреждение. Предоставленная информация не является торговой рекомендацией. Cryptopolitanнастоятельно не несет ответственности за любые инвестиции, сделанные на основе информации, представленной на этой странице. Мыtronпровести независимоеdent и/или проконсультироваться с квалифицированным специалистом, прежде чем принимать какие-либо инвестиционные решения.

Кристина Васильева

Христина Василева специализируется на DeFi, бизнесе и экономических новостях. Она окончила Софийский университет со степенью магистра философии, после четырехлетнего обучения по программам бакалавриата в области делового администрирования, журналистики и массовых коммуникаций. Она работала в одной из ведущих газет страны, освещая сырьевые товары и корпоративные результаты. В настоящее время Христина является автором новостей в Cryptopolitan.

КУРС

- Какие криптовалюты могут принести вам деньги?

- Как повысить безопасность своего кошелька (и какие из них действительно стоит использовать)

- Малоизвестные инвестиционные стратегии, используемые профессионалами

- Как начать инвестировать в криптовалюту (какие биржи использовать, какую криптовалюту лучше купить и т.д.)