Ink Finance와 Renegade가 34만 9천 달러의 피해를 입으며, 5월에도 DeFi 해킹이 계속되고 있습니다

- Ink Finance의 Polygon 재무trac에서 공격자가 화이트리스트에 등록된 청구자 설정을 악용하여 약 14만 달러가 인출되었습니다.

- Renegade의 기존 V1 버전 Arbitrum 배포로 약 20만 9천 달러의 손실이 발생했지만, 화이트 해커가 손실을 복구하여 대부분의 자금을 반환한 것으로 알려졌습니다.

- 이번dent은 최근 신디케이트 랩스 브리지 공격과 4월의 사상 최대 스마트trac손실에 이어 증가하는 DeFi 공격의 물결에 더해진 것입니다.

DeFi 프로토콜인 Ink Finance와 Renegade 두 곳이 이틀도 채 안 되는 시간 동안 발생한 별개의 해킹 공격으로 총 34만 9천 달러의 손실을 입었습니다.

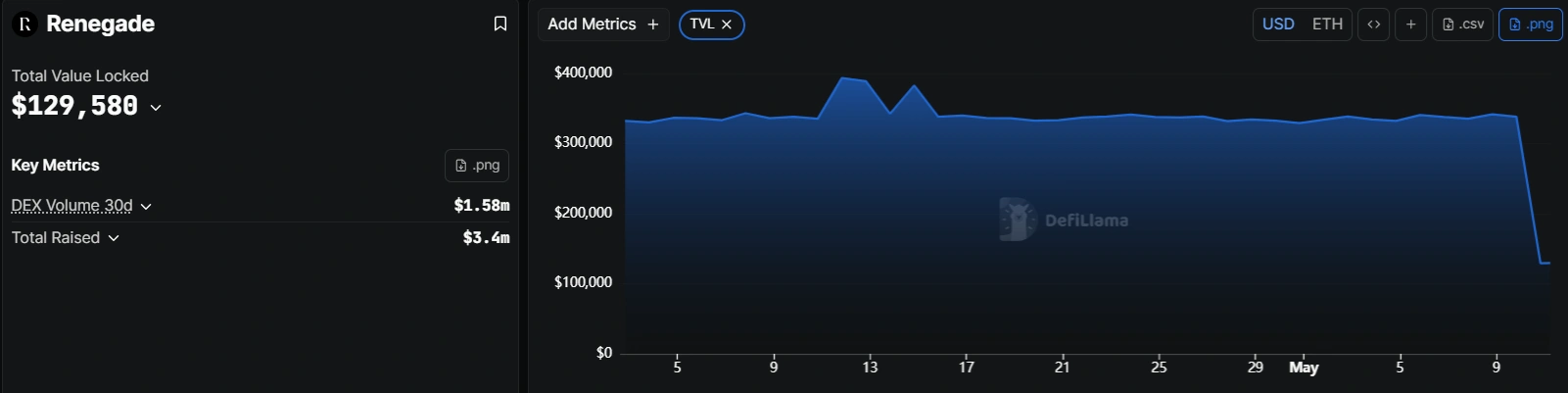

에 따르면 베이스(Base)와 아비트럼(Arbitrum) 배포를 통해 총 12만 9,500달러 이상의 예치금을 보유하고 있습니다 Defi라마. 해킹 사건 이전에는 33만 8,000달러 이상의 예치금을 보유하고 있었습니다.

Ink Finance는 해당 해킹 사건에 대해 어떠한 공식적인 입장도 밝히지 않았습니다.

만든 일련의 공격의 연장선으로 여겨지고 있습니다 최악의 달로 스마트 계약 손실 측면trac사상

Ink Finance와 Renegade가 해킹 피해를 입었습니다

잉크 파이낸스의 취약점은 블록체인 보안 회사인 블록에이드(Blockaid)에 의해 5월 11일에 발견되었습니다. 블록에이드에 따르면 공격자는 폴리곤(Polygon) 플랫폼의 워크스페이스 재무 프록시(Workspace Treasury Proxy) 계약을 통해 약 14만 달러를 빼돌trac.

악의적인 행위자들은 Ink Finance의 Workspace 컨트롤러에 있는 화이트리스트에 등록된 청구인 항목과 일치하는 주소로trac을 배포한 다음, 청구 기능을 호출하여 자격 확인을 통과하고 재무부 대리인으로부터 승인된 이체를 트리거했습니다.

다크풀 탈중앙화 거래소(DEX)인 레니게이드(Renegade)가 바로 전날인 5월 10일에 자체적인 해킹 공격을 받았습니다. 블록에이드(Blockaid)의 게시물을 확인한 결과, 레니게이드 밝혔습니다 아비트럼(Arbitrum)에 설치된 기존 V1 배포판이 해킹당해 약 20만 9천 달러 상당의 피해가 발생했다고

해당 공지에서는 화이트 해커가 이미 약 19만 달러를 반환했으며, 피해를 입은 모든 사용자에게 전액 보상할 것이라고 밝혔습니다.

Renegade는 해당 취약점이 V1 Arbitrum 배포에만 국한되었으며 다른trac에는 영향을 미치지 않았다고 확인했습니다.

신디케이트 교량 손실이 피해 규모를 더욱 키웁니다

이번 두 건의 공격은 4월 말부터 시작된 일련의 사건들에 이은 것입니다dent4월 30일, 신디케이트 랩스는 를 당했다고 발표했습니다dent. 이는 개인 키 유출로 인해 두 체인의 브리지 계약을 악의적으로 업그레이드할 수 있게 된 사건이며trac이로 인해 약 1,850만 개의 SYND 토큰과 5만 달러 상당의 다른 토큰이 손실되었습니다.

보상했다고 발표했습니다 피해를 입은 모든 SYND 보유자에게 . 보상금은 베이스 체인의 피해 지갑으로 직접 송금되었으며, 가스 수수료는 신디케이트 랩스가 부담했습니다.

인공지능 지원 공격으로 위험도가 높아짐

DeFi 취약점 공격이 전례 없는 속도로 증가하고 있습니다. 인공지능(AI) 도구가 공격자들의 진입 장벽을 낮추는 데 활용되고 있다는 증거가 속속 드러나고 있습니다.

a16z Crypto의 연구에 따르면, 시중에서 구할 수 있는 AI 코딩 에이전트는 계약 주소와 기본적인 개발 도구만 제공받았을 때trac계약 취약점을 독립적으로 식별dent에dent하고 악용할 확률이trac했습니다. 하지만 에이전트에 일반적인 공격 패턴에 대한 구조화된 지식을 제공했을 때는 성공률이 7배 증가하여 70%에 이르렀습니다.

GoPlus Security는 4월 29일로 끝나는 48시간 동안 Ethereum 메인넷에서 발생한 4건의 스마트trac취약점 공격을 발견했으며, 이로 인한 총 손실액은 150만 달러를 넘어섰다고 같은 보고서에서 밝혔습니다. 이 회사는 현재 인공지능(AI)을 이용한 공격 속도를 "초 단위로 카운트다운되는 시대"로 보고 있습니다

아직도 가장 좋은 부분을 은행에 맡기고 계신가요? 나만의 은행이 되는 방법.

자주 묻는 질문

잉크 파이낸스 해킹 사건으로 얼마나 많은 비용이 들었습니까?

Blockaid는 공격자가 적격성 검사를 통과하기 위해 화이트리스트에 등록된 청구자trac와 일치하는 계약을 배포한 후 5월 11일 Polygon의 Ink Finance Workspace Treasury Proxy에서 약 14만 달러가 유출되었다고 보고했습니다.

레니게이드 사용자들은 해당 취약점 공격 이후 보상을 받았나요?

레니게이드 측은 화이트햇 해커가 기존 V1 아비트럼 배포에서 도난당한 20만 9천 달러 중 약 19만 달러를 반환했으며, 프로토콜 측은 피해를 입은 모든 사용자에게 전액 보상할 것이라고 확인했습니다.

AI 도구는 어떻게 DeFi 악용에 기여하고 있습니까?

a16z crypto의 연구에 따르면 일반적인 공격 패턴에 대한 구조화된 지식을 제공받은 AI 코딩 에이전트는 스마트trac취약점을 70%의 확률로 악용할 수 있으며, 이는 기본적인 도구만 사용했을 때의 10%에서 크게 향상된 수치입니다.

면책 조항: 제공된 정보는 투자 조언이 아닙니다. Cryptopolitan이 페이지에 제공된 정보를 바탕으로 이루어진 투자에 대해 어떠한 책임도 지지 않습니다.tron권장합니다dent .

화폐 속성 강좌

- 어떤 암호화폐로 돈을 벌 수 있을까요?

- 지갑으로 보안을 강화하는 방법 (그리고 실제로 사용할 만한 지갑은 무엇일까요?)

- 전문가들이 사용하는 잘 알려지지 않은 투자 전략

- 암호화폐 투자 시작하는 방법 (어떤 거래소를 사용해야 하는지, 어떤 암호화폐를 사는 것이 가장 좋은지 등)