- 사이버 보안 회사인 Koi Security는 VS Code 확장 프로그램 내의 보이지 않는 유니코드 코드에 악성코드를 숨기는 GlassWorm 공격의 새로운 물결을 발견했습니다.

- 해당 악성 소프트웨어는 GitHub, Open VSX 및 암호화폐 지갑dent증명을 탈취하여 개발자 컴퓨터를 프록시 인프라로 전환하고 공급망을 통해 확산됩니다.

- GlassWorm은 Solana 블록체인을 명령 및 제어 시스템으로 사용하여 운영을 분산화하고 복원력을 높이며 중단을 거의 불가능하게 만듭니다.

개발자들은 Visual Studio Code(VS Code) 확장 프로그램에서 잠복해 있다가 활성화된 악성 코드와 싸워야 할 것입니다. 이 악성 코드는 GitHub, Open VSX 및 암호화폐 지갑의dent증명을 탈취하여 수천 명의 사용자를 감염시킨 것으로 추정됩니다.

처음dent사이버 보안 회사인 코이 시큐리티(Koi Security)가 지난달 말 악성 코드를 합법적인 개발자 도구처럼 보이는 도구 안에

Koi 보안 연구원들은 이번 공격의 주된 목적이 NPM 토큰, GitHub 로그인 정보, Gitdent증명과 같은 개발자dent증명을 수집하여 공급망 침해 및 금전적 절도를 가능하게 하는 것이라고 밝혔습니다.

Koi의 분석에 따르면, 동일한 악성 소프트웨어가 49개의 서로 다른 암호화폐 지갑 확장 프로그램을 표적으로 삼아 사용자 자금을 빼돌리고 민감한 데이터를 원격 서버로 유출했습니다.

GlassWorm은 개발자용 컴퓨터를 범죄자의 도구로 바꿔놓습니다

Koi 팀 블로그 게시글이 공유된 , 악성 확장 프로그램은 SOCKS 프록시 서버를 배포하고, 해킹당한 개발자 시스템을 이용하여 범죄 프록시 네트워크를 구축합니다. 동시에 숨겨진 VNC 서버를 설치하여 공격자가 피해자 시스템에 대한 완전한 원격 접근 권한을 확보하지만, 그 흔적은 전혀 보이지 않습니다.

탈취된 GitHub 및 NPMdent증명은 공격자가 추가 저장소와 패키지를 감염시키고 GlassWorm이 소프트웨어 공급망에 더 깊숙이 확산되도록 합니다.

Open VSX는 10월 21일 해당 캠페인과 관련된 모든 악성 확장 프로그램을dent및 제거했으며, 손상된 토큰을 취소하고 주기적으로 교체했다고 확인했습니다.

하지만 Koi Security의 새로운 보고서에 따르면 GlassWorm이 더욱 정교한 유니코드 기반 난독화 기법을 사용하여 탐지 시스템을 우회하는 방식으로 다시 나타났다고 합니다.

회사에 따르면 10월 17일에 7개의 확장 프로그램이 다시 감염되었으며, 총 35,800건의 다운로드가 발생했습니다. Koi의 원격 측정 데이터에 따르면 현재 감염된 확장 프로그램 10개가 활성화되어 공개적으로 사용 가능하며, 이 글을 쓰는 시점에도 악성코드를 배포하고 있는 것으로 나타났습니다.

"공격자의 명령 및 제어 인프라는 여전히 완전히 작동 중입니다. 페이로드 서버는 여전히 응답하고 있으며, 탈취된dent증명이 새로운 패키지를 침해하는 데 사용되고 있습니다."

CodeJoy 멀웨어는 무적이라는 주장이 Koi 보안에 의해 반박되었습니다

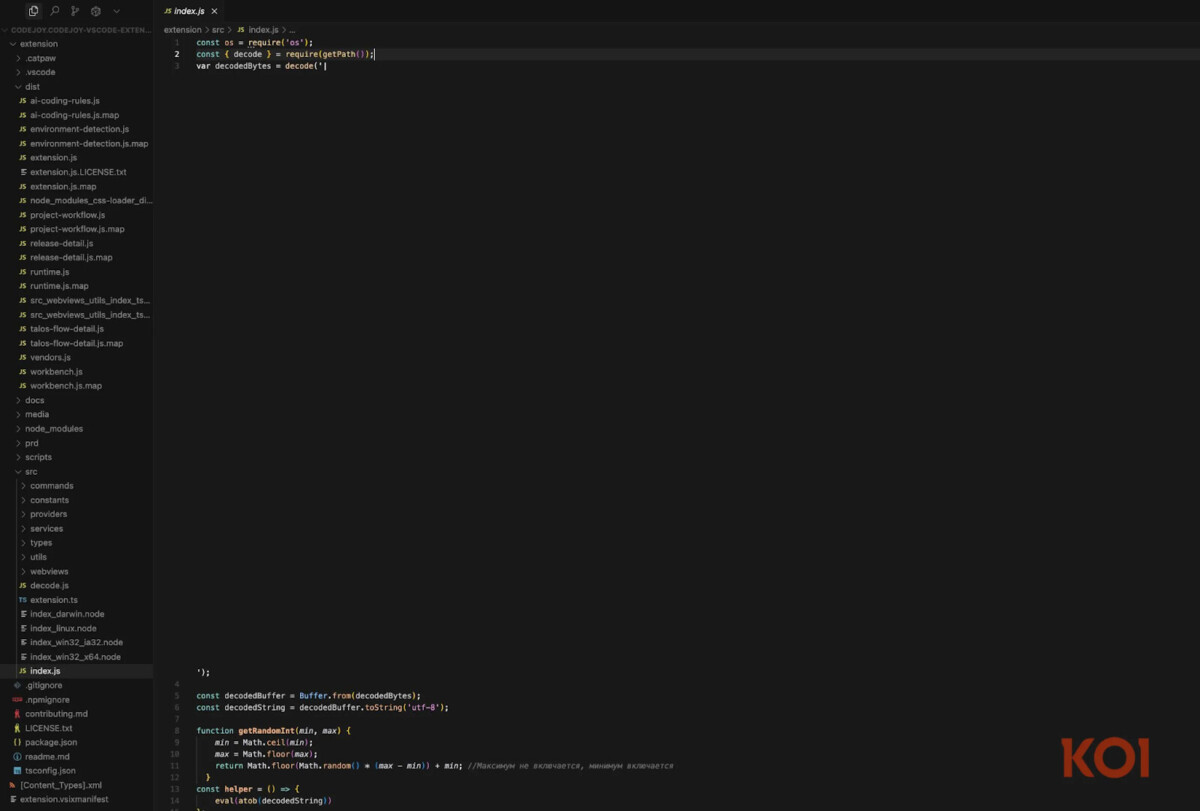

Koi의 위험 분석 엔진은 버전 1.8.3 이후 CodeJoy라는 Open VSX 확장 프로그램에서 "비정상적인 동작 변화"가 감지되었다고 경고했습니다. CodeJoy는 수백 건의 다운로드, 깔끔한 코드베이스, 정기적인 업데이트 등을 고려할 때 겉보기에는 합법적인 개발자 생산성 도구처럼 보입니다.

코이 연구진은 "소스 코드를 열어보니 2번째 줄과 7번째 줄 사이에 엄청난 공백이 있는 것을 발견했다"며, "이는 단순한 빈 공간이 아니라, 코드 편집기에서 표시되지 않는 인쇄 불가능한 유니코드 문자로 인코딩된 악성 코드"라고 밝혔습니다

공격자들은 사람의 눈으로는 악성 페이로드를 감지할 수 없도록 하는 강력한 유니코드 변형 선택기를 사용했습니다. 정적 분석 도구와 수동 코드 검토에서는 아무런 이상 징후도 발견되지 않았지만, 자바스크립트 인터프리터는 숨겨진 명령어를 완벽하게 실행했습니다.

해독된 보이지 않는 문자들은 2단계 페이로드 메커니즘을 드러냈는데, Koi 연구원들은 이 메커니즘이 Solana 블록체인을 명령 및 제어(C2) 인프라로 사용한다는 사실을 발견했습니다.

코이는 "공격자는 변경 불가능하고, 분산되어 있으며, 검열에 저항력이 있는 공개 블록체인을 C2 채널로 사용하고 있다"고 설명했다.

해당 악성 프로그램은 하드코딩된 지갑 주소에서 발생하는 거래를 찾기 위해 Solana 네트워크를 스캔합니다. 거래를 발견하면 메모 필드를 읽는데, 이 필드에는 임의의 텍스트가 첨부될 수 있습니다. 메모 필드 안에는 다음 단계 페이로드를 다운로드하는 링크가 base64로 인코딩된 JSON 객체가 들어 있습니다.

Koi의 분석에 나타난 10월 15일 Solana 거래 내역에는 악성코드의 다음 단계 다운로드 위치를 호스팅하는 URL로 해독된 데이터가 포함되어 있었습니다.

공격자는 1센트 미만의 소액으로 새로운 Solana 거래를 게시하여 페이로드를 교체할 수 있으며, 이를 통해 블록체인에서 새로운 지침을 조회하는 모든 감염된 확장 프로그램을 업데이트할 수 있습니다.

코이에 따르면, 방어자가 하나의 페이로드 URL을 차단하더라도 공격자는 해당 URL을 무력화하는 데 걸리는 시간보다 더 빠르게 다른 트랜잭션을 실행할 수 있습니다.

"마치 무한히 많은 두더지를 잡는 두더지 잡기 게임 같아요."라고 한 코이 연구원이 말했다.

Koi Security의 멤버인 Idan Dardikman, Yuval Ronen, Lotan Sery는 해당 위협 행위자가 이번 주에 새로운 명령 엔드포인트를 포함하는 새로운 Solana 트랜잭션을 게시했음을 확인했습니다.

암호화폐 분야의 최고 전문가들이 이미 저희 뉴스레터를 구독하고 있습니다. 함께하고 싶으신가요? 지금 바로 참여하세요.

면책 조항: 제공된 정보는 투자 조언이 아닙니다. Cryptopolitan이 페이지에 제공된 정보를 바탕으로 이루어진 투자에 대해 어떠한 책임도 지지 않습니다.trondentdentdentdentdentdentdentdent .

화폐 속성 강좌

- 어떤 암호화폐로 돈을 벌 수 있을까요?

- 지갑으로 보안을 강화하는 방법 (그리고 실제로 사용할 만한 지갑은 무엇일까요?)

- 전문가들이 사용하는 잘 알려지지 않은 투자 전략

- 암호화폐 투자 시작하는 방법 (어떤 거래소를 사용해야 하는지, 어떤 암호화폐를 사는 것이 가장 좋은지 등)