- サイバーセキュリティ企業 Koi Security が、VS Code 拡張機能内の目に見えない Unicode コードにマルウェアを隠す GlassWorm 攻撃の新たな波を発見しました。.

- このマルウェアは、GitHub、Open VSX、暗号通貨ウォレットのdent情報を盗み、開発者のマシンをプロキシ インフラストラクチャに変え、サプライ チェーンを通じて拡散します。.

- GlassWorm は Solana ブロックチェーンをコマンド アンド コントロール システムとして使用し、操作を分散化して回復力を高め、シャットダウンをほぼ不可能にします。.

開発者は、Visual Studio Code (VS Code) 拡張機能上の、休止状態からアクティブ状態になった悪意のあるコードに対処する必要があります。このコードは、GitHub、Open VSX、暗号通貨ウォレットのdent情報を盗み、何千人ものユーザーを危険にさらしたと考えられています。.

初めてdent先月末にサイバーセキュリティ企業Koi Securityによって 悪意のあるコード 、正規の開発者ツールに見えるものに、

Koi のセキュリティ研究者によると、この攻撃の主な目的は、NPM トークン、GitHub ログイン、Gitdent情報などの開発者dent情報を収集し、サプライ チェーンの侵害や金銭の盗難を可能にすることです。.

Koi の分析によると、同じマルウェアが 49 種類の異なる暗号通貨ウォレット拡張機能も標的にし、ユーザーの資金を流出させ、機密データをリモート サーバーに流出させたという。.

GlassWormは開発者マシンを犯罪者の助けに変える

Koiのチームのブログ記事( 共有されている 、悪意のある拡張機能はSOCKSプロキシサーバーを展開し、侵害された開発者システムを利用して犯罪的なプロキシネットワークを構築する。同時に、隠しVNCサーバーをインストールすることで、攻撃者は目に見える痕跡を残さずに被害者のマシンに完全にリモートアクセスできるようになる。

盗まれた GitHub および NPMdent情報は、オペレーターが追加のリポジトリやパッケージに感染するのに役立ち、GlassWorm がソフトウェア サプライ チェーンのより深いところまで拡散することを可能にします。.

Open VSX は、10 月 21 日のキャンペーンに関連するすべての既知の悪意のある拡張機能をdentて削除し、侵害されたトークンを失効させてローテーションさせたことを確認しました。.

しかし、Koi Security の新しいレポートによると、GlassWorm は、より高度な Unicode ベースの難読化を使用して検出システムを回避し、再出現したとのことです。.

同社によると、10月17日に7つの拡張機能が再び侵害され、合計35,800回ダウンロードされたとのことです。Koiのテレメトリによると、本稿執筆時点では、感染した10個の拡張機能が現在もアクティブで公開されており、マルウェアを拡散していることが示されています。.

「攻撃者のコマンドアンドコントロールインフラは完全に稼働しています。ペイロードサーバーは依然として応答しており、盗まれたdent情報は新たなパッケージへの侵入に使用されています。」

CodeJoyマルウェアは無敵、Koiセキュリティがそれを証明

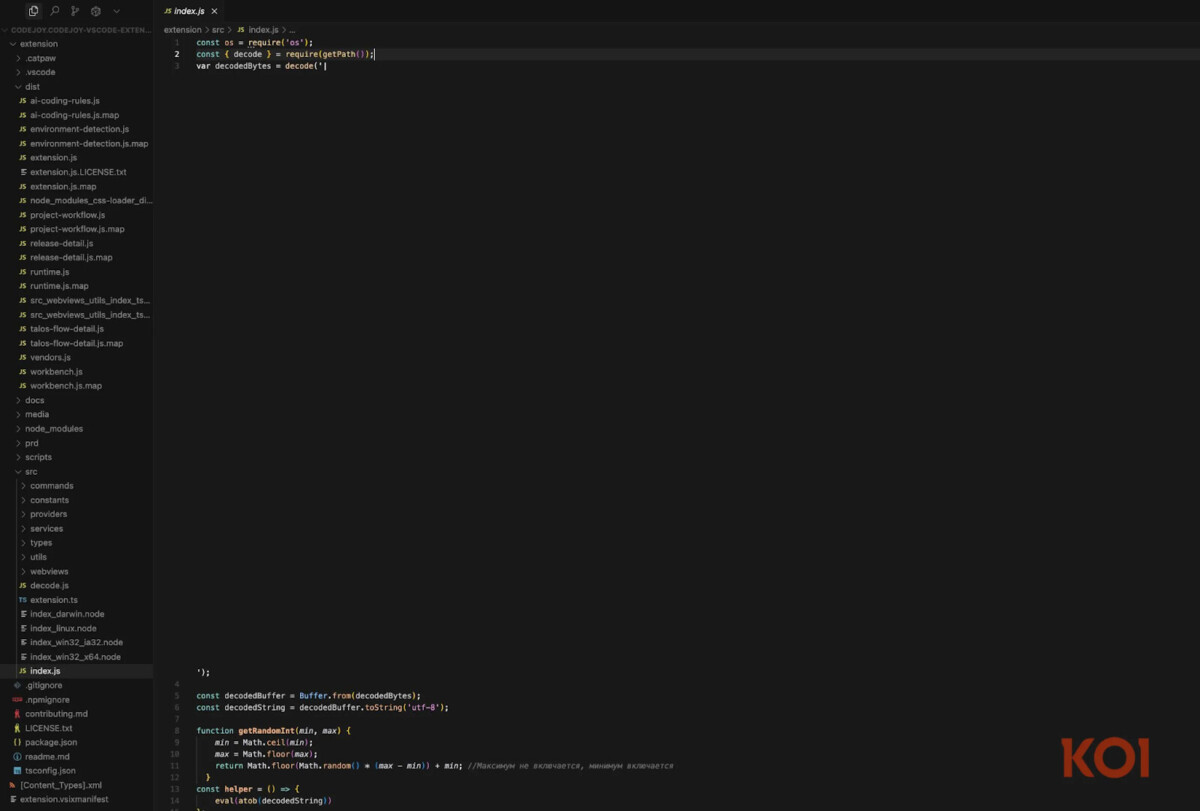

Koiのリスク分析エンジンは、バージョン1.8.3で「異常な動作の変化」が見られたため、CodeJoyと呼ばれるOpen VSX拡張機能にフラグを付けました。CodeJoyは、数百回ダウンロードされ、クリーンなコードベースと定期的なアップデートを備えた、正当な開発者生産性向上ツールのように見えます。.

「ソースコードを開いたところ、2行目と7行目の間に大きな隙間があることに気づきました」とKoiの研究者は述べています。「これは空白ではなく、コードエディタでは表示されない、印刷できないUnicode文字でエンコードされた悪意のあるコードです。」

攻撃者は、悪意のあるペイロードを人間の目には見えないようにする、無敵のUnicode異体セレクタを使用しました。静的解析ツールと手動のコードレビューでは異常は見られませんでしたが、JavaScriptインタープリターは隠されたコマンドを完璧に実行しました。.

目に見えない文字を解読すると、第 2 段階のペイロード メカニズムが明らかになりました。これは、Koi の研究者が、コマンド アンド コントロール (C2) インフラストラクチャとして Solana ブロックチェーンを使用していることを発見したものです。.

「攻撃者は、変更不可能で分散化されており、検閲に耐性のあるパブリックブロックチェーンをC2チャネルとして使用している」とコイ氏は説明した。.

マルウェアは Solana ネットワークをスキャンし、ハードコードされたウォレットアドレスからのトランザクションを探します。トランザクションを見つけると、トランザクションに任意のテキストを添付できるメモフィールドを読み取ります。メモフィールド内には、次の段階のペイロードをダウンロードするためのBase64エンコードされたリンクを含むJSONオブジェクトが存在します。.

Koi の分析で表示された 10 月 15 日の Solana トランザクションには、マルウェアの次の段階をダウンロードするためのアクティブな場所をホストする URL にデコードされたデータが含まれていました。.

攻撃者は、わずか数セントで新しい Solana トランザクションを投稿し、ブロックチェーンに新しい命令を照会するすべての感染した拡張機能を更新することで、ペイロードをローテーションできます。.

Koi 氏によれば、防御側が 1 つのペイロード URL をブロックしたとしても、攻撃者は 1 つのペイロード URL を停止させるよりも速く別のトランザクションを発行できるという。.

「まるで無限のモグラを相手にモグラ叩きをしているようだ」と鯉の研究者は指摘した。.

Koi Security のメンバーである Idan Dardikman、Yuval Ronen、Lotan Sery は、脅威の攻撃者が今週、新しいコマンドエンドポイントを含む新しい Solana トランザクションを投稿したことを確認しました。.

最も賢い暗号通貨マインドを持つ人々はすでに私たちのニュースレターを読んでいます。参加してみませんか?ぜひ ご参加ください。

免責事項: 本情報は投資助言ではありません。Cryptopolitan.com Cryptopolitan、 本ページの情報に基づいて行われた投資について一切責任を負いません。投資判断を行う前に、ごtrondentdentdentdentdentdentdentdent で調査を行うか、資格のある専門家にご相談されることを

速習コース

- どの仮想通貨でお金が稼げるか

- ウォレットを使ってセキュリティを強化する方法(そして実際に使う価値のあるウォレットはどれか)

- プロが使う、あまり知られていない投資戦略

- 仮想通貨への投資を始める方法(どの取引所を使うべきか、購入すべき最適な仮想通貨など)