Quali falle nella sicurezza del Web3 sono state messe in luce dall'attacco hacker a KelpDAO?

- Glidentdi sicurezza del Web3 hanno rivelato che le applicazioni raramente interagiscono direttamente con le blockchain, ma si affidano ai dati RPC.

- Il livello dati potrebbe essere difettoso o censurato, il che potrebbe causare una discrepanza tra i dati di un'app e i saldi on-chain.

- La sicurezza del Web3 è una questione di velocità e i protocolli devono automatizzare la reazione alle transazioni sospette.

L'attacco hacker a KelpDAO ha messo in luce diverse falle nella sicurezza del Web3. Il problema principale era rappresentato dalle blockchain che eseguivano senza intoppi transazioni basate su dati errati.

La sicurezza del Web3 rimane una priorità assoluta, in quanto strumento per ricostruire la fiducia nei DeFi . L'attacco hacker a KelpDAO ha avuto ripercussioni durature sul DeFi settore dei prestiti e ha sollevato interrogativi sul rafforzamento della sicurezza del Web3.

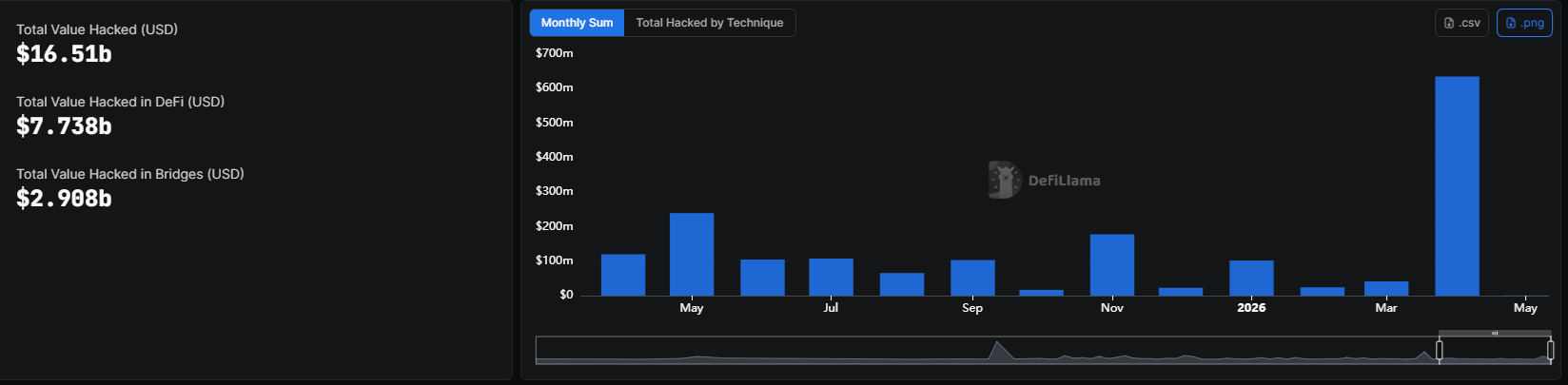

La recente ondata di attacchi hacker di aprile potrebbe indurre le app a riconsiderare le modalità di accesso ai dati e di autorizzazione delle transazioni. Attacchi simili sono proseguiti a maggio, con perdite per 930.000 dollari fino ad oggi. Recentemente, secondo DeFiLlama i dati,

Le applicazioni Web3 presentano un problema di verifica dei dati

Secondo Victor Fei di Ormilabs, l'attacco hacker a KelpDAO è un chiaro esempio di come un'applicazione possa continuare a funzionare anche se lo stato della blockchain non corrisponde ai dati.

Fei ha spiegato che le applicazioni non sempre si rivolgono direttamente alla blockchain. Si affidano invece a intermediari come i nodi RPC, anziché ai dati grezzi presenti sulla blockchain. Questo è un requisito per Ethereum e altre blockchain più datate, alle quali la maggior parte delle applicazioni non può più accedere direttamente.

Con una fonte di dati limitata, un bridge può fare affidamento solo su un piccolo insieme di nodi RPC. Quando alcune fonti sono compromesse o non disponibili, l'applicazione potrebbe operare con dati errati, mentre la blockchain sottostante continuerà a considerare valide le transazioni.

La maggior parte delle moderne applicazioni Web3 non accede direttamente alla blockchain, ma si affida a qualche forma di indicizzazione per recuperare le informazioni pertinenti. L'indicizzazione può visualizzare dati errati o diventare un vettore diretto di attacco.

L'exploit di KelpDAO ha rivelato appieno questa vulnerabilità. Il processo di verifica si basava su un numero limitato di fonti RPC e gli aggressori ne hanno dirottate alcune. Con un livello dati difettoso, la blockchain ha elaborato le transazioni come di consueto, spendendo monete reali in cambio di un saldo falso.

Il problema si aggrava ulteriormente se agli agenti di intelligenza artificiale viene consentito di agire sulla base di un insieme di dati limitato e potenzialmente incompleto.

Cosa può aumentare la sicurezza del Web3?

Il difetto principale di KelpDAO, Drift Protocole altri recenti attacchi informatici risiede nella velocità di esecuzione. La maggior parte delle transazioni avveniva immediatamente e veniva finalizzata nel blocco successivo, senza periodi di attesa o controlli aggiuntivi. Web3 ha pubblicizzato la sua capacità di effettuare transazioni veloci e senza permessi, ma consente anche ai malintenzionati di portare a termine i loro attacchi con rapidità.

"Il futuro della sicurezza del Web3 si riduce alla velocità. I nostri dati dimostrano che l'hacking e il riciclaggio di denaro sono rapidi ed economici, mentre la risposta dei team è lenta e costosa", ha commentato Vladyslav Syrotin, responsabile delle indagini presso Global Ledger, a Cryptopolitan.

Syrotin ritiene che i progetti Web3 dovrebbero ridurre i tempi di rilevamento per intercettare deflussi insoliti, cali improvvisi di liquidità o chiamate sospette di smarttrac.

Secondo Syrotin, gli avvisi e i blocchi dovrebbero essere automatizzati entro un secondo dall'attacco, e le segnalazioni delle vittime e l'etichettatura dei dati dovrebbero essere pronte entro 10 minuti. Attualmente, occorrono ore o giorni per calcolare le perdite totali e traci gruppi di portafogli degli aggressori.

Syrotin ha aggiunto che anche un intervallo di tempo più lungo, con avvisi ogni 30 secondi ed etichettatura ogni quattro ore, può contribuire a prevenire circa la metà deglidente a ridurre le perdite.

Se stai leggendo questo, sei già un passo avanti. Rimani al passo con i tempi iscrivendoti alla nostra newsletter.

Disclaimer. Le informazioni fornite non costituiscono consulenza finanziaria. Cryptopolitandi declina ogni responsabilità per gli investimenti effettuati sulla base delle informazioni contenute in questa pagina. Raccomandiamotrondentdentdentdentdentdentdentdent e/o di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)