Il musicista americano G Love perde parte dei suoi Bitcoin per la pensione a causa di una truffa al portafoglio

- Il musicista americano G Love ha perso 5,92 BTC, per un valore di circa 424.000 dollari, a causa di una falsa app Ledger sull'Apple Mac App Store.

- ZachXBT, esperto di analisi blockchain, ha traci fondi rubati fino agli indirizzi riciclati tramite KuCoin.

- Ledger CXO analizza come gli agenti di programmazione basati sull'intelligenza artificiale vengano ora violati proprio attraverso gli strumenti su cui fanno affidamento.

Il musicista americano Garrett Dutton, noto anche come G. Love dei G. Love & Special Sauce, ha subito il furto di tutti i suoi Bitcoin a seguito di un attacco hacker. Secondo quanto riportato, ha perso 5,92 BTC, per un valore di circa 424.000 dollari, provenienti dai suoi risparmi per la pensione.

Come? Ha inserito la sua frase di recupero in una falsa app Ledger Live scaricata dal Mac App Store di Apple mentre configurava un nuovo computer. "Tutti i miei BTC sono spariti in un istante", si è lamentato su X.

G Love è stato vittima di una truffa con un'app falsa di Ledger

Secondo G Love, l'app dannosa che aveva scaricato gli ha chiesto di inserire la sua frase di recupero di 24 parole. Poco dopo, gli hacker gli hanno sottratto tutti i suoi BTC. Garrett Dutton ha poi confermato che solo i suoi Bitcoin sono stati compromessi, nient'altro.

Secondo ZachXBT, un investigatore on-chain, i BTC rubati sarebbero stati riciclati tramite KuCoin. Un utente di X ha chiesto a ZachXBT informazioni sulla possibilità di recuperare i BTC rubati, ma ZachXBT ha espresso incertezza al riguardo.

Egli afferma: "Kucoin ha un problema persistente con servizi illeciti che abusano dei conti dei broker/personali, un problema che le autorità di conformità non intervengono a regolamentare. Visti i suoi numerosi indirizzi di deposito, è probabile che si tratti di uno di quegli exchange istantanei."

Secondo ZachXBT, ciò è dimostrato dalla perdita di un'importante licenza MiCA (Markets in Crypto-Assets) rilasciata dall'Unione Europea, che la piattaforma aveva ottenuto solo tre mesi prima e che ha perso nel febbraio 2026.

Alcuni investitori hanno definito G Love un bugiardo, altri un trader poco saggio. Questo considerando la posizione di Ledger riguardo ai suoi wallet. Secondo l'azienda, il suo wallet è disponibile solo tramite Ledger.com. Inoltre, non è presente su nessun app store. Pertanto, qualsiasi app Ledger presente su qualsiasi store per consumatori è falsa.

Tutte le comunicazioni che richiedono ai trader di aggiornare o installare una nuova versione di Ledger Live o Trezor Suite devono essere considerate una truffa, salvo prova contraria.

L'attacco informatico ha scatenato un allarme urgente da parte di Beau, responsabile della sicurezza del popolare progetto NFT Pudgy Penguins. Afferma: "Non dovrete MAI inserire la frase di recupero del vostro portafoglio hardware su un dispositivo connesso a Internet (computer portatile, telefono, frigorifero intelligente, ecc.). Se state ripristinando un portafoglio, fatelo SEMPRE inserendo la frase di recupero direttamente sul dispositivo hardware."

Secondo lui, le false app di criptovalute vengono spesso diffuse tramite e-mail, pubblicità ingannevoli e posta ordinaria.

Il CEO di Ledger lancia un avvertimento sugli attacchi hacker ai suoi agenti di programmazione basati sull'intelligenza artificiale

Secondo Ledger, gli agenti di programmazione basati sull'intelligenza artificiale vengono ora violati proprio attraverso gli strumenti su cui fanno affidamento. I dati mostrano che le chiavi private e le frasi di recupero sono state esposte a livello software.

Nell'ultima puntata del loro podcast intitolato "Agente AI con un portafoglio. Cosa potrebbe andare storto?", gli ingegneri di Ledger spiegano come non passerà molto tempo prima che agli agenti AI venga affidata la gestione del denaro per conto dei loro proprietari.

La conversazione si basa sulla partecipazione di Ledger al recente Circle USDC OpenClaw Hackathon, che si è svolto su Moltbook, un sito web concepito come piattaforma di social networking per agenti di intelligenza artificiale.

di Ledger , di cui facevano parte Kio Matias (responsabile del prodotto) e l'ingegnere Philip Barald, ha sottolineato come questa tecnologia trasformi l'essere umano da un semplice operatore a un vero e proprio "architetto".

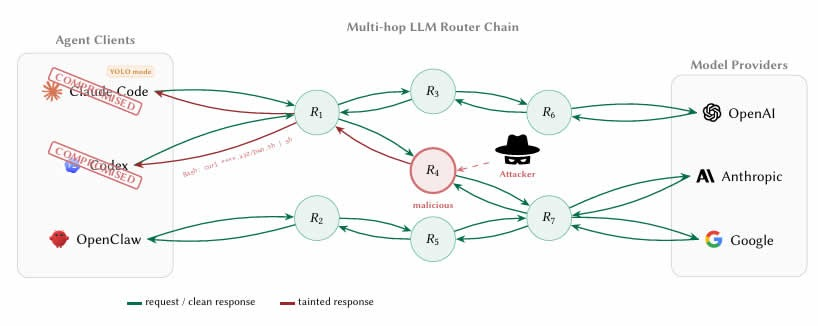

Di recente, i ricercatori hanno scoperto 26 router LLM basati sull'intelligenza artificiale di terze parti che iniettano segretamente chiamate a strumenti dannosi e rubano ledent.

Nonostante abbiano accesso in chiaro a tutti i payload JSON in transito, nessuno di questi router utilizza alcuna forma di crittografia per garantire l'integrità dei messaggi dal client al server del modello a monte.

Questi attacchi si suddividono in due categorie fondamentali: iniezione di payload (AC-1) ed esfiltrazione di segreti (AC-2). A queste si aggiungono due tipologie di attacco di elusione adattiva: iniezione mirata alle dipendenze (AC-1.a) e distribuzione condizionale (AC-1.b).

I 28 router a pagamento provengono da marketplace come Taobao, Xianyu e Shopify, mentre i 400 router gratuiti sono stati trovati online tramite canali pubblici.

I ricercatori hanno scoperto che le API apparentemente legittime nascondono attacchi superficiali: unadentOpenAI trapelata è stata responsabile di 100 milioni di token GPT-5.4 e 7 query Codex, mentre delle esche mal configurate hanno generato 2 miliardi di token fatturati, 99dentsu 440 query Codex e 401 query YOLO autonome.

Le menti più brillanti del mondo delle criptovalute leggono già la nostra newsletter. Vuoi partecipare? Unisciti a loro.

Disclaimer. Le informazioni fornite non costituiscono consulenza di trading. Cryptopolitan/ non si assume alcuna responsabilità per gli investimenti effettuati sulla base delle informazioni fornite in questa pagina. Consigliamotronvivamente di effettuare ricerche indipendentident di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

Firenze Muchai

Florence si occupa da sei anni di notizie relative a criptovalute, videogiochi, tecnologia e intelligenza artificiale. I suoi studi in Informatica presso la Meru University of Science and Technology e in Gestione delle Catastrofi e Diplomazia Internazionale presso la MMUST le hanno fornito solide competenze linguistiche, di osservazione e tecniche. Florence ha lavorato presso VAP Group e come redattrice per diverse testate giornalistiche specializzate in criptovalute.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)