Le directeur technique Ripple avertit que les ponts DeFi pourraient reproduire des failles de sécurité similaires à celles de KelpDAO

- David Schwartz affirme que de nombreuses passerelles DeFi sont vulnérables car des fonctionnalités de sécurité essentielles sont souvent négligées.

- Le piratage de la DeFi KelpDAO, qui a entraîné une perte d'environ 292 millions de dollars, a démontré à quel point les systèmes inter-chaînes vulnérables peuvent être exploités.

- Il prévient que les plateformes DeFi privilégient la croissance à la sécurité, ce qui augmente le risque de nouvelles attaques.

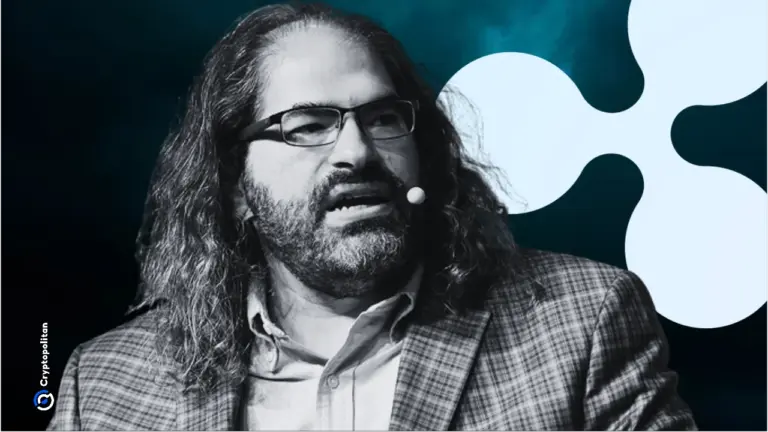

David Schwartz, directeur technique de Ripple, a lancé un nouvel avertissement au secteur de la finance décentralisée (DeFi), soulignant que les ponts inter-chaînes largement utilisés pourraient être vulnérables aux mêmes faiblesses structurelles qui ont permis la récente attaque de KelpDAO, l'un des plus importants piratages de cryptomonnaies de 2026. Sur X, il a déclaré avoir examiné plusieurs infrastructures DeFi , en se concentrant uniquement sur la sécurité et les risques.

Ses remarques interviennent quelques jours après que des attaquants ont dérobé environ 292 millions de dollars d'actifs du pont rsETH de KelpDAO, une brèche qui a ravivé les inquiétudes concernant la sécurité des infrastructures inter-chaînes.

D'après ses recherches, il a constaté que la plupart des systèmes DeFi intègrent des outils de sécurité de pointe, mais que les mécanismes censés prévenir les attaques de type KelpDAO sont considérés comme optionnels. Selon lui, cela s'explique principalement par le fait que les équipes ne souhaitent pas supporter les coûts supplémentaires liés à la complexité opérationnelle.

Il a écrit : « En général, ils recommandaient de ne pas se donner la peine d'utiliser les mécanismes de sécurité les plus importants car ils présentent des coûts liés à leur commodité et à leur complexité opérationnelle. »

Schwartz a indiqué que ses inquiétudes sont apparues lors de l'évaluation des systèmes de passerelle pour Ripplede le stablecoin RLUSD. Bien que de nombreux protocoles semblent robustes sur le papier, il a soutenu que les déploiements concrets sont souvent décevants, car les équipes privilégient la facilité d'utilisation et l'expansion rapide au détriment de la rigueur des mesures de sécurité.

Schwartz affirme que les plateformes DeFi privilégient l'expansion inter-chaînes à la sécurité

Dans son article, Schwartz a également souligné que la course à l'expansion sur plusieurs plateformes a engendré une culture où la croissance prime sur la sécurité, et où les protections les plus importantes sont négligées. Il a affirmé que la plupart des arguments de vente des plateformes mettent l'accent sur la facilité d'intégration, partant du principe implicite que les outils de sécurité les plus robustes ne seront pas utilisés.

De plus, il a déclaré que l'attaque contre KelpDAO reflète une tendance dangereuse dans laquelle les équipes privilégient la facilité à la sécurité optimale déjà à leur disposition, une tendance similaire à celle qu'il a observée lors de ses évaluations DeFi .

Il a déclaré : « J'ai comme l'impression qu'une partie du problème viendra du fait que KelpDAO choisira de ne pas utiliser les principales fonctionnalités de sécurité de LayerZero par simple commodité. »

Plus récemment, certains analystes ont également tiré la sonnette d'alarme, craignant que le Wrapped XRP (wXRP) sur Solana ne soit le prochain domino à tomber, car il repose sur des émetteurs tiers et comporte les mêmes risques de contrepartie qui ont coûté 292 millions de dollars à KelpDAO. VET on X, validateur du registre XRP , a écrit : « Le wXRP est un actif émis ; du point de vue des risques, il est loin d'offrir les mêmes avantages que la détention XRP natif en auto-conservation. »

Cependant, certains protocoles inter-chaînes ont déjà commencé à mettre en place des mesures de protection. Flare, par exemple, a temporairement suspendu son activité de pontage FXRP , bloquant ainsi tout rachat de jetons.

Comment KelpDAO a-t-elle perdu 292 millions de dollars ?

L'attaque contre KelpDAO a entraîné la perte de quelque 292 millions de dollars. Les premières constatations ont révélé lié à la Corée du Nord groupe Lazarus, et notamment de TraderTraitor. Lors d'une seule transaction ciblant le pont LayerZero de Kelp, un attaquant a dérobé 116 500 rsETH, soit environ 18 % de l'offre en circulation du jeton.

L'exploitation de cette faille visait à compromettre l'infrastructure RPC en obtenant un accès suffisant aux points de terminaison RPC utilisés par le DVN de LayerZero Labs pour la vérification des transactions. Cependant, cette brèche n'a affecté que la configuration rsETH de KelpDAO, sans aucun impact sur d'autres actifs ou applications inter-chaînes.

L'enquêteur blockchain ZachXBT a été le premier à donner l'alerte sur sa chaîne Telegram, et les sociétés de sécurité Cyvers et PeckShield ont rapidement confirmé le vol. Cyvers a également démontré que le pirate avait approvisionné son portefeuille avec Tornado Cash seulement 10 heures avant l'attaque – une technique classique pour effacer ses tracavant un vol.

Suite à l'exploitation de la faille, les jetons ont été déposés sur Aave V3 pour emprunter des ETH et des WETH. Les données de la blockchain ont ensuite révélé un blanchiment d'argent via Tornado Cash. L'attaquant avait ainsi obtenu environ 74 000 ETH et WETH sous forme de prêts, accumulant plus de 236 millions de dollars de dettes sur trois plateformes de prêt. Un portefeuille contenait notamment environ 120 millions de dollars en ETH provenant d' Aave.

Schwartz avait également réagi peu après l'exploitation de la faille de sécurité chez KelpDAO. Il a qualifié l'attaque de sophistiquée et a souligné qu'elle exploitait le manque de supervision de KelpDAO. Ripple, Joel Katz, a lui aussi pointé du doigt la faiblesse du système de sécurité de KelpDAO et a affirmé que, contrairement à cette dernière, RLUSD privilégie la sécurité dans ses opérations de pontage.

Si vous lisez ceci, vous avez déjà une longueur d'avance. Restez-y grâce à notre newsletter.

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustronrecommandons vivement d’effectuer vosdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

Nellius Irène

Nellius est diplômée en gestion d'entreprise et en informatique et possède cinq ans d'expérience dans le secteur des cryptomonnaies. Elle est également diplômée de Bitcoin Dada. Nellius a collaboré avec des publications médiatiques de premier plan, notamment BanklessTimes, Cryptobasic et Riseup Media.

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)