Un rapport de Kerberus met en garde contre les lacunes de la protection en temps réel face à la recrudescence des escroqueries ciblant les humains.

Un nouveau rapport sectoriel publié cette semaine montre que les attaques ciblant les humains – plutôt que les vulnérabilités techniques – sont responsables de la majorité des pertes liées au Web3, malgré des niveaux records de dépenses en matière de sécurité dans l'ensemble du secteur.

Le rapport intitulé « Le facteur humain : pourquoi la protection en temps réel est la couche manquante de la sécurité Web3 », publié par la société de sécurité Kerberus, estime que plus de 3,1 milliards de dollars ont été volés par le biais de piratages et d'escroqueries entre janvier et juin 2025. Sur ce montant, plus de 600 millions de dollars provenaient d'attaques d'hameçonnage, de compromissions de portefeuilles et d'incidents d'ingénierie socialedentciblaient directement les utilisateurs plutôt que d'exploiter le code de la blockchain.

Ces chiffres incluent le piratage de la plateforme d'échange Bybit, d'une valeur de 1,46 milliard de dollars, le plus important vol de cryptomonnaies à ce jour. Kerberus souligne que même en excluant l'incident Bybit,dent comme une exception, les attaques ciblant des individus restent une source importante de pertes pour l'ensemble de l'écosystème.

Le rapport met en lumière ce que Kerberus qualifie de grave problème d'allocation des ressources dans le secteur de la sécurité du Web3. Selon l'analyse de l'entreprise, la majeure partie des dépenses de sécurité est encore consacrée à des outils intervenant soit en amont d'une attaque (audits et tests de vulnérabilité, par exemple), soit après le vol de fonds (analyse forensique et réponsedent incidents, notamment). Kerberus affirme que cela crée une lacune critique durant le court laps de temps où les utilisateurs approuvent les transactions, un moment de plus en plus exploité par les attaquants car largement sans protection. Malgré la hausse des pertes liées au phishing, aux arnaques aux portefeuilles numériques et à l'ingénierie sociale, la protection en temps réel ne représente encore qu'une faible part des solutions disponibles.

Principales conclusions du rapport

Selon la recherche :

- 44% La plupart des vols de cryptomonnaies sont dus à une mauvaise gestion des clés privées.

- 60% La plupart des failles de cybersécurité plus importantes sont dues à des erreurs humaines.

- 90% Certainstracintelligents exploités avaient passé avec succès des audits de sécurité avant d'être attaqués.

- Les taux de clics sur les tentatives d'hameçonnage restent compris entre 7 et 15 %, même après une formation à la sécurité.

Le rapport suggère que ces tendances se poursuivent car la plupart des dépenses en matière de sécurité Web3 sont consacrées à l'audit du code et à l'analyse post-dent , tandis que les attaquants se concentrent de plus en plus sur la manipulation des utilisateurs lors des interactions avec les portefeuilles électroniques.

L'équipe dirigeante de Kerberus constate que la plupart des outils existants fonctionnent entièrement en dehors de la fenêtre de transaction. Ces systèmes jouent un rôle important dans la protection du code et l'analyse des failles de sécurité, mais ils n'interprètent pas l'intention de l'utilisateur ni n'analysent les transactions en temps réel au niveau du portefeuille. Kerberus souligne que ce type de protection exige une infrastructure de détection sophistiquée en temps réel, capable d'effectuer des analyses approfondies en moins d'une seconde sans perturber l'expérience utilisateur — un défi technique de taille qui explique pourquoi seule une petite minorité de fournisseurs propose actuellement une véritable protection en temps réel.

La protection en temps réel reste limitée

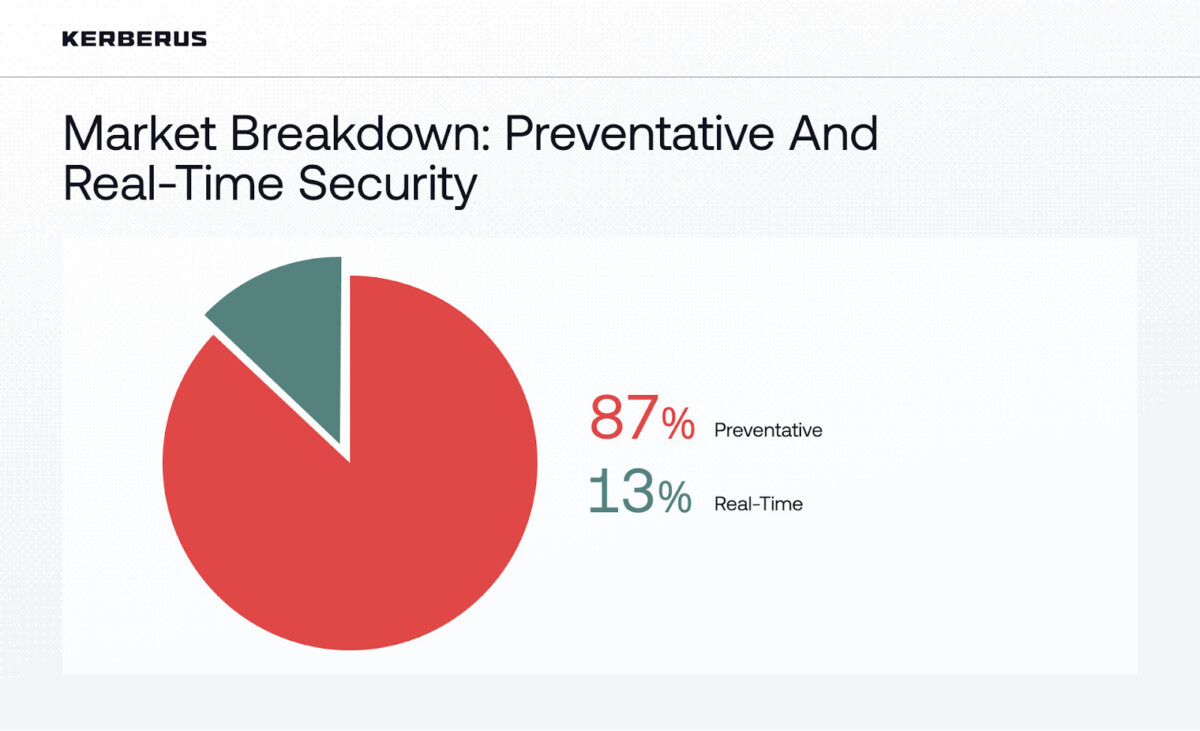

Kerberus a examiné 61 fournisseurs de sécurité Web3 actifs et a constaté que :

- 87% opérer de manière préventive en se concentrant sur les audits ou lesdent médico-légales post-incident

- Seuls 13 % offrent des défenses en temps réel au niveau des transactions, capables de bloquer les actions malveillantes avant approbation.

Le rapport indique que cette répartition permet d'expliquer pourquoi les pertes restent élevées malgré l'augmentation du nombre de solutions « en temps réel » : de nombreux fournisseurs commercialisent des fonctionnalités en temps réel, mais peu proposent le blocage des transactions au niveau du portefeuille.

Exemples cités dans le rapport

Un cas mis en lumière concerne un investisseur américain qui a perdu 330 millions de dollars en Bitcoin après avoir été victime d'une escroquerie téléphonique, malgré la mise en sécurité de ses fonds pendant des années. Une autre section souligne que les sites web compromis, les comptes de réseaux sociaux piratés et les serveurs Discord manipulés constituent des vecteurs de plus en plus fréquents pour les arnaques visant à vider les portefeuilles.

Implications pour le secteur

Les auteurs affirment que le modèle actuel – où les utilisateurs sont censés évaluer les risques, vérifier les liens et reconnaître les tentatives d’hameçonnage de manièredent– crée des failles prévisibles. Ils soulignent que les alertes de sécurité fréquentes peuvent entraîner une « lassitude face aux alertes », incitant les utilisateurs à approuver plus facilement des transactions malveillantes.

Le rapport conclut que l'adoption plus large du contrôle automatisé des transactions en temps réel est cruciale pour réduire les pertes et favoriser l'utilisation généralisée des plateformes Web3.

Avertissement. Les informations fournies ne constituent pas, et ne sont pas destinées à constituer, un conseil financier ; elles sont uniquement destinées à des fins d’information générale. Ces informations peuvent ne pas être à jour et il appartient aux lecteurs de faire preuve de diligence raisonnable et d’assumer l’entière responsabilité de leurs actions. Les liens vers d’autres sites web tiers sont fournis uniquement pour la commodité du lecteur, de l’utilisateur ou du navigateur ; Cryptopolitan et ses membres ne recommandent ni n’approuvent le contenu de ces sites tiers.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)