Le musicien américain G Love perd une partie de ses économies Bitcoin suite à une escroquerie

- Le musicien américain G Love a perdu 5,92 BTC, soit environ 424 000 $, à cause d'une fausse application Ledger sur l'App Store d'Apple pour Mac.

- ZachXBT, détective spécialisé dans la blockchain, a tracles fonds volés jusqu'à des adresses utilisées pour le blanchiment d'argent via KuCoin.

- Ledger CXO donne son avis sur la façon dont les agents de codage IA sont désormais piratés via les outils mêmes sur lesquels ils s'appuient.

Le musicien américain Garrett Dutton, alias G. Love du duo G. Love & Special Sauce, a été victime d'un piratage informatique qui lui a dérobé tous ses Bitcoin . Selon les informations disponibles, il a perdu 5,92 BTC, soit environ 424 000 dollars, prélevés sur ses économies pour la retraite.

Comment ? Il a entré sa phrase de récupération dans une fausse application Ledger Live téléchargée depuis le Mac App Store d’Apple lors de la configuration d’un nouvel ordinateur. « Tous mes BTC partis en un instant », a-t-il déploré sur X.

G Love victime d'une arnaque à l'application Ledger

Selon G Love, l'application malveillante qu'il a téléchargée lui a demandé de saisir sa phrase de récupération de 24 mots. Peu après, des pirates ont dérobé tous ses bitcoins. Garrett Dutton a depuis confirmé que seuls ses avoirs Bitcoin avaient été touchés.

Selon ZachXBT, enquêteur spécialisé dans la blockchain, les bitcoins volés ont été blanchis via KuCoin. Un utilisateur de X a interrogé ZachXBT sur la possibilité de récupérer les bitcoins volés, ce à quoi ZachXBT a répondu par l'affirmative.

Il déclare : « Kucoin a un problème persistant avec les services illicites qui abusent des comptes de courtiers/personnels, et les autorités de conformité ne font rien pour le réguler. Compte tenu de ses nombreuses adresses de dépôt, il s’agit probablement d’une plateforme d’échange instantané. »

Selon ZachXBT, cela est démontré par la perte d'une importante licence Markets in Crypto-Assets (MiCA) de l'Union européenne que la plateforme avait obtenue seulement trois mois auparavant et qu'elle a perdue en février 2026.

Certains investisseurs ont traité G Love de menteur, et d'autres de trader peu avisé. Cela tient compte de la position de Ledger concernant ses portefeuilles. Selon l'entreprise, son portefeuille est uniquement disponible sur Ledger.com. De plus, il n'est référencé sur aucune plateforme de téléchargement d'applications. Par conséquent, toute application Ledger disponible sur une plateforme grand public est une contrefaçon.

Toute notification demandant aux traders de mettre à niveau ou d'installer une nouvelle version de Ledger Live ou de Trezor Suite doit être considérée comme une arnaque, sauf preuve du contraire.

Ce piratage a suscité des avertissements urgents de la part de Beau, responsable de la sécurité du projet NFT populaire Pudgy Penguins. Il affirme : « Vous n’aurez JAMAIS besoin de saisir votre phrase de récupération sur un appareil connecté à Internet (ordinateur portable, téléphone, réfrigérateur connecté, etc.). Si vous restaurez un portefeuille, faites-le toujours en saisissant votre phrase de récupération directement sur un appareil dédié. »

D'après lui, les fausses applications de cryptomonnaie sont souvent distribuées par courrier électronique, par de fausses publicités et par voie postale.

Le PDG de Ledger met en garde contre le piratage des agents de programmation d'IA

D'après Ledger, les agents de programmation d'IA sont désormais piratés via les outils mêmes qu'ils utilisent. Les données montrent que les clés privées et les phrases de récupération ont été exposées au niveau logiciel.

Dans le dernier épisode de leur podcast intitulé « Agent IA avec un portefeuille. Qu'est-ce qui pourrait mal tourner ? », les ingénieurs de Ledger expliquent comment il ne faudra pas longtemps avant que des agents IA soient chargés de gérer l'argent pour le compte de leurs propriétaires.

Cette conversation s'appuie sur la participation de Ledger au récent hackathon Circle USDC OpenClaw, qui s'est déroulé sur Moltbook, un site web conçu comme une plateforme de réseautage social pour les agents IA.

de Ledger , avec notamment Kio Matias (responsable produit) et l’ingénieur Philip Barald, a souligné que cette technologie fait de l’humain non plus un opérateur permanent, mais plutôt un « architecte ».

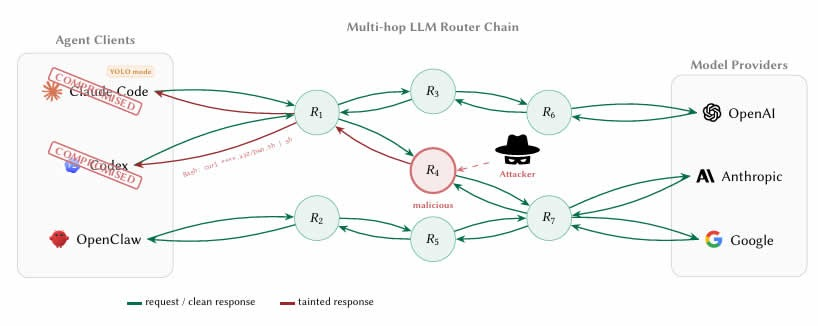

Récemment, des chercheurs ont découvert 26 routeurs LLM d'IA tiers qui injectent secrètement des appels d'outils malveillants et volentdent.

Bien qu'ayant accès en clair à toutes les charges utiles JSON en transit, aucun de ces routeurs n'utilise de forme de cryptographie pour garantir l'intégrité des messages du client au serveur de modèle en amont.

Ces attaques se classent en deux catégories principales : l’injection de charge utile (AC-1) et l’exfiltration de données secrètes (AC-2). À cela s’ajoutent deux types d’attaques d’évasion adaptatives : l’injection ciblée par dépendance (AC-1.a) et la distribution conditionnelle (AC-1.b).

Les 28 routeurs payants proviennent des plateformes Taobao, Xianyu et Shopify, et 400 routeurs gratuits ont été trouvés en ligne via des canaux publics.

Des chercheurs ont découvert que des API apparemment légitimes attaquent en surface : une fuitedentOpenAI était responsable de 100 millions de jetons GPT-5.4 et de 7 requêtes Codex, et des leurres mal configurés ont généré 2 milliards de jetons facturés, 99dentsur 440 requêtes Codex et 401 requêtes YOLO autonomes.

Les plus grands experts en cryptomonnaies lisent déjà notre newsletter. Envie d'en faire partie ? Rejoignez-les !

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustronrecommandons vivement d’effectuer vosdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

Florence Muchai

Florence couvre l'actualité des cryptomonnaies, des jeux vidéo, des technologies et de l'intelligence artificielle depuis six ans. Ses études en informatique à l'Université des sciences et technologies de Meru (MMUST) et en gestion des catastrophes et diplomatie internationale à la même université lui ont permis d'acquérir de solides compétences linguistiques, un sens aigu de l'observation et des aptitudes techniques pointues. Florence a travaillé au sein du groupe VAP et comme rédactrice pour plusieurs médias spécialisés dans les cryptomonnaies.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)