Los atacantes secuestran la cuenta del mantenedor de npm y roban las claves criptográficas

- Los atacantes secuestraron una cuenta de mantenedor de npm inactiva e instalaron tres versiones maliciosas de node-ipc para robardent.

- El atacante volvió a registrar el dominio de correo electrónico caducado del responsable del proyecto y utilizó el flujo de restablecimiento de contraseña de npm para obtener acceso de publicación.

- Cualquier desarrollador o proyecto de criptografía que haya instalado o actualizado automáticamente node-ipc durante ese período debe auditar las dependencias y rotar inmediatamente todos los secretos expuestos.

Según SlowMist, el 14 de mayo se publicaron en el registro de npm tres versiones maliciosas de node-ipc. Los atacantes secuestraron una cuenta de mantenedor inactiva e introdujeron código diseñado para robardent, claves privadas, secretos de API de intercambio y demás, directamente desde los archivos .env.

node-ipc es un paquete popular de Node.js que permite que diferentes programas se comuniquen entre sí en la misma máquina o, en ocasiones, a través de una red.

SlowMist atrapa la brecha

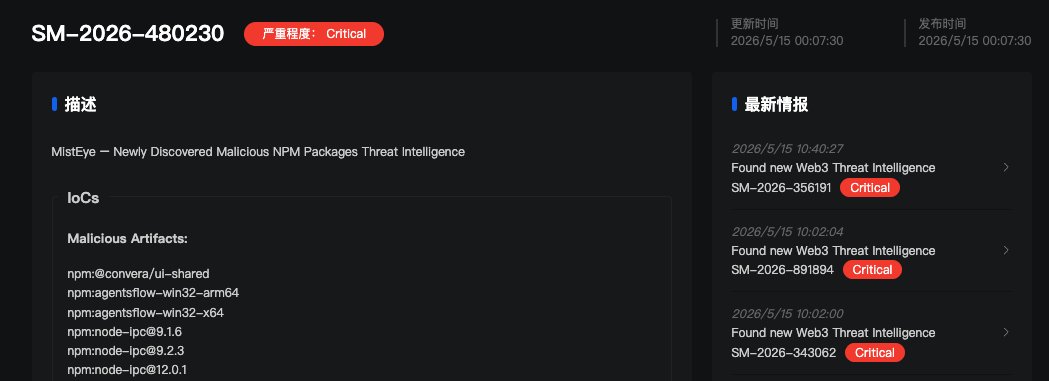

La empresa de seguridad blockchain SlowMist detectó la brecha de seguridad a través de su sistema de inteligencia de amenazas MistEye.

Versiones 9.1.6, 9.2.3 y 12.0.1

MistEye encontró tres versiones maliciosas, entre ellas:

- Versión 9.1.6.

- Versión 9.2.3.

- Versión 12.0.1.

Todas las versiones mencionadas anteriormente contenían la misma carga útil ofuscada de 80 KB.

Node-ipc gestiona la comunicación entre procesos en Node.js. Básicamente, ayuda a los programas de Node.js a enviarse mensajes mutuamente. Más de 822.000 personas lo descargan cada semana.

Node-ipc se utiliza en todo el ámbito de las criptomonedas. Se emplea en las herramientas que usan los desarrolladores para crear dApps, en los sistemas quematic(CI/CD) y en las herramientas de desarrollo cotidianas.

Cada versión infectada tenía el mismo código malicioso oculto incorporado. En el momento en que cualquier programa cargaba node-ipc, el código se ejecutabamatic.

Investigadores de StepSecurity descubrieron cómo se produjo el ataque. El desarrollador original de node-ipc tenía una dirección de correo electrónico vinculada al dominio atlantis-software[.]net. Sin embargo, el dominio caducó el 10 de enero de 2025.

El 7 de mayo de 2026, el atacante compró el mismo dominio a través de Namecheap, lo que le dio el control del antiguo correo electrónico del desarrollador. A partir de ahí, simplemente pulsó "olvidé mi contraseña" en npm, la restableció y accedió sin problemas con permisos completos para publicar nuevas versiones de node-ipc.

El desarrollador original no tenía ni idea de lo que estaba sucediendo. Las versiones maliciosas permanecieron activas durante aproximadamente dos horas antes de ser eliminadas.

El ladrón busca más de 90 tipos dedent

La carga útil integrada busca más de 90 tipos dedentde desarrollador y de la nube. Tokens de AWS, secretos de Google Cloud y Azure, claves SSH, configuraciones de Kubernetes, tokens de GitHub CLI, todo está en la lista.

Para los desarrolladores de criptomonedas, el malware ataca específicamente los archivos .env. Estos archivos suelen contener claves privadas, credenciales de nodos RPCdentsecretos de la API de intercambio.

Para extraer los datos robados, el ataque utiliza tunelización DNS. Básicamente, oculta los archivos dentro de solicitudes de búsqueda de internet que parecen normales. La mayoría de las herramientas de seguridad de red no detectan esto.

Los equipos de seguridad afirman que cualquier proyecto que haya ejecutado npm install o que haya actualizado automáticamente sus dependencias durante ese lapso de dos horas debe asumir que ha sido comprometido.

Pasos inmediatos, según las indicaciones de SlowMist:

- Compruebe los archivos de bloqueo para las versiones 9.1.6, 9.2.3 o 12.0.1 de node-ipc.

- Vuelve a la última versión que sepas que es segura.

- Cambie todas lasdentque puedan haberse filtrado.

Los ataques a la cadena de suministro de npm se han convertido en algo habitual en 2026. Los proyectos de criptomonedas se ven más afectados que la mayoría porque las credenciales de acceso robadas se pueden convertir rápidamente en dinero robado.

Las mentes más brillantes del mundo de las criptomonedas ya leen nuestro boletín. ¿Te apuntas? ¡ Únete!

Preguntas frecuentes

¿Qué versiones de node-ipc contienen el malware?

Versiones 9.1.6, 9.2.3 y 12.0.1. Tanto SlowMist como StepSecurity las detectaron como amenazas. Las tres contenían la misma carga útil ofuscada que se ejecuta al cargar el paquete.

¿Cómo logró el atacante apoderarse de la cuenta del administrador?

El dominio de correo electrónico del mantenedor original, atlantis-software[.]net, caducó el 10 de enero de 2025. El atacante lo volvió a registrar a través de Namecheap el 7 de mayo de 2026 y luego utilizó el proceso de restablecimiento de contraseña de npm para apoderarse de la cuenta.

¿Qué es lo que realmente se lleva el ladrón?

Más de 90 tipos dedent. Tokens de AWS,dentde Google Cloud y Azure, claves SSH, configuraciones de Kubernetes, tokens de GitHub CLI, archivos de historial de shell y archivos .env, que a menudo contienen claves privadas criptográficas y secretos de API de intercambio.

Randa Moisés

Randa es escritora y editora especializada en tecnología. Se graduó en Ingeniería Eléctrica ytronpor la Universidad de Bradford. Ha trabajado en Forward Protocol, Amazix y Cryptosomniac.

CURSO

- ¿Qué criptomonedas pueden hacerte ganar dinero?

- Cómo mejorar tu seguridad con una billetera (y cuáles realmente vale la pena usar)

- Estrategias de inversión poco conocidas que utilizan los profesionales

- Cómo empezar a invertir en criptomonedas (qué plataformas de intercambio usar, las mejores criptomonedas para comprar, etc.)