شنّ قراصنة كوريون شماليون هجومًا خبيثًا قائمًا على لغة Nim على شبكات Web3 وشبكات العملات المشفرة

- يستهدف قراصنة كوريون شماليون الشركات الناشئة في مجال الويب 3 باستخدام دعوات اجتماعات مزيفة عبر تطبيق زووم.

- تستخدم عائلة برامج NimDoor الخبيثة لغات برمجة متقدمة لشن هجمات على أجهزة Mac.

- يقوم المهاجمون بسرقة بيانات المتصفح وكلمات المرور ورسائل تطبيق تيليجرام من الضحايا.

شنّ قراصنة كوريون شماليون حملة برمجيات خبيثة متطورة تستهدف شركات Web3 والعملات المشفرة باستخدام برمجية NimDoor الخبيثة.

SentinelLabs حددتdentمتقدمة تجمع بين الهندسة الاجتماعية وتقنيات البرمجة المعقدة لاختراق أنظمة Mac وسرقة المعلومات الحساسة.

قراصنة كوريون شماليون يخدعون ضحاياهم عبر تحديثات مزيفة لاجتماعات زووم

يبدأ المهاجمون الكوريون الشماليون هجماتهم بانتحال شخصيات جهات اتصال معروفة عبر تطبيق تيليجرام، ثم يطلبون من ضحاياهم تنظيم اجتماعات عبر صفحات جدولة المواعيد في تطبيق كاليندلي. ويتم دعوة الضحايا عبر البريد الإلكتروني لتنزيل ما يبدو أنه تحديث برنامج زووم شرعي، مع تضمين روابط مزيفة لاجتماعات زووم.

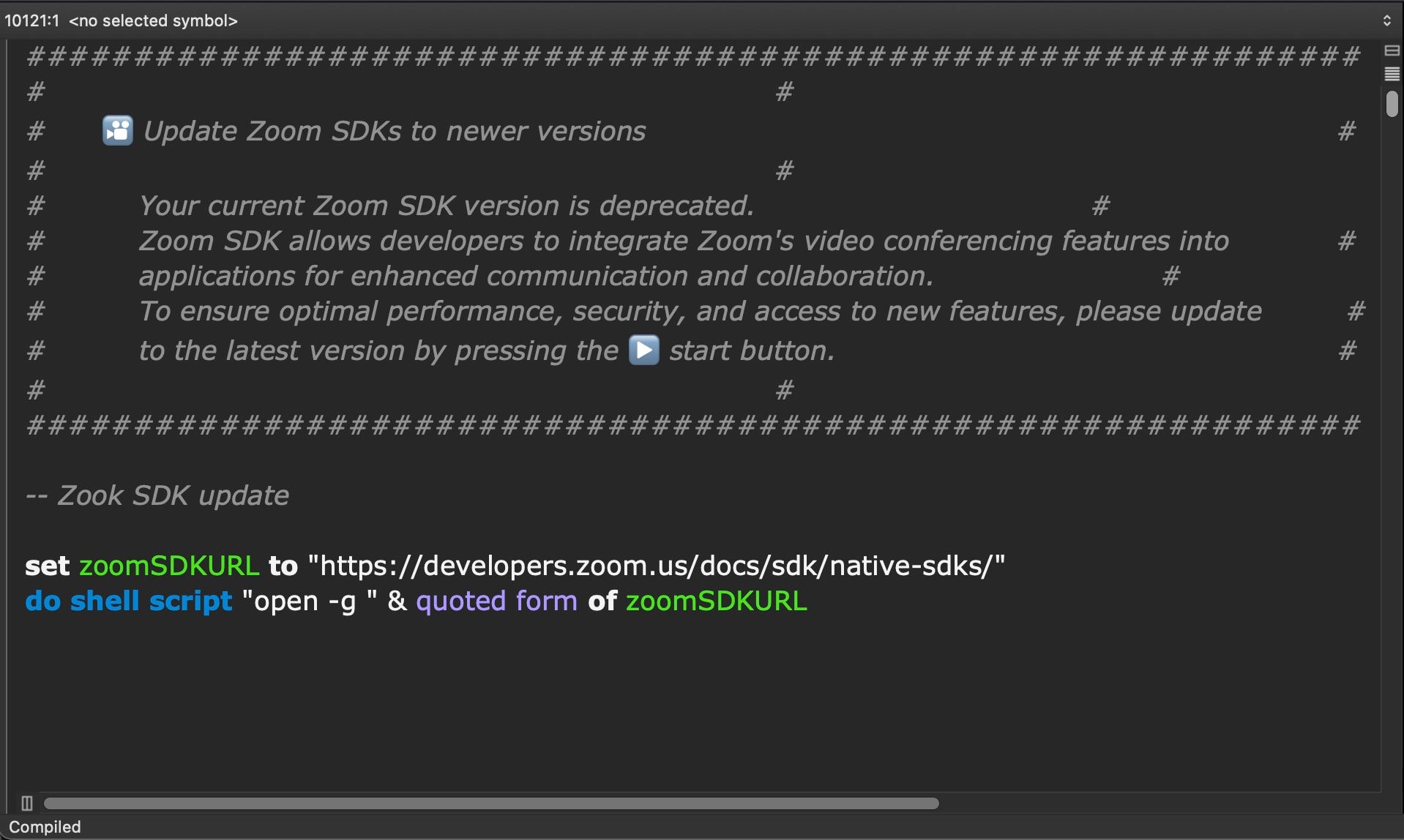

يقوم المهاجمون بإنشاء نطاقات تحتوي على ملفات خبيثة تُعرض على أنها ملفات تحديث دعم Zoom، بأسماء نطاقات مصممة لتشبه عناوين URL الخاصة باجتماعات Zoom الحقيقية. تتضمن هذه النطاقات المزيفة صيغًا مختلفة مثل support.us05web-zoom.forum و support.us05web-zoom.cloud، وهي مشابهة جدًا لنطاقات Zoom الإلكترونية المعروفة للمستخدمين.

تحتوي برامج الهجوم على آلاف الأسطر من الفراغات لإخفاء غرضها، مما يجعلها تبدو أكبر وأكثر طبيعية من برامج الهجوم البسيطة. في الواقع، لا تخفي هذه البرامج سوى ثلاثة أسطر من التعليمات البرمجية للهجوم، تقوم بتحميل وتشغيل وحدات هجوم أخرى من خوادم يديرها المخترقون.

اكتشف باحثو SentinelLabs استخدام عدة نطاقات متزامنة من قبل المهاجمين أنفسهم، مما يشير إلى حملة واسعة النطاق أثرت على العديد من الضحايا من خلال عناوين ويب مخصصة لكل ضحية. كما أن الأخطاء الإملائية في ملفات التحديث المزيفة، مثل "Zook SDK Update" بدلاً من "Zoom SDK Update"، يسهل على باحثي الأمن اكتشافها trac.

بمجرد تثبيت التحديث المزيف من قبل الضحايا، يقوم البرنامج الخبيث بتحميل رابط إعادة توجيه شرعي لبرنامج Zoom مع ملف HTML. يُظهر هذا الإصابة الأولية على أنها شرعية، بينما يقوم في الخفاء بتشغيل مكونات الهجوم الأساسية. والهدف من ذلك هو تضليل الضحايا وإيهامهم بأنهم قاموا بنجاح بتنفيذ عملية تحديث برامج عادية.

برنامج NimDoor الخبيث يسرق كلمات المرور والبيانات الشخصية

تستخدم حملة برمجية NimDoor الخبيثة مسارين هجوميين منفصلين بعد نجاحها في إصابة أجهزة الضحايا. يركز المسار الأول على سرقة المعلومات الشخصية، بما في ذلك كلمات المرور وبيانات المتصفح وسجلات المحادثات من التطبيقات الشائعة. أما المسار الثاني، فيتيح الوصول طويل الأمد إلى الأنظمة المخترقة من خلال برامج تعمل في الخلفية مخفية.

يستهدف هذا البرنامج الخبيث العديد من متصفحات الإنترنت، بما في ذلك جوجل كروم، وفايرفوكس، ومايكروسوفت إيدج، وبريف، وآرك، حيث يقوم بنسخ كلمات المرور المخزنة، وسجل التصفح، ومعلومات تسجيل الدخول المحفوظة. كما يقوم بسرقة كلمات مرور النظام المخزنة في أنظمة إدارة كلمات المرور المدمجة في أجهزة ماك، ونسخ ملفات سجل الأوامر التي تُظهر البرامج التي قام المستخدمون بتشغيلها.

يستهدف مكون متخصص بيانات رسائل تيليجرام تحديدًا، حيث يسرق قواعد بيانات المحادثات المشفرة ومفاتيح فك التشفير التي تُمكّن المهاجمين من قراءة المحادثات الخاصة دون اتصال بالإنترنت. تشمل معلومات تيليجرام المسروقة ملفات الرسائل المشفرة والمفاتيح الخاصة اللازمة لفك تشفير تلك الرسائل وقراءتها.

تُغلّف جميع المعلومات المسروقة وتُرسل إلى خوادم يتحكم بها المهاجم عبر اتصالات مشفرة. يقوم البرنامج الخبيث بإنشاء مجلدات مخفية على أجهزة الكمبيوتر المصابة لتخزين البيانات المنسوخة مؤقتًا قبل إرسالها، مستخدمًا أسماءً مصممة لتبدو كملفات نظام شرعية.

يستخدم الهجوم لغات برمجة متقدمة، بما في ذلك Nim وC++، والتي يصعب على العديد من برامج الحماية اكتشافها. وتتضمن البرمجية الخبيثة خصائص تساعدها على تجنب اكتشافها من قبل برامج الحماية، مثل التواصل عبر اتصالات ويب مشفرة واستخدام أسماء ومواقع ملفات تبدو شرعية.

قام المهاجمون بتصميم البرامج الضارة للعمل تحديدًا على أجهزة كمبيوتر ماك، مستغلين ميزات ماك المدمجة لإخفاء أنشطتهم والحفاظ على وصول مستمر إلى الأنظمة المصابة.

تضمن أساليب الثبات المتقدمة بقاء البرامج الضارة

NimDoor الخبيثة أساليبَ للحفاظ على الوصول إلى أجهزة الكمبيوتر المصابة حتى بعد إعادة تشغيل المستخدمين لأنظمتهم أو محاولتهم إزالة البرمجيات الخبيثة. يستخدم المهاجمون أسلوبًا ذكيًا يُعيد تثبيت البرمجية الخبيثة تلقائيًاmaticحاول المستخدمون إنهاءها أو حذفها.

عندما يحاول المستخدمون إيقاف عملية البرمجيات الخبيثة أو إيقاف تشغيل أجهزتهم، تلتقط البرمجيات الخبيثة إشارات الإنهاء هذه، وتقوم على الفور بكتابة نسخ احتياطية منها في مواقع مخفية على النظام المصاب. وهذا يخلق وضعًا يؤدي فيه محاولة إزالة البرمجيات الخبيثة إلى إعادة تثبيتها.

يقوم البرنامج الخبيث بإنشاء ملفات نظام وهمية بأسماء تبدو شرعية، مثل إنشاء مجلدات تحمل أسماء خدمات جوجل ولكن مع اختلافات إملائية طفيفة لا يلاحظها المستخدمون عادةً. تحصل هذه الملفات الوهمية على صلاحيات بدء التشغيلmatic مما يؤدي إلى تشغيل البرنامج الخبيث في كل مرة يتم فيها تشغيل الكمبيوتر.

يعمل أحد المكونات الرئيسية كبرنامج مراقبة خفيف الوزن يتصل بخوادم المهاجم كل 30 ثانية، ويرسل معلومات حول البرامج قيد التشغيل وينتظر أوامر جديدة. تتم هذه المراقبة عبر اتصالات تبدو بريئة تشبه حركة مرور الإنترنت العادية.

يتضمن البرنامج الخبيث أيضًا تأخيرًا لمدة 10 دقائق قبل أن يصبح نشطًا بالكامل، مما يساعده على تجنب اكتشافه بواسطة برامج الأمان التي تفحص السلوك المشبوه فورًا. هذا التأخير يجعل البرنامج الخبيث يبدو كبرنامج عادي يستغرق وقتًا للتشغيل.

أساليب الاختراق المُستمرة التي يتبعها قراصنة كوريا الشمالية إزالة البرامج الضارة بشكل كامل على المستخدمين العاديين. كما تتطلب في كثير من الأحيان أدوات أمنية متخصصة أو مساعدة احترافية لتنظيف الأنظمة المصابة بشكل كامل.

هل ما زلت تسمح للبنك بالاحتفاظ بأفضل جزء؟ شاهد الفيديو المجاني الخاص بنا حول كيفية أن تكون مصرفك الخاص.

إخلاء مسؤولية: المعلومات الواردة هنا ليست نصيحة استثمارية. Cryptopolitanموقع أي مسؤولية عن أي استثمارات تتم بناءً على المعلومات الواردة في هذه الصفحة. ننصحtrondentdentdentdentdentdentdentdent /أو استشارة مختص مؤهل قبل اتخاذ أي قرارات استثمارية.

دورة

- أي العملات المشفرة يمكن أن تدر عليك المال

- كيفية تعزيز أمانك باستخدام المحفظة الإلكترونية (وأي منها يستحق الاستخدام فعلاً)

- استراتيجيات استثمارية غير معروفة يستخدمها المحترفون

- كيفية البدء في الاستثمار في العملات المشفرة (أي منصات التداول التي يجب استخدامها، وأفضل العملات المشفرة للشراء، إلخ)