كاسبرسكي تحذر من برامج خبيثة تسرق عبارات استعادة العملات المشفرة على الهواتف المحمولة

- اكتشف برنامج كاسبرسكي برمجية خبيثة من نوع سبارك كيتي تستهدف عبارات الاسترداد المشفرة عبر تقنية التعرف الضوئي على الأحرف (OCR).

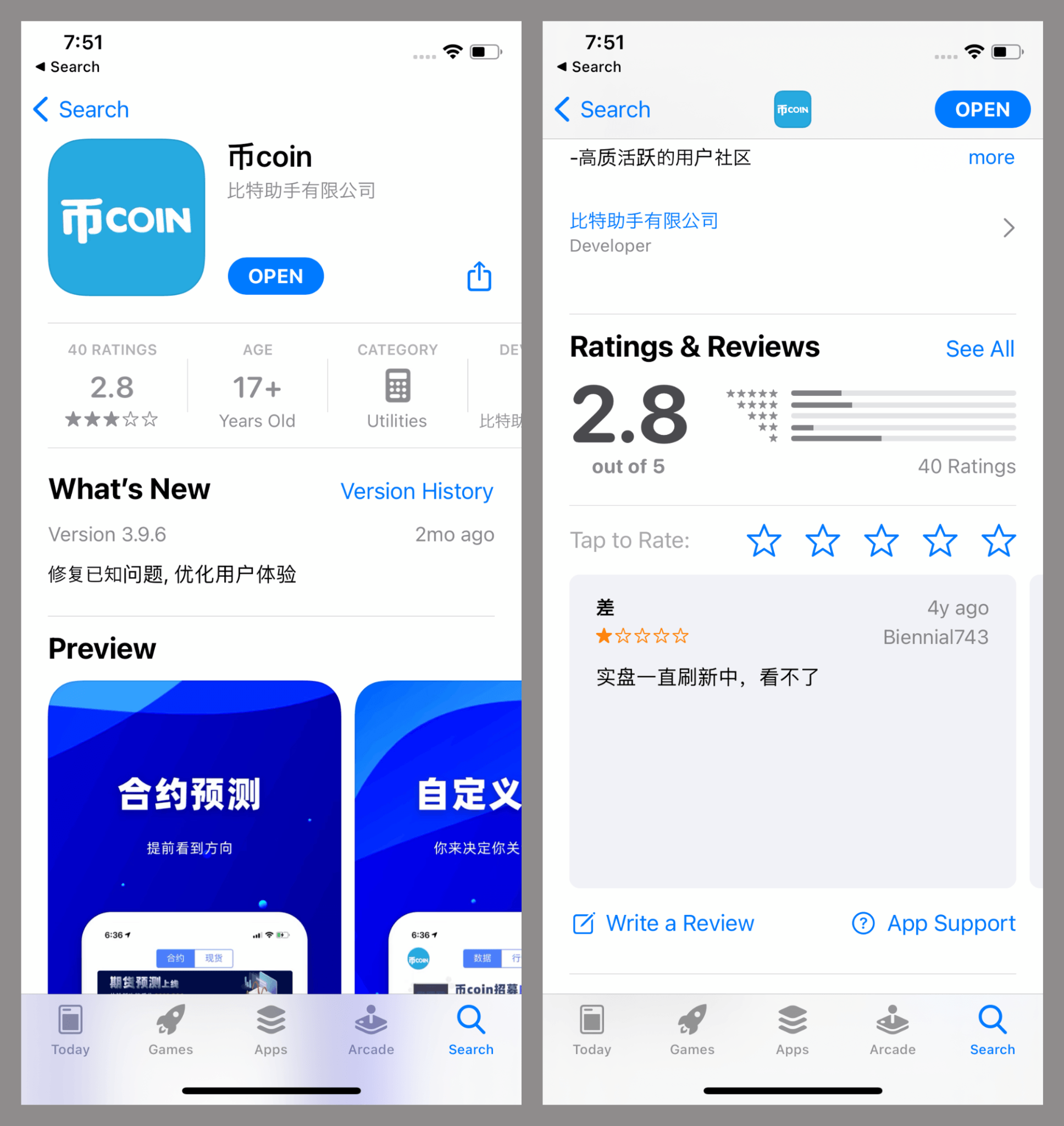

- تسللت البرامج الضارة إلى متجر التطبيقات الرسمي ومتجر جوجل بلاي من خلال التطبيقات المصابة.

- استهدفت الحملة مستخدمي جنوب شرق آسيا من خلال المقامرة وتعديلات تطبيق تيك توك منذ عام 2024.

كشف باحثو الأمن في شركة كاسبرسكي عن حملة برامج ضارة للهواتف المحمولة تستهدف مستخدمي العملات المشفرة من خلال تطبيقات مصابة.

وبحسب التقارير، يقوم برنامج التجسس SparkKitty بسرقة لقطات شاشة الأجهزة التي تحتوي على عبارات أساسية باستخدام تقنية التعرف الضوئي على الأحرف عبر منصات iOS و Android من خلال متاجر التطبيقات الرسمية.

تسلل برنامج SparkKitty الخبيث إلى متاجر التطبيقات الرسمية مستهدفًا العملات المشفرة

باحثو كاسبرسكي اكتشف حملة برمجيات التجسس سبارك كيتي في يناير 2025، بعد اكتشافهم سابقًاdentسبارك كات الخبيثة التي تستهدف محافظ العملات الرقمية. وينشر هذا التهديد الجديد تطبيقات خبيثة عبر مصادر غير رسمية، بالإضافة إلى منصتي جوجل بلاي وآب ستور الرسميتين، وقد أُزيلت التطبيقات المصابة بالفعل من جوجل بلاي بعد إخطار الباحثين.

يهاجم برنامج SparkKitty منصتي iOS وAndroid باستخدام آليات توصيل متعددة لكل منهما. ففي نظام iOS، تُنقل حمولات البرامج الضارة عبر أطر عمل تتنكر في هيئة مكتبات شرعية مثل AFNetworking.framework أو Alamofire.framework، أو مكتبات مُشفرة تتنكر في هيئة libswiftDarwin.dylib. البرنامج الضار نفسه مباشرةً في التطبيقات.

تستخدم أنظمة تشغيل أندرويد لغتي جافا وكوتلن، حيث تُستخدم إصدارات كوتلن كوحدات Xposed خبيثة. وتقوم غالبية إصدارات البرامج الضارة باختراق جميع الصور على الأجهزة بشكل عشوائي، على الرغم من أن الباحثين رصدوا مجموعات خبيثة مماثلة تستخدم تقنية التعرف الضوئي على الأحرف لاستهداف صور محددة تحتوي على معلومات حساسة.

بدأت الحملة منذ فبراير 2024 على الأقل، كما أنها تشاركت أساليب الاستهداف والبنية التحتية مع عملية SparkCat السابقة.

يتمتع برنامج SparkKitty بنطاق أوسع من هجوم SparkCat المُستهدف لعبارات استعادة العملات المشفرة، لأنه يجمع جميع الصور المتاحة من الأجهزة المصابة. وهذا يُتيح إمكانية الوصول إلى أنواع أخرى من المعلومات المالية والشخصية الحساسة المخزنة في معارض الصور بالأجهزة.

تُعدّ تعديلات تطبيق تيك توك من المتاجر غير المعروفة بمثابة ناقل العدوى الرئيسي

اكتشف محللو كاسبرسكي هذه الحملة في البداية أثناء tracالمنتظم للروابط المشبوهة التي تنشر تعديلات على تطبيقات تيك توك لنظام أندرويد. وقد قامت هذه التطبيقات المعدلة بتنفيذ برمجيات خبيثة إضافية عند تشغيل المستخدمين للتطبيق الرئيسي.

تم عرض عناوين URL لملفات التكوين كأزرار داخل التطبيقات المخترقة، مما أدى إلى تشغيل جلسات WebView لعرض TikToki Mall، وهو بوابة تسوق عبر الإنترنت تقبل العملات المشفرة مقابل السلع الاستهلاكية.

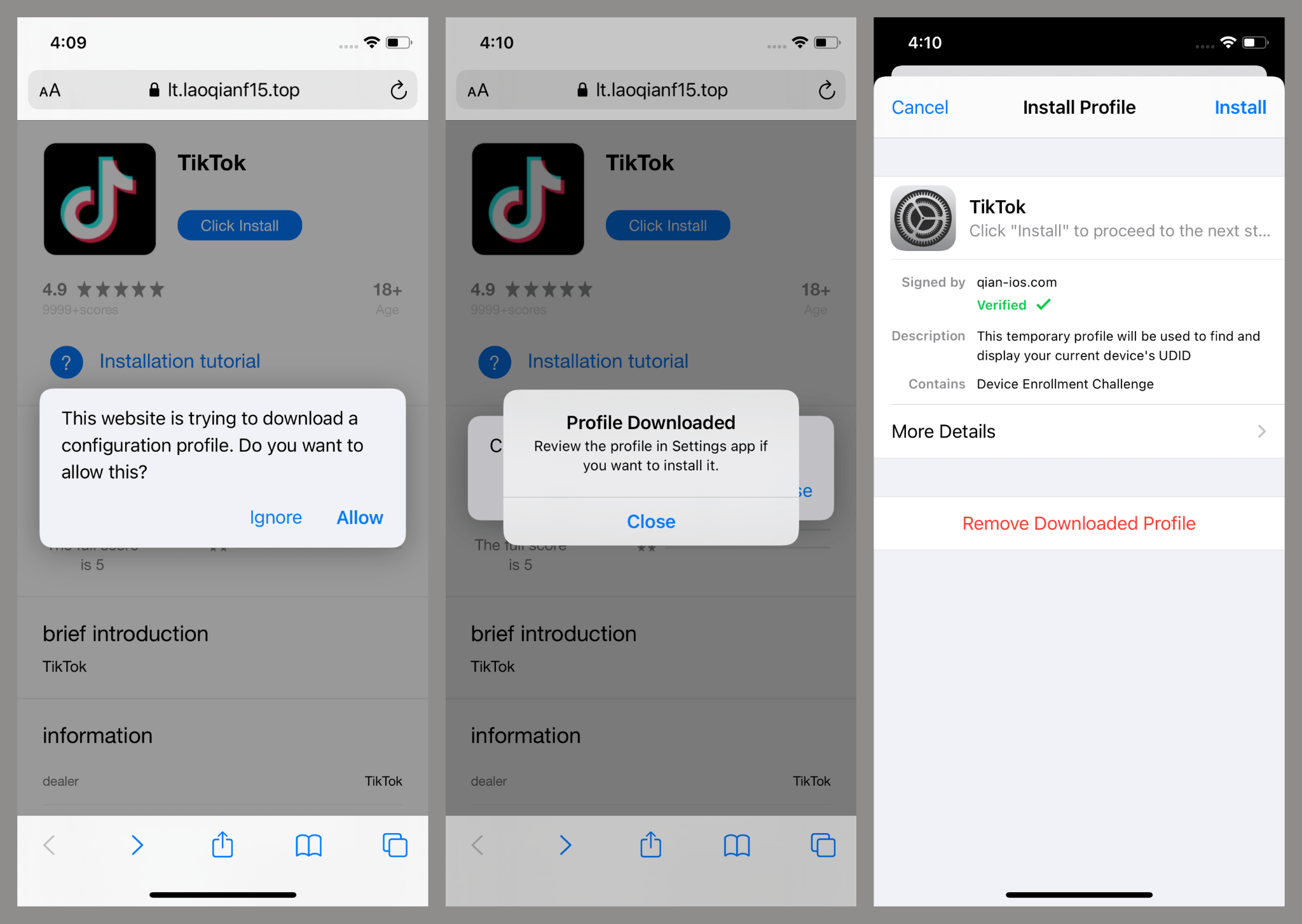

كان التسجيل والشراء مقيدين باستخدام رموز دعوة، لذا لم يتمكن الباحثون من تحديد مدى شرعية المتجر أو ما إذا كان يعمل. تستغل برامج التجسس على نظام iOS ملفات تعريف المؤسسات في برنامج مطوري Apple للتحايل على قيود تثبيت التطبيقات المعتادة.

يستغل المهاجمون شهادات المؤسسات لتوزيع تطبيقاتها على مستوى المؤسسة، مما يُمكّن التطبيقات الخبيثة من التثبيت على أي جهاز دون موافقة متجر التطبيقات. يُعدّ إساءة استخدام ملفات تعريف المؤسسات أحد الأساليب الشائعة التي يستخدمها مطورو التطبيقات غير اللائقة، مثل الكازينوهات الإلكترونية، وبرامج القرصنة، والتعديلات غير القانونية.

تطلب النسخ المصابة من تطبيق TikTok لنظام iOS أذونات الوصول إلى معرض الصور عند بدء التشغيل، وهو أمر غير موجود في النسخ الأصلية من TikTok. يتم دمج البرمجية الخبيثة في أطر عمل تنتحل صفة AFNetworking.framework، كما أنها تُعدّل فئات AFImageDownloader ومكونات أخرى من AFImageDownloaderTool.

تقوم أنواع مختلفة من البرامج الضارة لنظام أندرويد بسرقة الصور من خلال تطبيقات ذات طابع العملات المشفرة

تعمل نسخ نظام أندرويد من برنامج SparkKitty الخبيث من خلال تطبيقات ذات طابع العملات المشفرة، حيث تتضمن هذه التطبيقات برمجيات خبيثة مُدمجة في نقاط الدخول. يطلب البرنامج الخبيث ملفات التكوين التي تحتوي على عناوين خوادم التحكم والسيطرة، ويقوم بفك تشفيرها باستخدام تشفير AES-256 في وضع ECB قبل إنشاء اتصال مع الخوادم البعيدة.

تتم سرقة الصور عبر مرحلتين تتضمنان تحديد بصمة الجهاز وآليات التحميل الانتقائي. يقوم البرنامج الخبيث بإنشاء تجزئات MD5 تجمع بين رقم IMEI للجهاز وعناوين MAC ومعرفات UUID عشوائية،dentهذه المعرفات في ملفات على وحدة تخزين خارجية.

تستغل تطبيقات الكازينو تكامل إطار عمل LSPosed، حيث تعمل كوحدات Xposed خبيثة تستغل نقاط دخول التطبيقات. وقد وصل أحد تطبيقات المراسلة المصابة، والذي يتضمن ميزات تبادل العملات المشفرة، إلى أكثر من 10000 عملية تثبيت على متجر جوجل بلاي قبل إزالته بعد تلقي إشعارات من كاسبرسكي.

تنتشر تطبيقات الويب التقدمية عبر منصات الاحتيال، حيث تُعلن عن مخططات بونزي على منصات التواصل الاجتماعي الشهيرة. تحث هذه الصفحات التي تحتوي على تطبيقات الويب التقدمية المستخدمين على تنزيل ملفات APK التي تُسجل معالجات تنزيل المحتوى، وتعالج صور JPEG وPNG باستخدام تقنية التعرف الضوئي على الأحرف من Google ML Kitdentلقطات الشاشة التي تحتوي على نصوص.

إذا كنت تقرأ هذا، فأنت متقدم بالفعل. ابقَ متقدماً من خلال نشرتنا الإخبارية.

إخلاء مسؤولية: المعلومات الواردة هنا ليست نصيحة استثمارية. Cryptopolitanموقع أي مسؤولية عن أي استثمارات تتم بناءً على المعلومات الواردة في هذه الصفحة. ننصحtrondentdentdentdentdentdentdentdent /أو استشارة مختص مؤهل قبل اتخاذ أي قرارات استثمارية.

دورة

- أي العملات المشفرة يمكن أن تدر عليك المال

- كيفية تعزيز أمانك باستخدام المحفظة الإلكترونية (وأي منها يستحق الاستخدام فعلاً)

- استراتيجيات استثمارية غير معروفة يستخدمها المحترفون

- كيفية البدء في الاستثمار في العملات المشفرة (أي منصات التداول التي يجب استخدامها، وأفضل العملات المشفرة للشراء، إلخ)