يلجأ قراصنة الدولة في كوريا الشمالية إلى تقنية التزييف العميق لمكالمات زووم لاختراق شركات العملات المشفرة

- يستهدف قراصنة تابعون للدولة الكورية الشمالية شركات العملات المشفرة من خلال اجتماعات وهمية عبر تطبيق زووم.

- يتواصل المخترقون في البداية مع الضحية عبر تطبيق تيليجرام باستخدام حساب مخترق.

- وقد لوحظ أن هؤلاء المتسللين يحاولون إساءة استخدام Gemini لتطوير برامج لسرقة الأصول المشفرة.

يستهدف قراصنة تابعون للدولة الكورية الشمالية شركات العملات المشفرة باستخدام العديد من البرامج الضارة الفريدة التي يتم نشرها جنبًا إلى جنب مع عمليات احتيال متعددة، بما في ذلك اجتماعات Zoom المزيفة.

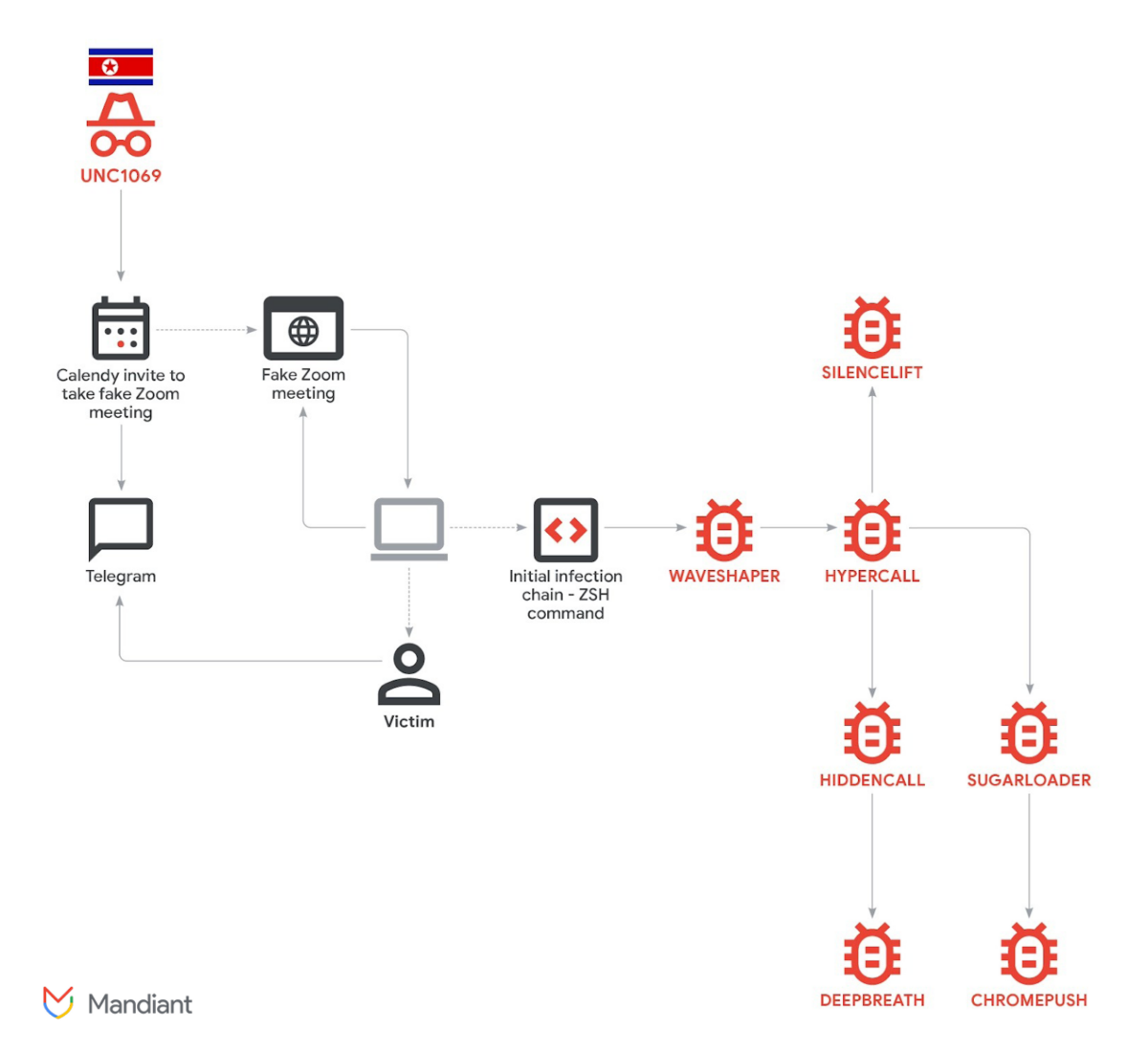

وقد لوحظ أن الجهة الفاعلة للتهديد المرتبطة بكوريا الشمالية والمعروفة باسم UNC1069 تستهدف قطاع العملات المشفرة لسرقة البيانات الحساسة من أنظمة Windows و macOS بهدف نهائي يتمثل في تسهيل السرقة المالية.

تم تقييم نشاط UNC1069 منذ أبريل 2018. ولها تاريخ في إدارة حملات الهندسة الاجتماعية لتحقيق مكاسب مالية باستخدام دعوات اجتماعات مزيفة وانتحال صفة مستثمرين من شركات ذات سمعة طيبة.

مكالمة وهمية عبر تطبيق زووم تستخدم برمجيات خبيثة لاستهداف شركة عملات مشفرة

في أحدث تقرير لها، فصّل باحثو جوجل مانديانت تحقيقاتهم في اختراق استهدف شركة تكنولوجيا مالية تعمل في مجال العملات الرقمية. ووفقًا للمحققين، بدأ الاختراق بحساب تيليجرام مخترق يعود لأحد المديرين التنفيذيين في هذا المجال.

استخدم المهاجمون الملف الشخصي المخترق للتواصل مع الضحية. وبنوا ثقتهم تدريجياً قبل إرسال دعوة عبر تطبيق Calendly لعقد اجتماع فيديو. أحال رابط الاجتماع الضحية إلى نطاق Zoom مزيف مُستضاف على بنية تحتية تحت سيطرة المهاجمين.

أثناء المكالمة، أفاد الضحية برؤية ما بدا أنه فيديو مزيف بتقنية التزييف العميق لمدير تنفيذي من شركة أخرى للعملات المشفرة.

"على الرغم من أن شركة مانديانت لم تتمكن من استعادة الأدلة الجنائية للتحققdentdentdentdentdentdentdentdentdent وذكر التقرير: المحددة.

أوهم المهاجمون الضحية بوجود مشاكل صوتية في الاجتماع لتبرير الخطوة التالية. وطلبوا منه تشغيل أوامر استكشاف الأخطاء وإصلاحها على جهازه. هذه الأوامر، المصممة خصيصًا لأنظمة macOS وWindows، بدأت سرًا سلسلة العدوى. ونتيجة لذلك، تم تفعيل العديد من مكونات البرامج الضارة.

dentشركة مانديانت سبعة أنواع مختلفة من البرامج الضارة المستخدمة خلال الهجوم. صُممت هذه الأدوات للوصول إلى سلسلة المفاتيح وسرقة كلمات المرور، واسترداد ملفات تعريف الارتباط الخاصة بالمتصفح ومعلومات تسجيل الدخول، والوصول إلى معلومات جلسة تيليجرام، والحصول على ملفات خاصة أخرى.

خلص المحققون إلى أن الهدف كان مزدوجاً: تسهيل سرقة العملات الرقمية وجمع البيانات التي يمكن استخدامها في هجمات الهندسة الاجتماعية المستقبلية. وكشف التحقيق عن وجود كمية كبيرة غير معتادة من الأدوات البرمجية الخبيثة على جهاز واحد.

تُظهر مجموعات الاحتيال المرتبطة بالذكاء الاصطناعي كفاءة تشغيلية أعلى

dent هذا الحادث جزءًا من نمط أوسع. فقد قام فاعلون مرتبطون بكوريا الشمالية باختلاس أكثر من 300 مليون دولار من خلال انتحال شخصيات موثوقة في الصناعة خلال اجتماعات احتيالية عبر منصتي Zoom وMicrosoft Teams.

كان حجم النشاط على مدار العام أكثر إثارة للدهشة. فبحسب ما ذكر موقع Cryptopolitan، كانت الجماعات الإرهابية الكورية الشمالية مسؤولة عن سرقة أصول رقمية بقيمة 2.02 مليار دولار في عام 2025، بزيادة قدرها 51% عن العام السابق.

شركة Chainalysis أيضاً كشفت أن مجموعات الاحتيال المرتبطة بمزودي خدمات الذكاء الاصطناعي تُظهر كفاءة تشغيلية أعلى من تلك التي لا ترتبط بهذه الروابط. ووفقاً للشركة، يشير هذا التوجه إلى مستقبل يصبح فيه الذكاء الاصطناعي عنصراً أساسياً في معظم عمليات الاحتيال.

أشار تقرير نُشر في نوفمبر الماضي، إلى استخدام مجموعة جوجل لمعلومات التهديدات (GTIG) لأدوات الذكاء الاصطناعي التوليدي، مثل Gemini، من قِبل الجهة المُهدِّدة. وتستخدم هذه الأدوات لإنتاج مواد إغراء ورسائل أخرى متعلقة بالعملات المشفرة، وذلك في إطار جهودها لدعم حملات الهندسة الاجتماعية.

منذ عام 2023 على الأقل، تحولت المجموعة من أساليب التصيد الاحتيالي الموجه والتمويل التقليدي (TradFi) إلى صناعة Web3، مثل البورصات المركزية (CEX) ومطوري البرامج في المؤسسات المالية وشركات التكنولوجيا المتقدمة والأفراد في صناديق رأس المال الاستثماري.

جوجل.

وقد لوحظ أيضاً أن المجموعة تحاول إساءة استخدام منصة Gemini لتطوير برمجيات لسرقة الأصول الرقمية. كما تستخدم صوراً ومقاطع فيديو مزيفة بتقنية التزييف العميق، تحاكي شخصيات من قطاع العملات الرقمية، في حملاتها لتوزيع برنامج خبيث يُدعى BIGMACHO على الضحايا، مُقدمةً إياه على أنه حزمة تطوير برمجيات (SDK) خاصة ببرنامج Zoom.

أذكى العقول في عالم العملات الرقمية يتابعون نشرتنا الإخبارية بالفعل. هل ترغب بالانضمام إليهم؟ انضم إليهم.

إخلاء مسؤولية: المعلومات الواردة هنا ليست نصيحة استثمارية. Cryptopolitanموقع أي مسؤولية عن أي استثمارات تتم بناءً على المعلومات الواردة في هذه الصفحة. ننصحtrondentdentdentdentdentdentdentdent /أو استشارة مختص مؤهل قبل اتخاذ أي قرارات استثمارية.

دورة

- أي العملات المشفرة يمكن أن تدر عليك المال

- كيفية تعزيز أمانك باستخدام المحفظة الإلكترونية (وأي منها يستحق الاستخدام فعلاً)

- استراتيجيات استثمارية غير معروفة يستخدمها المحترفون

- كيفية البدء في الاستثمار في العملات المشفرة (أي منصات التداول التي يجب استخدامها، وأفضل العملات المشفرة للشراء، إلخ)