أحبطت منصة BitMEX محاولة اختراق مجموعة لازاروس، وكشفت عن عناوين IP الخاصة بالمخترقين ونقاط الضعف في عملياتهم

- أوقفت منصة BitMEX محاولة اختراق لمجموعة Lazarus بدأت بعرض مزيف على LinkedIn.

- استخدم المتسللون شفرة خبيثة في مستودع GitHub لمحاولة خداع موظف في BitMEX.

- عثر برنامج BitMEX على سجلات Supabase مكشوفة تحتوي على عناوين IP حقيقية وأسماء مستخدمين وأجهزة مصابة.

كشفت منصة BitMEX النقاب عن محاولة اختراق فاشلة قامت بها مجموعة Lazarus، وكشفت عن أخطاء فادحة ارتكبتها مجموعة مرتبطة منذ فترة طويلة بوحدة الحرب الإلكترونية لكوريا الشمالية.

وفقًا لمنشور مدونة نشرته BitMEX يوم الجمعة، قام الفريق الآن بإنشاء نظام مراقبة داخلي لمراقبة المزيد من الإصابات وربما اكتشاف أخطاء أمنية تشغيلية مستقبلية.

بدأ كل شيء عندما تم الاتصال بأحد BitMEX على LinkedIn باقتراح للعمل على NFT ، لكن العرض تطابق مع أسلوب التصيد المعروف الذي يستخدمه Lazarus، لذلك قام الموظف بالإبلاغ عنه على الفور، مما أدى إلى بدء تحقيق كامل.

تمكن فريق أمن BitMEX من الوصول إلى مستودع GitHub شاركه المهاجم، والذي احتوى على مشروع Next.js/React. لكنّ الكود كان مخفيًا بداخله، وهو مصمم لحمل الموظف على تنفيذ حمولة خبيثة على نظامه دون علمه. لم يُشغّل الفريق الكود، بل انتقل مباشرةً إلى تحليله.

يقوم برنامج BitMEX بتحليل البرامج الضارة، ويعثر على بصمات Lazarus

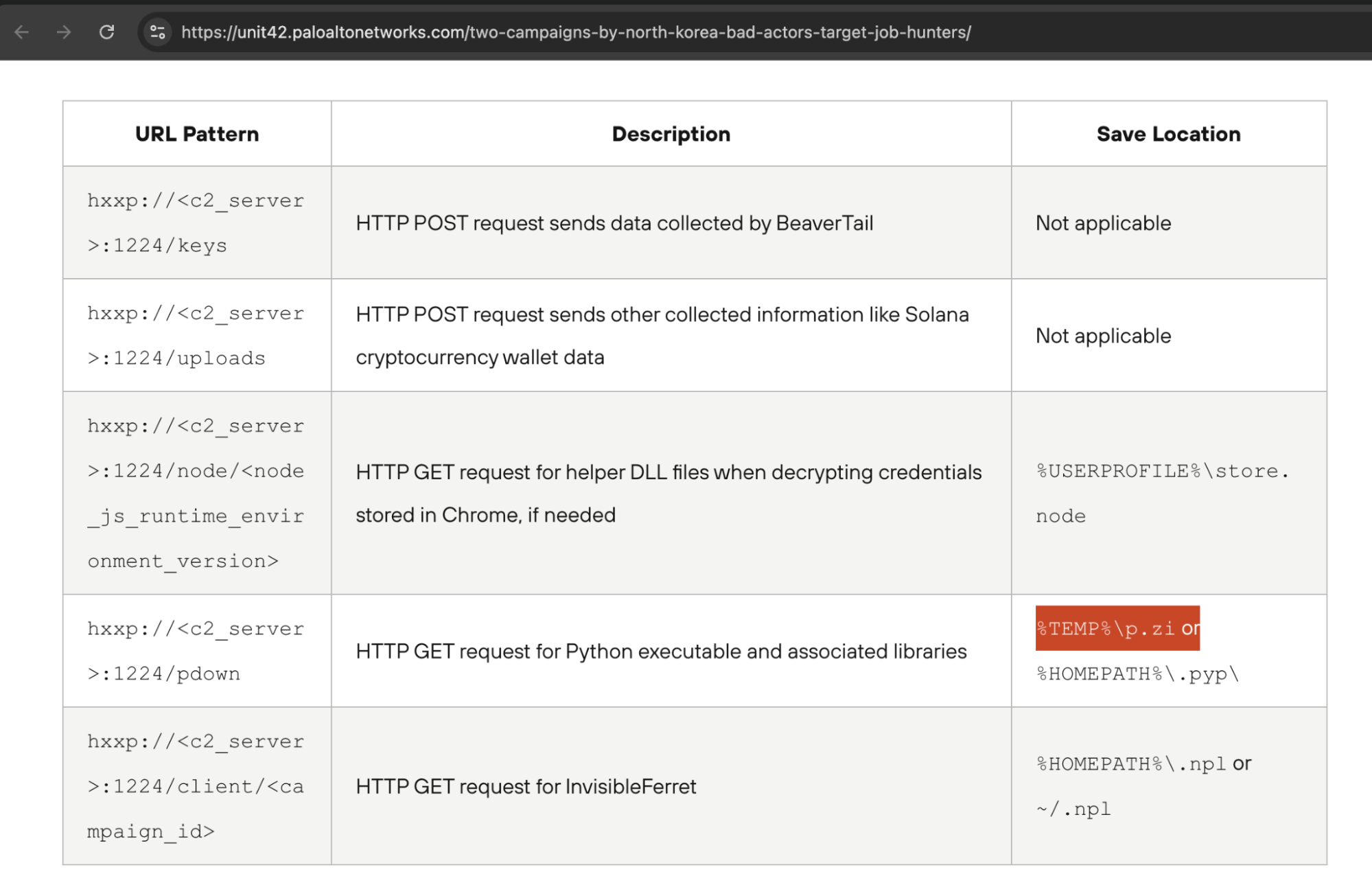

داخل المستودع، بحث مهندسو BitMEX عن مصطلح "eval"، وهو مؤشر شائع على وجود برمجيات خبيثة. كان أحد أسطر التعليمات البرمجية معطلاً، لكنه مع ذلك كشف عن الغرض من استخدامه. لو كان نشطًا، لكان قد اتصل بالرابط "hxxp://regioncheck[.]net/api/user/thirdcookie/v3/726" لجلب ملف تعريف ارتباط وتنفيذه. سبق أن ربطت وحدة 42 التابعة لشركة Palo Alto Networks، وهي فريق tracأنشطة كوريا الشمالية الإلكترونية منذ سنوات، هذا النطاق ببرنامج Lazarus.

سطر برمجي آخر كان هناك نشط. أرسل طلبًا إلى "hxxp://fashdefi[.]store:6168/defy/v5" ونفّذ الاستجابة. قام BitMEX بجلب كود JavaScript يدويًا، ووجد أنه مُشفر بشكل مُعقد. باستخدام أداة webcrack، المُخصصة لفك تشفير الشفرات، تمكن الفريق، بحسب التقارير، من إزالة طبقات التشفير. كانت النتيجة النهائية مُعقدة ولكنها قابلة للقراءة، إذ بدت وكأنها ثلاثة نصوص برمجية مُختلفة مُدمجة في نص واحد.

احتوى جزء من الشفرةdentمُعرّفات لإضافات متصفح كروم، وهو ما يُشير عادةً إلى برمجيات خبيثة لسرقةdentالاعتماد. بدا أحد السلاسل النصية، p.zi، مُشابهًا لبرمجيات لازاروس الخبيثة القديمة المُستخدمة في حملة بيفرتيل، وهي عملية أخرى سبق أن وثّقتها الوحدة 42. قررت BitMEX عدم إعادة تحليل مُكوّن بيفرتيل، لأنه كان مُتاحًا للعامة.

بدلاً من ذلك، ركزوا على اكتشاف آخر: الكود المتصل بنسخة من Supabase. Supabase هي منصة خلفية للمطورين، تشبه إلى حد ما Firebase. المشكلة؟ مطورو Lazarus بتأمينها. عندما اختبرها BitMEX، تمكنوا من الوصول إلى قاعدة البيانات مباشرةً - بدون تسجيل دخول، وبدون حماية.

يكشف المتسللون سجلات الأجهزة المصابة وعناوين IP الخاصة بهم

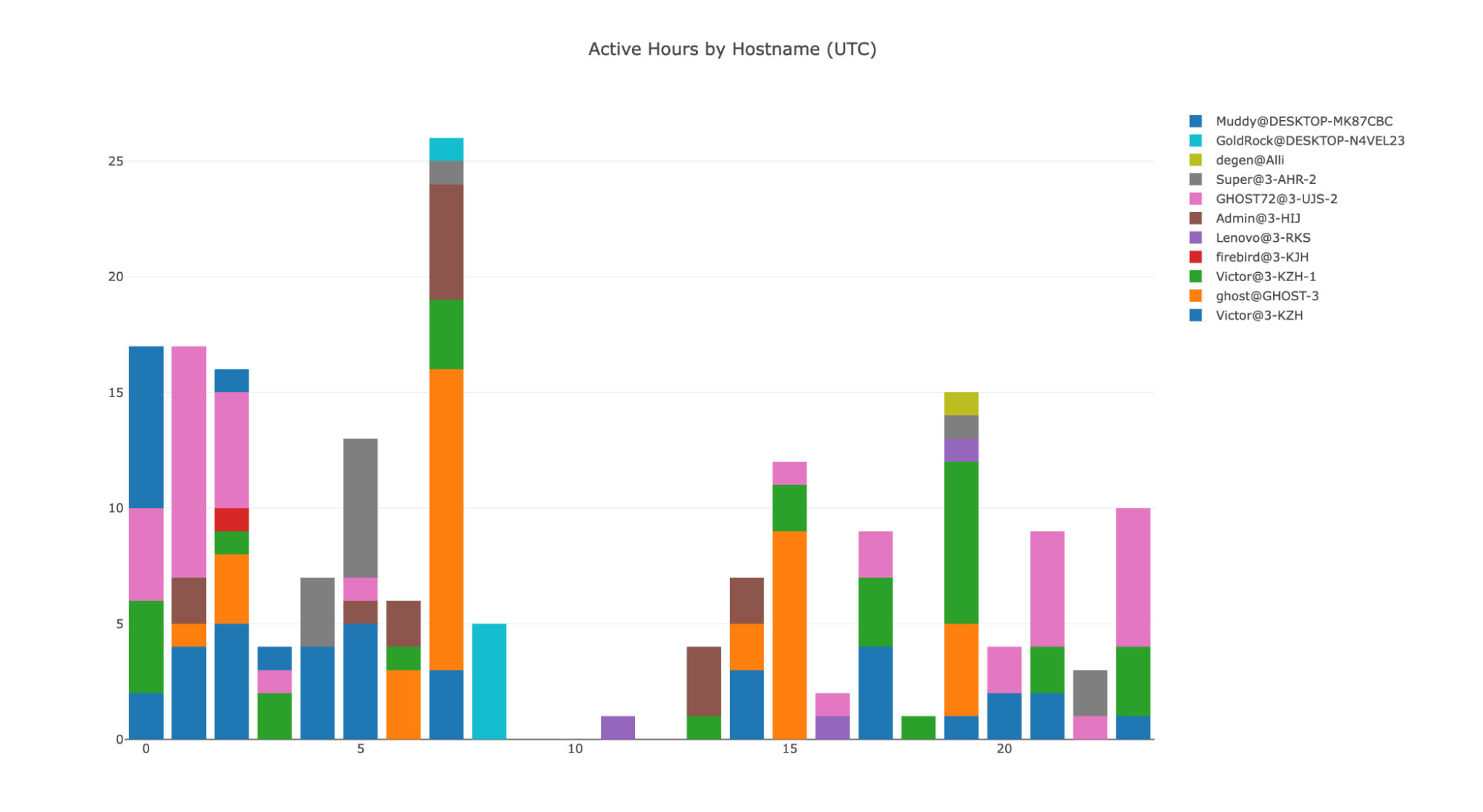

احتوت قاعدة بيانات Supabase على 37 سجلاً لأجهزة مصابة. أظهر كل سجل اسم المستخدم، واسم المضيف، ونظام التشغيل، وعنوان IP، والموقع الجغرافي، والطابع الزمني. لاحظ فريق BitMEX أنماطًا متكررة، حيث ظهرت بعض الأجهزة بشكل متكرر، مما جعلها بارزة كأجهزة تطوير أو اختبار. واتبع تنسيق تسمية معظم أسماء المضيفين بنية 3-XXX.

جاءت العديد من عناوين IP من مزودي خدمة VPN. كان أحد المستخدمين، "فيكتور"، يتصل غالبًا باستخدام Touch VPN. بينما استخدم مستخدم آخر، "GHOST72"، خدمة Astrill VPN. لكن فيكتور أخطأ لاحقًا. أحد السجلات المرتبطة به كان يحمل عنوان IP مختلفًا - 223.104.144.97، وهوdentIP سكني في جياشينغ، الصين، تابع لشركة China Mobile. لم يكن هذا عنوان VPN، بل كان على الأرجح عنوان IP الحقيقي لمشغل Lazarus. صنّفت BitMEX هذا الخطأ على أنه فشل تشغيلي جسيم.

ثم طوّرت BitMEX أداةً لمراقبة قاعدة بيانات Supabase باستمرار. ومنذ 14 مايو، جمعت الأداة 856 مدخلاً من قاعدة البيانات، يعود تاريخها إلى 31 مارس. ومن بينها، 174 تركيبة فريدة من أسماء المستخدمين وأسماء المضيفين. ويعمل النظام الآن بشكل متواصل، باحثًا عن إصابات جديدة أو أخطاء أخرى من جانب المهاجمين.

من خلال فحص الطوابع الزمنية، وجد موقع BitMEX أن نشاط مجموعة Lazarus ينخفض بين الساعة 8 صباحًا و1 ظهرًا بالتوقيت العالمي المنسق، أي بين الساعة 5 مساءً و10 مساءً بتوقيت بيونغ يانغ. يتوافق هذا مع جدول عمل منظم، مما يُعزز الأدلة على أن المجموعة ليست مجرد مجموعة من المخترقين المستقلين، بل هي فريق منظم.

يؤكد فريق الأمن وجود نمط لازاروس وانقسام داخلي

تتمتع مجموعة لازاروس بسجل حافل في هجمات الهندسة الاجتماعية. ففيdentسابقة مثل اختراق بايبت، قاموا بخداع موظف في سيف واليت لتشغيل ملف خبيث، مما منحهم الوصول الأولي.

ثم تولى جزء آخر من الفريق زمام الأمور، وتمكن من الوصول إلى بيئة AWS، وقام بتعديل كود الواجهة الأمامية لسرقة العملات الرقمية من محافظ باردة. وأشارت BitMEX إلى أن هذا النمط يُرجّح أن تكون المجموعة مُقسّمة إلى فرق متعددة، بعضها يقوم بعمليات التصيّد الاحتيالي الأساسية، والبعض الآخر يتولى عمليات الاختراق المتقدمة بمجرد الحصول على الوصول.

كتبت BitMEX: "على مدار السنوات القليلة الماضية، يبدو أن المجموعة قد انقسمت إلى عدة مجموعات فرعية لا تتمتع بالضرورة بنفس المستوى التقني". وقال فريق الأمن إن هذه الحملة اتبعت نفس النهج. كانت الرسالة الأولية على LinkedIn بسيطة، ومستودع GitHub بدائيًا.

لكنّ البرنامج النصي المُعدّ بعد الاختراق أظهر مهارةً فائقة، ومن الواضح أنه من تصميم شخصٍ أكثر خبرة. فبعد فك تشفير البرمجية الخبيثة، تمكّنت BitMEX منtracمؤشرات الاختراق (IoCs) وإدخالها في أنظمتها الداخلية.

قاموا بتغيير أسماء المتغيرات، وتنظيف البرنامج النصي، وتتبعوا آلية عمله. كان الجزء الأول من الكود جديدًا، ويُقال كان يرسل بيانات النظام (اسم المستخدم، عنوان IP، إلخ) مباشرةً إلى قاعدة بيانات Supabase، مما trac... لأي شخص عثر على قاعدة البيانات المفتوحة.

dentبرنامج BitMEX أيضًا الأجهزة المستخدمة أثناء التطوير. من الأمثلة على ذلك Victor@3-KZH، الذي استُخدم مع Touch VPN وChina Mobile. بينما استخدمت أجهزة أخرى مثل GHOST72@3-UJS-2 وSuper@3-AHR-2 مزيجًا من Astrill وZoog وHotspot Shield. حتى أن السجلات أظهرت حسابات مستخدمين مثل Admin@3-HIJ وLenovo@3-RKS وGoldRock@DESKTOP-N4VEL23 وMuddy@DESKTOP-MK87CBC. من المرجح أن هذه كانت بيئات اختبار أنشأها المهاجمون.

لا تكتفِ بقراءة أخبار العملات الرقمية، بل افهمها. اشترك في نشرتنا الإخبارية، إنها مجانية.

إخلاء مسؤولية: المعلومات الواردة هنا ليست نصيحة استثمارية. Cryptopolitanموقع أي مسؤولية عن أي استثمارات تتم بناءً على المعلومات الواردة في هذه الصفحة. ننصحtrondentdentdentdentdentdentdentdent /أو استشارة مختص مؤهل قبل اتخاذ أي قرارات استثمارية.

دورة

- أي العملات المشفرة يمكن أن تدر عليك المال

- كيفية تعزيز أمانك باستخدام المحفظة الإلكترونية (وأي منها يستحق الاستخدام فعلاً)

- استراتيجيات استثمارية غير معروفة يستخدمها المحترفون

- كيفية البدء في الاستثمار في العملات المشفرة (أي منصات التداول التي يجب استخدامها، وأفضل العملات المشفرة للشراء، إلخ)