ثلاثة إضافات لبرنامج VS Code تسرق بياناتdentGitHub وVSX ومحافظ العملات الرقمية

- كشفت شركة الأمن السيبراني Koi Security عن موجة جديدة من حملة GlassWorm، التي تخفي البرامج الضارة في رمز Unicode غير مرئي داخل ملحقات VS Code.

- يقوم البرنامج الخبيث بسرقةdentاعتماد GitHub و Open VSX ومحفظة العملات المشفرة، مما يحول أجهزة المطورين إلى بنية تحتية للوكيل وينتشر عبر سلاسل التوريد.

- يستخدم GlassWorm سلسلة كتل Solana كنظام للتحكم والقيادة، مما يجعل العملية لامركزية ومرنة ويكاد يكون من المستحيل إيقافها.

سيتعين على المطورين التعامل مع رمز خبيث خامل تحول إلى نشط في ملحقات Visual Studio Code (VS Code)، والذي يُعتقد أنه قد اخترق آلاف المستخدمين عن طريق سرقة بياناتdentGitHub وOpen VSX ومحافظ العملات المشفرة.

عملية GlassWorm، التي كشفتdentشركة الأمن السيبراني Koi Security أواخر الشهر الماضي، هي عملية برمجية خبيثة أنشأتها مجموعةٌ تقوم باختراق إضافات VS Code الموزعة عبر كلٍّ من سجل Open VSX وسوق Visual Studio التابع لشركة Microsoft. وتشير التقارير إلى أن المهاجمين قاموا بتضمين برمجيات خبيثة داخل أدوات تطوير تبدو شرعية.

يقول باحثو الأمن في Koi إن الحملة تهدف بشكل أساسي إلى جمعdentاعتماد المطورين مثل رموز NPM وتسجيلات الدخول إلى GitHub وبياناتdentGit، لتمكين اختراق سلسلة التوريد والسرقة المالية.

وفقًا لتحليل كوي، استهدف نفس البرنامج الخبيث أيضًا 49 ملحقًا مختلفًا لمحفظة العملات المشفرة، مما أدى إلى استنزاف أموال المستخدمين وتسريب البيانات الحساسة إلى خوادم بعيدة.

يحوّل برنامج GlassWorm أجهزة المطورين إلى أدوات مساعدة للمجرمين

كما ورد في مقال مدونة فريق كوي المنشور على عدة منتديات فرعية، تقوم هذه الإضافات الخبيثة بنشر خوادم بروكسي SOCKS، وتستغل أنظمة المطورين المخترقة لبناء شبكة بروكسي إجرامية. بالتوازي مع ذلك، تقوم بتثبيت خوادم VNC مخفية، مما يمنح المهاجمين وصولاً كاملاً عن بُعد إلى أجهزة الضحايا دون أي مؤشرات ظاهرة.

تساعد بياناتdentGitHub وNPM المسروقة المشغلين على إصابة مستودعات وحزم إضافية، وتسمح لـ GlassWorm بالانتشار بشكل أعمق في سلسلة توريد البرامج.

أكدت Open VSX أنهاdentوأزالت جميع الإضافات الخبيثة المعروفة المرتبطة بالحملة في 21 أكتوبر، كما قامت بإلغاء وتدوير الرموز المميزة المخترقة.

ومع ذلك، يشير التقرير الجديد لشركة Koi Security إلى أن GlassWorm قد عاد للظهور، مستخدمًا شكلاً أكثر تطورًا من التمويه القائم على Unicode لتجاوز أنظمة الكشف.

بحسب الشركة، تعرضت سبعة إضافات للاختراق مجدداً في 17 أكتوبر، وبلغ إجمالي عدد مرات تحميلها 35,800 مرة. كما تُظهر بيانات شركة Koi أن عشر إضافات مصابة نشطة حالياً ومتاحة للعامة، وتقوم بنشر برامج ضارة حتى وقت كتابة هذا التقرير.

"لا تزال بنية التحكم والسيطرة الخاصة بالمهاجم تعمل بكامل طاقتها. ولا تزال خوادم الحمولة تستجيب، ويتم استخدام بياناتdentالمسروقة لاختراق حزم جديدة."

برنامج CodeJoy الخبيث لا يُقهر، شركة Koi Security تفند ذلك

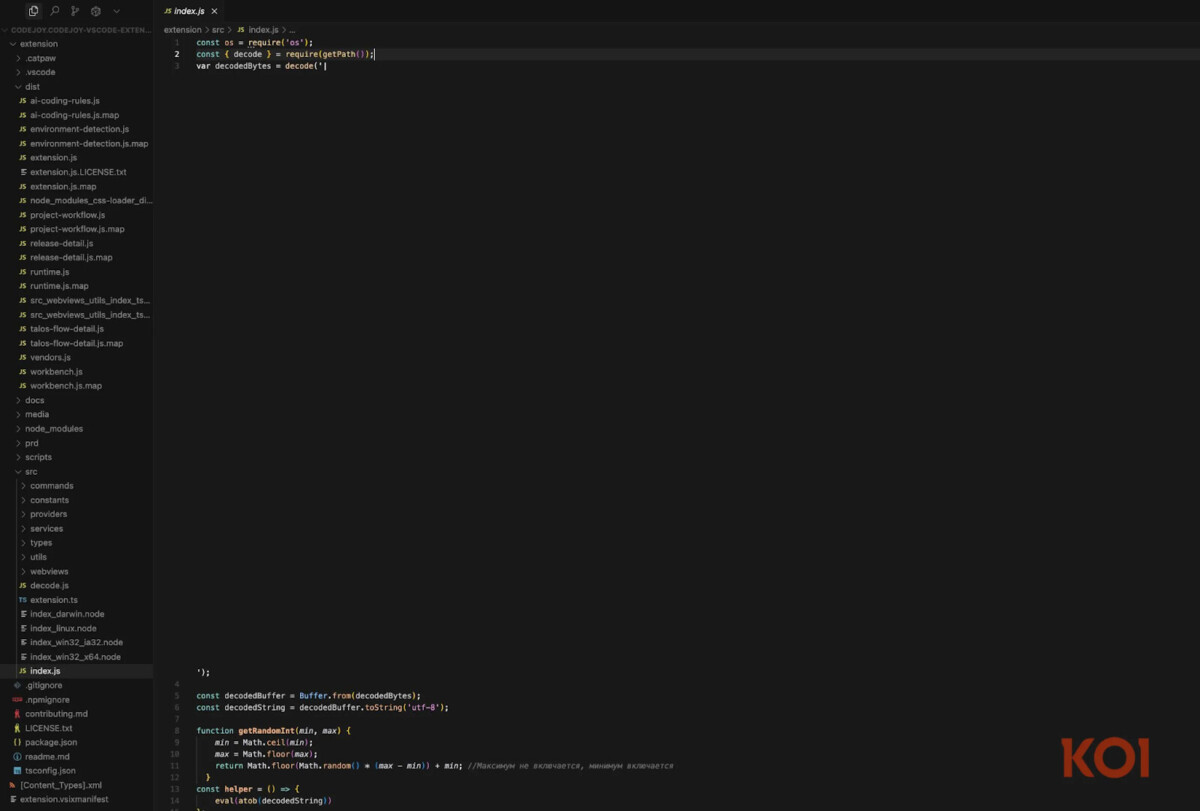

أشار محرك تحليل المخاطر الخاص بـ Koi إلى وجود امتداد Open VSX يُدعى CodeJoy بعد أن أظهر الإصدار 1.8.3 "تغييرات سلوكية غير عادية". يبدو CodeJoy كأداة إنتاجية شرعية للمطورين مع مئات التنزيلات وقاعدة بيانات نظيفة وتحديثات منتظمة.

قال باحثو كوي: "عندما فتحنا شفرة المصدر، لاحظنا فجوة كبيرة بين السطرين الثاني والسابع. هذه ليست مساحة فارغة، بل هي شفرة خبيثة مشفرة بأحرف يونيكود غير قابلة للطباعة لا تظهر في محرر الشفرات الخاص بك."

استخدم المهاجمون مُحدِّدات تباين يونيكود غير قابلة للاختراق، مما جعل الحمولة الخبيثة غير مرئية للعين المجردة. لم ترصد أدوات التحليل الثابت ومراجعات التعليمات البرمجية اليدوية أي شيء غير عادي، ومع ذلك نفّذ مُفسِّر جافا سكريبت الأوامر المخفية بسلاسة تامة.

عند فك تشفير الأحرف غير المرئية، كشفت عن آلية حمولة من المرحلة الثانية، وهي آلية اكتشفها باحثو Koi تستخدم سلسلة كتل Solana كبنية تحتية للتحكم والسيطرة (C2).

وأوضح كوي قائلاً: "يستخدم المهاجم سلسلة كتل عامة، وهي غير قابلة للتغيير، ولا مركزية، ومقاومة للرقابة، كقناة تحكم وسيطرة خاصة به".

يقوم البرنامج الخبيث بفحص شبكة Solana بحثًا عن معاملات من عنوان محفظة مُبرمج مسبقًا. عند العثور على معاملة، يقرأ حقل الملاحظات، حيث يمكن إرفاق أي نص بالمعاملات. يحتوي حقل الملاحظات هذا على كائن JSON يتضمن رابطًا مُشفّرًا بصيغة base64 لتنزيل حمولة المرحلة التالية.

تضمنت معاملة Solana بتاريخ 15 أكتوبر، والتي ظهرت في تحليل Koi، بيانات تم فك تشفيرها إلى عنوان URL يستضيف الموقع النشط لتنزيل المرحلة التالية من البرامج الضارة.

يمكن للمهاجم تغيير الحمولة عن طريق نشر معاملة Solana جديدة مقابل أجزاء من السنت، وتحديث جميع الامتدادات المصابة التي تستعلم عن سلسلة الكتل للحصول على تعليمات جديدة.

بحسب كوي، حتى لو قام المدافعون بحظر عنوان URL واحد للحمولة، يمكن للمهاجم إصدار معاملة أخرى بشكل أسرع من الوقت اللازم لإسقاط واحدة.

"الأمر أشبه بلعبة ضرب الخلد مع عدد لا نهائي من الخلد"، كما لاحظ أحد الباحثين في مجال أسماك الكوي.

أكد أعضاء شركة Koi Security، إيدان دارديكمان، ويوفال رونين، ولوتان سيري، أن الجهة الفاعلة في التهديد قد نشرت معاملات Solana جديدة تحتوي على نقاط نهاية أوامر جديدة في وقت قريب من هذا الأسبوع.

أذكى العقول في عالم العملات الرقمية يتابعون نشرتنا الإخبارية بالفعل. هل ترغب بالانضمام إليهم؟ انضم إليهم.

إخلاء مسؤولية: المعلومات الواردة هنا ليست نصيحة استثمارية. Cryptopolitanموقع أي مسؤولية عن أي استثمارات تتم بناءً على المعلومات الواردة في هذه الصفحة. ننصحtrondentdentdentdentdentdentdentdent /أو استشارة مختص مؤهل قبل اتخاذ أي قرارات استثمارية.

دورة

- أي العملات المشفرة يمكن أن تدر عليك المال

- كيفية تعزيز أمانك باستخدام المحفظة الإلكترونية (وأي منها يستحق الاستخدام فعلاً)

- استراتيجيات استثمارية غير معروفة يستخدمها المحترفون

- كيفية البدء في الاستثمار في العملات المشفرة (أي منصات التداول التي يجب استخدامها، وأفضل العملات المشفرة للشراء، إلخ)