- Web3 安全dent表明,应用程序很少直接与区块链交互,而是依赖于 RPC 数据。.

- 数据层可能存在缺陷或受到审查,导致应用程序的数据与链上余额之间存在差异。.

- Web3 安全的关键在于速度,协议必须能够自动应对可疑交易。.

KelpDAO 黑客事件暴露了 Web3 安全性的多个缺陷。最大的问题是区块链能够完美地执行基于错误数据的交易。.

Web3 安全仍然是重中之重,是重建 DeFi 协议信任的关键所在。KelpDAO 黑客事件对 DeFi 借贷 ,并引发了人们对提升 Web3 安全性的关注。

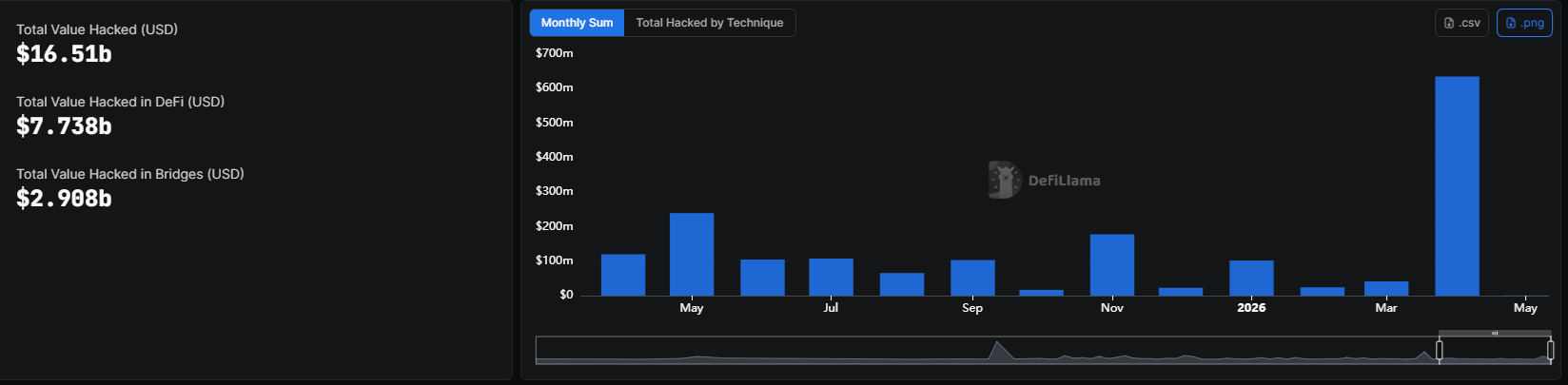

四月份的这波黑客攻击浪潮可能会促使应用程序重新评估其数据访问和交易授权方式。类似的攻击在五月份仍在继续,当月迄今为止已造成93万美元的损失。根据 DeFiLlama的 数据。

Web3 应用存在数据验证问题

据 Ormilabs 的 Victor Fei 称,KelpDAO 黑客事件 清楚地表明 ,即使区块链状态与数据不符,应用程序也可以继续运行。

费解释说,应用程序并非总是直接访问区块链。相反,它们依赖于RPC节点等中介,而不是直接访问链上原始数据。这对于 Ethereum 和其他一些较老的区块链来说是一个限制,因为大多数应用程序已经无法直接访问这些区块链。.

由于数据源有限,桥接器只能依赖少量 RPC 节点。当某些数据源遭到破坏或不可用时,应用程序可能使用错误数据运行,而底层区块链仍会将交易视为有效。.

大多数现代 Web3 应用并不直接访问数据链,而是依赖某种形式的索引来获取相关信息。索引可能会显示错误数据,甚至成为直接的攻击途径。.

KelpDAO漏洞彻底暴露了这一漏洞。验证过程仅信任有限数量的RPC源,而攻击者劫持了其中一些源。由于数据层存在缺陷,区块链仍能像往常一样处理交易,并将真实的代币兑换成虚假的余额。.

如果允许人工智能代理基于有限且可能存在缺陷的数据层采取行动,问题会变得更加严重。.

如何提高Web3安全性?

KelpDAO、 Drift Protocol和其他近期黑客攻击的最大缺陷在于执行速度。大多数交易瞬间完成,并在下一个区块中最终确认,没有任何冷却时间或额外检查。Web3 一直宣称其能够实现快速的无需许可交易,但这同时也使得不法分子能够迅速实施盗窃。

“Web3 安全的未来取决于速度。我们的数据显示,黑客攻击和洗钱速度快、成本低,而团队的响应速度慢、成本高,” Global Ledger 调查主管 Vladyslav Syrotin 对 Cryptopolitan。

Syrotin 认为 Web3 项目应该缩短检测时间,以便捕捉异常资金流出、流动性突然下降或可疑的智能trac调用。.

Syrotin认为,攻击发生后一秒内就应自动发出警报并拦截资金,受害者报告和数据标记应在十分钟内完成。目前,统计总损失并 trac攻击者的钱包集群需要数小时甚至数天时间。.

Syrotin补充说,即使时间较慢,例如30秒内发出警报并在4小时内贴上标签,也可以帮助预防大约一半的dent并减少损失。.

如果你正在阅读这篇文章,你已经领先一步了。 订阅我们的新闻简报,继续保持领先优势。

免责声明: 提供的信息并非交易建议。Cryptopolitan.com Cryptopolitan研究 对任何基于本页面信息进行的投资概不负责。我们trondentdentdentdentdentdentdentdent /或咨询合格的专业人士。

学速成课程

- 哪些加密货币可以让你赚钱

- 如何通过钱包提升安全性(以及哪些钱包真正值得使用)

- 专业人士使用的鲜为人知的投资策略

- 如何开始投资加密货币(使用哪些交易所、购买哪种加密货币最划算等)