朝鲜黑客在Web3和加密网络上释放基于Nim的恶意软件

- 朝鲜黑客利用虚假的Zoom会议邀请攻击Web3初创公司。.

- NimDoor恶意软件家族使用高级编程语言对Mac系统发起攻击。.

- 攻击者窃取受害者的浏览器数据、密码和 Telegram 消息。.

朝鲜黑客利用NimDoor恶意软件,对Web3和加密货币公司发起了一场复杂的恶意软件攻击活动。.

SentinelLabs 识别dent, 这些方法将社会工程学与复杂的编程技术相结合,以渗透 Mac 系统并窃取敏感信息。

朝鲜黑客通过虚假的Zoom会议更新欺骗受害者

朝鲜攻击者首先通过 Telegram 消息冒充熟人联系受害者,随后要求受害者通过 Calendly 日程安排页面安排会议。受害者会收到电子邮件,邀请其下载看似合法的 Zoom 软件更新,但其中却嵌入了伪造的 Zoom 会议链接。.

攻击者构建包含恶意文件的域名,这些恶意文件伪装成 Zoom 支持更新文件,其域名设计得与真实的 Zoom 会议 URL 非常相似。这些伪造的域名包含诸如 support.us05web-zoom.forum 和 support.us05web-zoom.cloud 之类的变体,与用户已知的 Zoom 真实网站域名非常相似。.

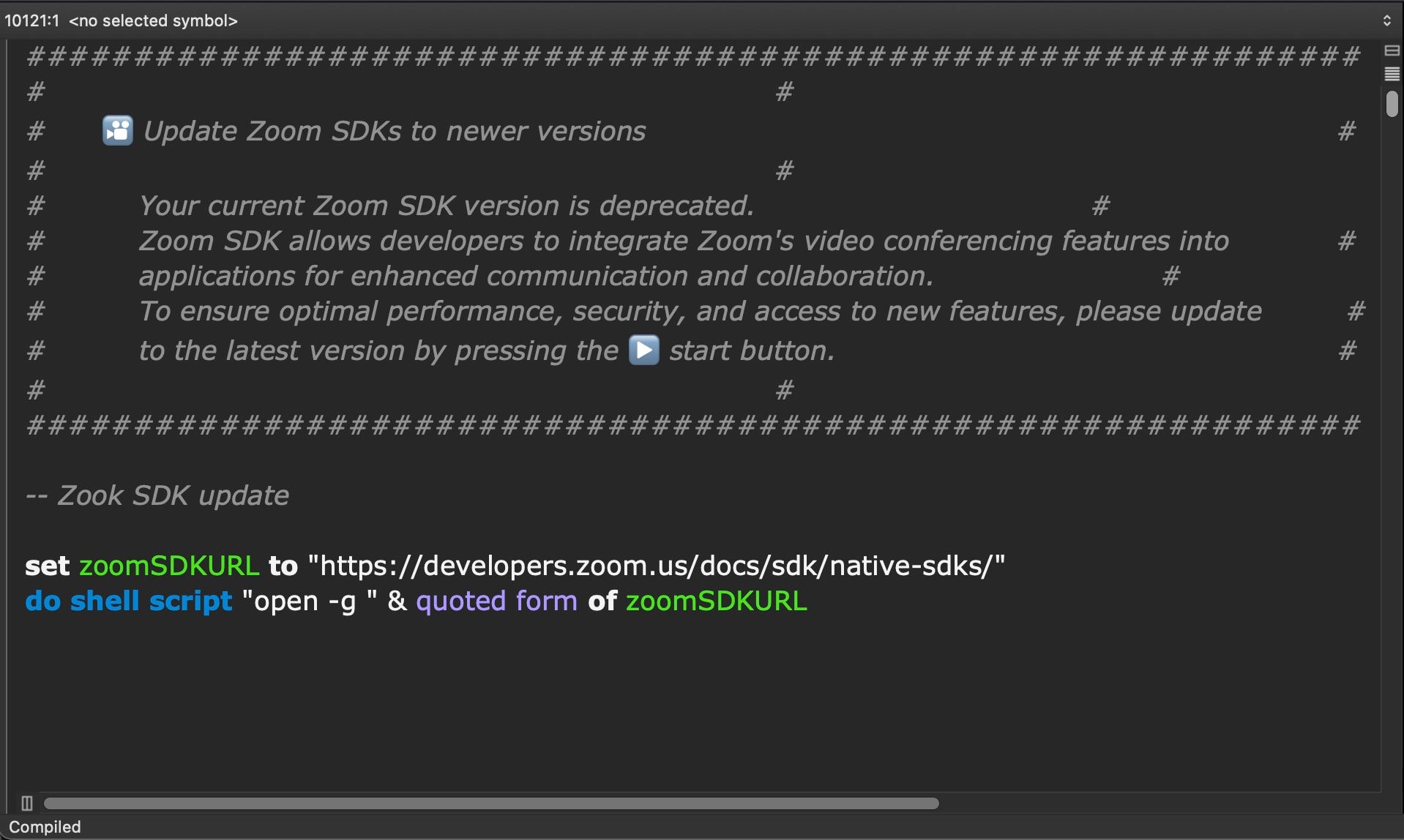

这些攻击程序包含数千行空白代码来掩盖其真实目的,使其看起来比普通的攻击程序规模更大、更自然。而隐藏在这些程序中的,仅仅是三行攻击代码,它们会从黑客控制的服务器下载并运行其他攻击模块。.

SentinelLabs 的研究人员发现,同一攻击者同时使用了多个域名,这表明这是一场大规模的攻击活动,影响了众多受害者,并且每个受害者的网址都是定制的。伪造的更新文件中的拼写错误,例如将“Zoom SDK Update”写成“Zook SDK Update”,更容易被安全研究人员发现和 trac。.

一旦受害者执行了伪造的更新,恶意软件就会加载一个包含 HTML 文件的合法 Zoom 重定向 URL。这使得初始感染看起来合法,同时在后台秘密启动主要攻击组件。其目的是误导受害者,让他们以为自己成功执行了标准的软件更新过程。.

NimDoor恶意软件会窃取密码和个人数据

NimDoor恶意软件一旦成功感染受害者计算机,就会利用两条不同的攻击路径。第一条路径侧重于窃取个人信息,包括常用应用程序中的密码、浏览器数据和聊天记录。第二条路径则通过隐藏的后台程序建立对受感染系统的长期访问权限。.

该恶意软件针对多种网络浏览器,包括谷歌Chrome浏览器、火狐浏览器、微软Edge浏览器、Brave浏览器和Arc浏览器,会复制用户存储的密码、浏览历史记录和已保存的登录信息。它还会窃取Mac电脑内置密码管理系统中存储的系统密码,并复制命令历史记录文件,这些文件会显示用户运行过的程序。.

一种专门针对 Telegram 消息数据的专用组件,能够窃取加密聊天数据库和解密密钥,使攻击者能够离线读取私人对话。被盗的 Telegram 信息包括加密消息文件以及解锁和读取这些消息所需的特殊密钥。.

所有被盗信息都会被打包,并通过加密连接发送到攻击者控制的服务器。恶意软件会在受感染的计算机上创建隐藏文件夹,用于在传输前临时存储复制的数据,这些文件夹的名称设计得与合法的系统文件非常相似。.

该攻击使用了包括 Nim 和 C++ 在内的高级编程语言,许多安全程序难以检测到它们。该恶意软件包含一些功能,可以帮助其逃避安全软件的检测,例如通过加密的网络连接进行通信,以及使用看似合法的文件名和位置。.

攻击者设计的恶意软件专门针对 Mac 电脑,利用 Mac 的内置功能来隐藏其活动并保持对受感染系统的持续访问。.

高级持久化技术确保恶意软件能够存活。

NimDoor 恶意软件 包含多种方法,即使在用户重启系统或尝试移除恶意软件后,仍能继续控制受感染的计算机。攻击者采用了一种巧妙的策略,matic每当用户尝试终止或删除恶意软件时,它都会自动重新安装

当用户尝试停止恶意软件进程或关闭计算机时,恶意软件会捕获这些终止信号,并立即将自身的备份副本写入受感染系统中的隐藏位置。这就造成了一种情况:尝试删除恶意软件实际上会触发其重新安装过程。.

该恶意软件会创建名称看似合法的虚假系统文件,例如创建以谷歌服务命名的文件夹,但拼写略有不同,用户通常难以察觉。这些虚假文件会matic 获得启动权限,导致恶意软件在每次计算机启动时运行。.

一个关键组件充当轻量级监控程序,每 30 秒与攻击者服务器进行一次通信,发送有关正在运行的程序和等待新命令的信息。这种监控通过看似无害的连接进行,这些连接看起来与正常的网络流量类似。.

该恶意软件还设置了 10 分钟的延迟,之后才会完全激活,这有助于它躲避安全软件的检测,因为安全软件会扫描任何可疑行为。这种延迟使恶意软件看起来像一个需要时间启动的普通程序。.

的这些持久化策略 朝鲜黑客 使得普通用户很难彻底清除恶意软件。通常需要专门的安全工具或专业人员的帮助才能完全清除受感染的系统。

如果你正在阅读这篇文章,你已经领先一步了。 订阅我们的新闻简报,继续保持领先优势。

免责声明: 提供的信息并非交易建议。Cryptopolitan.com Cryptopolitan研究 对任何基于本页面信息进行的投资概不负责。我们tron您在做出任何投资决定前进行独立dent /或咨询合格的专业人士。

维格内什·卡鲁纳尼迪

Vignesh是一位加密货币内容撰稿人、加密货币记者、内容编辑和社交媒体经理。他曾与Watcher.guru、BeInCrypto、CoinGape、Milkroad和Airdrops等公司合作超过6年。他拥有商学硕士学位,这使他在科技、机器人、商业和人工智能新闻报道方面积累了丰富的经验。.

学速成课程

- 哪些加密货币可以让你赚钱

- 如何通过钱包提升安全性(以及哪些钱包真正值得使用)

- 专业人士使用的鲜为人知的投资策略

- 如何开始投资加密货币(使用哪些交易所、购买哪种加密货币最划算等)