Какие уязвимости в системе безопасности Web3 были выявлены в результате взлома KelpDAO?

- dentсистеме безопасности Web3 показали, что приложения редко взаимодействуют с блокчейнами напрямую, а полагаются на данные RPC.

- Слой данных может содержать ошибки или подвергаться цензуре, что приводит к несоответствию между данными приложения и балансами в блокчейне.

- Безопасность Web3 — это вопрос скорости, и протоколы должны автоматизировать реакцию на подозрительные транзакции.

Взлом KelpDAO выявил несколько слабых мест в безопасности Web3. Самая большая проблема заключалась в том, что блокчейны безупречно выполняли транзакции, основанные на некорректных данных.

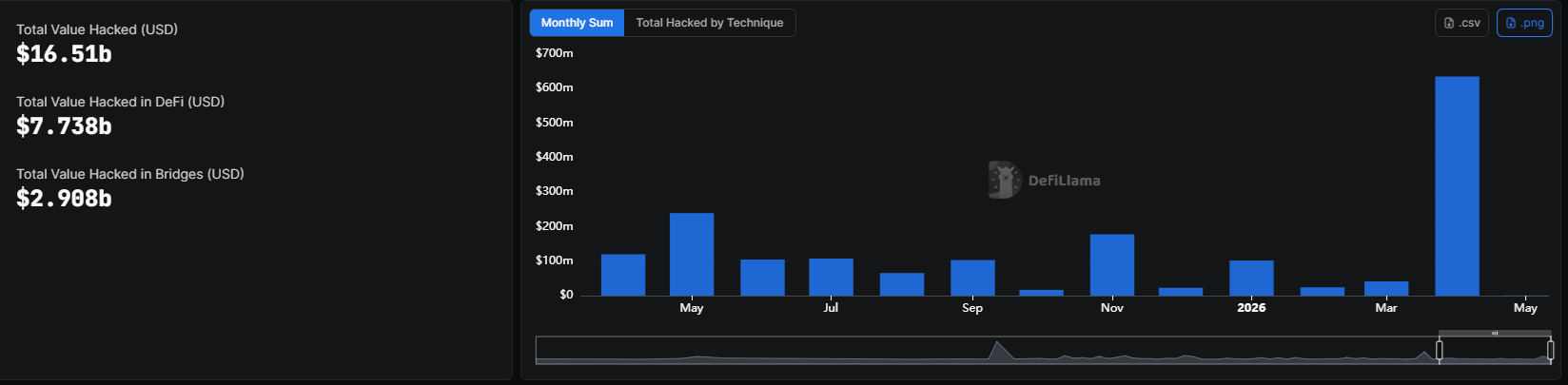

Безопасность Web3 по-прежнему остается в центре внимания, поскольку она является способом восстановления доверия к DeFi . Взлом KelpDAO имел долгосрочные последствия для DeFi кредитования и поднял вопросы о необходимости повышения уровня безопасности Web3.

Недавняя волна хакерских атак в апреле может заставить приложения пересмотреть способы доступа к данным и проведения транзакций. Аналогичные взломы продолжались и в мае, в результате чего за месяц было потеряно 930 000 долларов. Недавно, по DeFiLlama данным,

В приложениях Web3 есть проблема с проверкой данных

По словам Виктора Фэя из Ormilabs, взлом KelpDAO — яркий пример того, как приложение может продолжать работать, даже если состояние блокчейна не соответствует данным.

Фэй объяснил, что приложения не всегда напрямую обращаются к блокчейну. Вместо этого они используют посредников, таких как RPC-узлы, а не необработанные данные из блокчейна. Это требование характерно для Ethereum и других более старых блокчейнов, к которым большинство приложений больше не могут получить прямой доступ.

При ограниченном источнике данных мост может полагаться лишь на небольшой набор узлов RPC. Если некоторые источники скомпрометированы или недоступны, приложение может работать с некорректными данными, в то время как базовая цепочка транзакций по-прежнему будет считаться действительной.

Большинство современных веб-приложений Web3 не обращаются к цепочке напрямую, а полагаются на различные формы индексирования для получения релевантной информации. Индексирование может отображать некорректные данные или стать прямым вектором атаки.

Уязвимость в KelpDAO была полностью выявлена. Процесс проверки доверял ограниченному числу источников RPC, и злоумышленники перехватили доступ к некоторым из них. Из-за некорректного уровня данных блокчейн обрабатывал транзакции как обычно и тратил реальные монеты в обмен на фиктивный баланс.

Проблема становится еще серьезнее, если агентам ИИ разрешается действовать на основе ограниченного и потенциально некорректного слоя данных.

Что может повысить безопасность Web3?

Самый большой недостаток KelpDAO, Drift Protocolи других недавних взломов — это скорость выполнения. Большинство транзакций происходили мгновенно и завершались в следующем блоке, без периода ожидания или дополнительных проверок. Web3 рекламирует свою способность к быстрым транзакциям без разрешений, но он также позволяет злоумышленникам быстро осуществлять свои кражи.

«Будущее безопасности Web3 сводится к скорости. Наши данные показывают, что взлом и отмывание денег происходят быстро и дешево, в то время как реакция команд медленная и дорогостоящая», — прокомментировал Владислав Сыротин, руководитель отдела расследований Global Ledger, изданию Cryptopolitan.

Компания Syrotin считает, что проектам Web3 следует сократить время обнаружения, чтобы выявлять необычные оттоки средств, внезапные падения ликвидности или подозрительныеtracсмарт-контрактов.

Согласно Syrotin, оповещения и блокировки должны автоматически срабатывать в течение одной секунды после атаки, а отчеты о жертвах и маркировка данных должны быть готовы в течение 10 минут. В настоящее время на подсчет общих потерь и tracкластеров кошельков злоумышленников уходят часы или дни.

Сиротин добавил, что даже более медленный временной интервал, с оповещениями в 30 секунд и маркировкой в течение четырех часов, может помочь предотвратить около половиныdentи сократить потери.

Если вы это читаете, значит, вы уже впереди. Оставайтесь на шаг впереди, подписавшись на нашу рассылку.

Предупреждение. Предоставленная информация не является торговой рекомендацией. Cryptopolitanнастоятельно не несет ответственности за любые инвестиции, сделанные на основе информации, представленной на этой странице. Мыtrondentdentdentdentdentdentdentdent и/или проконсультироваться с квалифицированным специалистом, прежде чем принимать какие-либо инвестиционные решения.

КУРС

- Какие криптовалюты могут принести вам деньги?

- Как повысить безопасность своего кошелька (и какие из них действительно стоит использовать)

- Малоизвестные инвестиционные стратегии, используемые профессионалами

- Как начать инвестировать в криптовалюту (какие биржи использовать, какую криптовалюту лучше купить и т.д.)