Три расширения VS Code крадутdentданные для GitHub, VSX и криптовалютных кошельков

- Компания Koi Security, специализирующаяся на кибербезопасности, обнаружила новую волну кампании GlassWorm, в рамках которой вредоносное ПО скрывается в невидимом коде Unicode внутри расширений VS Code.

- Вредоносная программа крадетdentданные GitHub, Open VSX и криптокошельков, превращая компьютеры разработчиков в прокси-инфраструктуру и распространяясь по цепочкам поставок.

- GlassWorm использует блокчейн Solana в качестве системы управления и контроля, что делает работу системы децентрализованной, устойчивой и практически не поддающейся отключению.

Разработчикам придётся столкнуться с вредоносным кодом, который из спящего состояния превратился в активный вредоносный код в расширениях Visual Studio Code (VS Code). Считается, что этот код скомпрометировал тысячи пользователей, укравdentданные для GitHub, OpenVSX и криптовалютных кошельков.

Операция GlassWorm, впервыеdentкомпанией Koi Security в конце прошлого месяца, была создана группой, взламывающей расширения VS Code, распространяемые как через реестр Open VSX, так и через Visual Studio Marketplace от Microsoft. Сообщается, что злоумышленники внедряли невидимый вредоносный код в инструменты для разработчиков, которые выглядят вполне легитимно.

Исследователи безопасности из Koi утверждают, что основная цель этой кампании — сборdentданных разработчиков, таких как токены NPM, логины GitHub иdentданные Git, для компрометации цепочки поставок и финансовых краж.

Согласно анализу Koi, это же вредоносное ПО также атаковало 49 различных расширений для криптовалютных кошельков, выкачивая средства пользователей и похищая конфиденциальные данные на удаленные серверы.

GlassWorm превращает машины разработчиков в помощников преступников

Как сообщается в статье команды Koi, опубликованной в нескольких сабреддитах, вредоносные расширения развертывают SOCKS-прокси-серверы и используют скомпрометированные системы разработчиков для создания преступной сети прокси. Параллельно они устанавливают скрытые VNC-серверы, предоставляя злоумышленникам полный удаленный доступ к машинам жертв без видимых признаков.

Украденныеdentданные GitHub и NPM помогают злоумышленникам заражать дополнительные репозитории и пакеты, а также позволяют GlassWorm распространяться глубже в цепочке поставок программного обеспечения.

Компания Open VSX подтвердила, что 21 октябряdentи удалила все известные вредоносные расширения, связанные с этой кампанией, а также аннулировала и сменила скомпрометированные токены.

Однако новый отчет Koi Security указывает на то, что GlassWorm вновь появился, используя более продвинутую форму обфускации на основе Unicode для обхода систем обнаружения.

По данным компании, 17 октября были повторно взломаны семь расширений, которые в общей сложности скачали 35 800 раз. Телеметрия Koi также показывает, что десять зараженных расширений в настоящее время активны и находятся в открытом доступе, распространяя вредоносное ПО на момент написания этой статьи.

«Командно-контрольная инфраструктура злоумышленника остается полностью работоспособной. Серверы полезной нагрузки по-прежнему отвечают, а украденныеdentданные используются для компрометации новых пакетов»

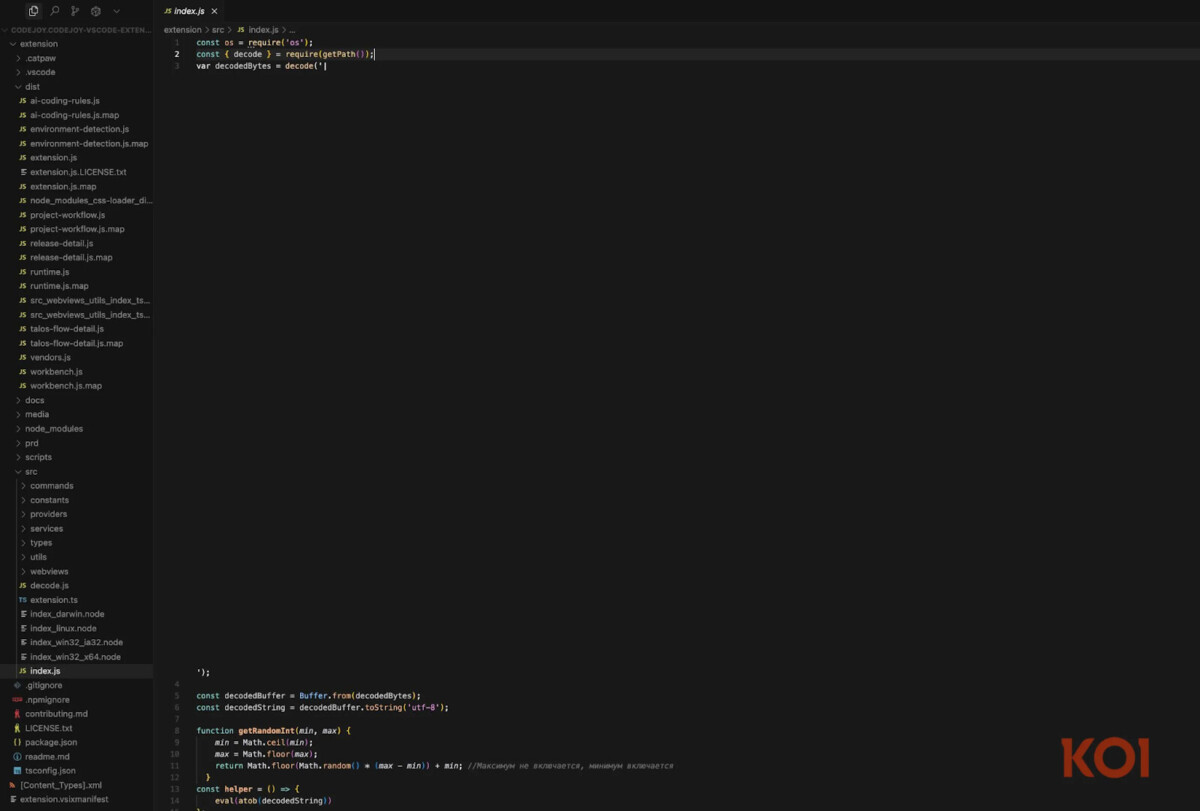

Вредоносная программа CodeJoy неуязвима, опровергает Koi Security

Система анализа рисков Koi выявила «необычные изменения в поведении» в расширении Open VSX под названием CodeJoy после того, как его версия 1.8.3 показала такие изменения. CodeJoy выглядит как вполне легитимный инструмент повышения производительности разработчиков с сотнями загрузок, чистым кодом и регулярными обновлениями.

«Когда мы открыли исходный код, мы заметили огромный пробел между второй и седьмой строками», — заявили исследователи Koi. «Это не пустое пространство, это вредоносный код, закодированный в непечатаемых символах Unicode, которые не отображаются в вашем редакторе кода»

Злоумышленники использовали неуязвимые селекторы вариантов Unicode, которые делают вредоносную программу невидимой для человеческого глаза. Инструменты статического анализа и ручная проверка кода не выявили ничего необычного, однако интерпретатор JavaScript безупречно выполнил скрытые команды.

После расшифровки невидимые символы выявили механизм полезной нагрузки второго этапа, который, как обнаружили исследователи Koi, использует блокчейн Solana в качестве своей инфраструктуры управления и контроля (C2).

«Злоумышленник использует публичный блокчейн, который является неизменяемым, децентрализованным и устойчивым к цензуре, в качестве канала управления и контроля», — пояснил Кои.

Вредоносная программа сканирует сеть Solana на предмет транзакций с жестко закодированного адреса кошелька. Обнаружив такой адрес, она считывает поле memo, куда может быть прикреплен произвольный текст к транзакциям. Внутри этого поля memo находится JSON-объект, содержащий закодированную в base64 ссылку для загрузки полезной нагрузки следующего этапа.

В результате анализа Koi была обнаружена транзакция Solana от 15 октября, содержащая данные, которые были расшифрованы в URL-адрес, указывающий на активное местоположение для загрузки следующего этапа вредоносного ПО.

Злоумышленник может обновлять вредоносные программы, размещая новую транзакцию Solana за доли цента, тем самым обновляя все зараженные расширения, которые запрашивают у блокчейна новые инструкции.

По словам Кои, даже если защитники заблокируют один URL-адрес полезной нагрузки, злоумышленник сможет выполнить другую транзакцию быстрее, чем потребуется для отмены одной из них.

«Это как играть в "ударь крота" с бесконечным количеством кротов», — отметил один из исследователей карпов кои.

Члены Koi Security Идан Дардикман, Юваль Ронен и Лотан Сери подтвердили, что злоумышленник опубликовал новые транзакции Solana , содержащие новые командные конечные точки, совсем недавно, на этой неделе.

Самые умные криптоаналитики уже читают нашу рассылку. Хотите присоединиться? Вступайте в их ряды.

Предупреждение. Предоставленная информация не является торговой рекомендацией. Cryptopolitanнастоятельно не несет ответственности за любые инвестиции, сделанные на основе информации, представленной на этой странице. Мыtrondentdentdentdentdentdentdentdent и/или проконсультироваться с квалифицированным специалистом, прежде чем принимать какие-либо инвестиционные решения.

КУРС

- Какие криптовалюты могут принести вам деньги?

- Как повысить безопасность своего кошелька (и какие из них действительно стоит использовать)

- Малоизвестные инвестиционные стратегии, используемые профессионалами

- Как начать инвестировать в криптовалюту (какие биржи использовать, какую криптовалюту лучше купить и т.д.)