Golpistas usam e-mails falsos sobre vazamento de dados da Ledger para roubar criptomoedas

- Usuários da Ledger relataram ter recebido e-mails de phishing disfarçados de alertas de violação de dados com o objetivo de roubar fundos.

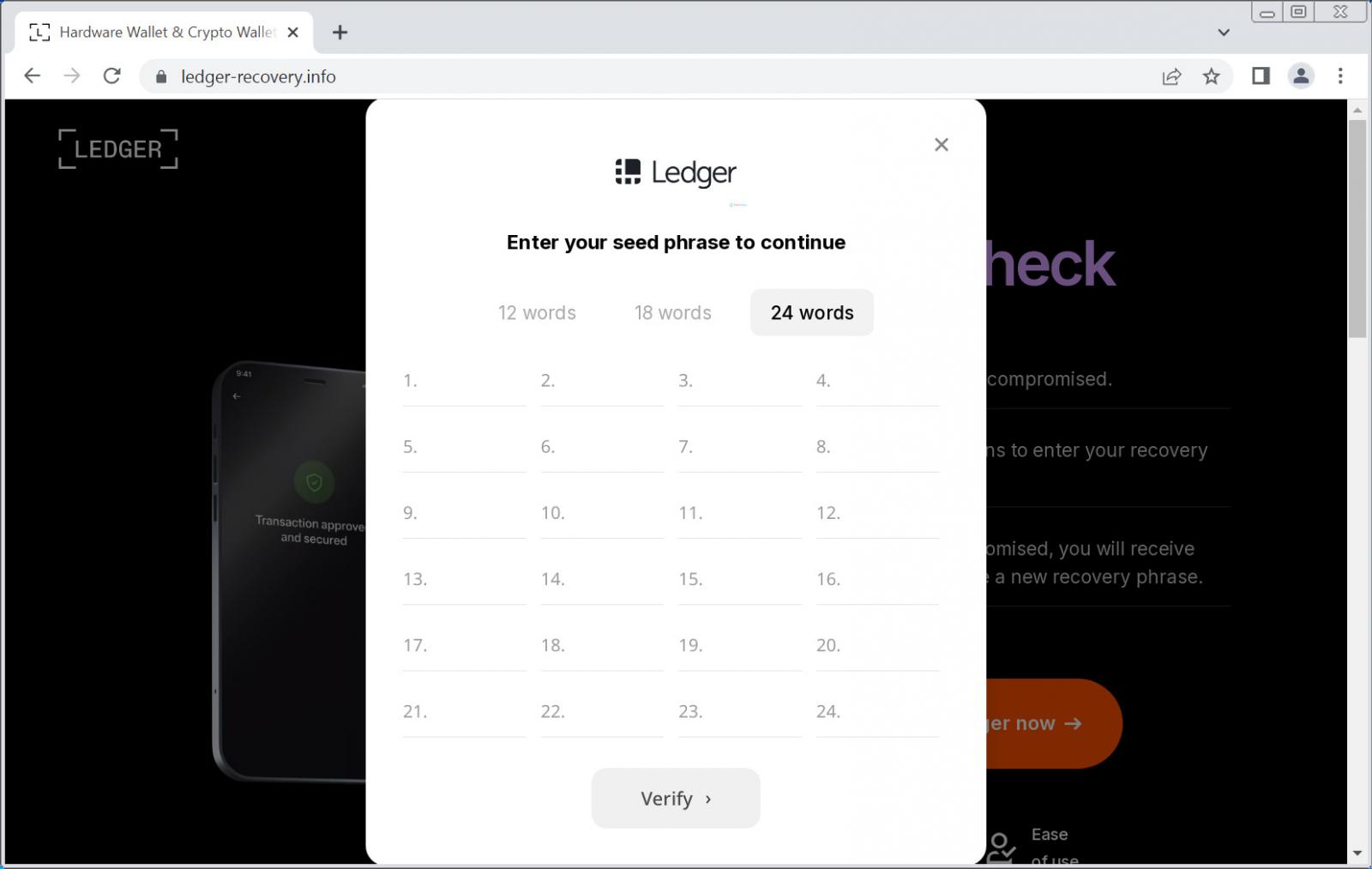

- A mensagem supostamente leva a sites falsos onde os usuários validam suas frases de recuperação, sendo enganados para revelar as chaves de acesso da carteira.

- A Ledger recomendou aos seus usuários que evitem links de e-mail e frases de recuperação de segurança offline.

Uma nova campanha de phishing está supostamente visando usuários de carteiras de hardware Ledger por meio de e-mails falsos de notificação de violação de dados.

Pesquisadores de segurança do BleepingComputer relataram que golpistas estão enviando e-mails que parecem vir do endereço de suporte oficial da Ledger para usuários. Segundo eles, a mensagem alega que os usuários precisam verificar suas frases de recuperação devido a uma violação de segurança.

O golpe teria começado em 15 de dezembro de 2024 e utiliza a infraestrutura da Amazon AWS para parecer legítimo. Essas tentativas de phishing visam roubar as frases de recuperação de 24 palavras dos usuários, o que daria aos atacantes acesso completo aos fundos de criptomoedas das vítimas.

A campanha parece ser particularmente eficaz porque explora preocupações reais decorrentes da violação de dados ocorrida na Ledger em 2020, um episódio em que informações de clientes foram de fato expostas.

Campanha de phishing com criptomoedas parece oficial

Os e-mails fraudulentos seguem um padrão meticulosamente elaborado para parecerem oficiais. Eles chegam com o assunto “Alerta de segurança: violação de dados pode expor sua frase de recuperação” e aparentam vir de “Ledger [email protected]”. No entanto, os investigadores descobriram que os golpistas estão, na verdade, usando a plataforma de marketing por e-mail SendGrid para distribuir essas mensagens.

Quando os usuários clicam no botão “Verificar minha frase de recuperação” nesses e-mails, eles são redirecionados por várias etapas. O primeiro redirecionamento leva a um site da Amazon AWS em um URL suspeito: product-ledg.s3.us-west-1.amazonaws.com. De lá, os usuários são enviados para um site de phishing.

O site de phishing demonstra clara capacidade técnica. Inclui um sistema de verificação que compara cada palavra digitada com um conjunto de 2.048 palavras válidas usadas em frases de recuperação de criptomoedas. Essa validação em tempo real faz com que o site pareça mais legítimo para as vítimas.

Os atacantes também adicionaram outro elemento enganoso: o site sempre afirma que a frase inserida é inválida para incentivar múltiplas tentativas e, provavelmente, para verificar se receberam as palavras de recuperação corretas.

Outras versões desse golpe também foramdent. Alguns e-mails alegam ser notificações de atualização de firmware, mas compartilham o mesmo objetivo: roubar as frases de recuperação dos usuários para obter acesso às suas carteiras de criptomoedas. Cada palavra digitada é transmitida imediatamente para os servidores dos atacantes.

A Ledger emitiu diversos alertas de segurança

Desde então, a Ledger emitiu diversos alertas de segurança em resposta a essa campanha de phishing. A empresa enfatiza que jamais solicitará frases de recuperação por e-mail, sites ou qualquer outro meio.

Algumas recomendações de segurança compartilhadas desde então lembraram os usuários de que o único uso legítimo de uma frase de recuperação é durante a configuração inicial de uma nova carteira de hardware ou ao recuperar o acesso a uma carteira existente – e essas ações devem ser realizadas somente no próprio dispositivo Ledger físico.

As recomendações de segurança para que os usuários se protejam também os lembram de sempre digitar o endereço da web da Ledger (ledger.com) diretamente no navegador, em vez de clicar em links de e-mail.

Em segundo lugar, os usuários foram aconselhados a tratar com extrema cautela qualquer e-mail que alegasse ser da Ledger, especialmente aqueles que mencionassem violações de dados ou exigissem ação imediata. Em terceiro lugar, os usuários foram lembrados da importância de armazenar as frases de recuperação offline, de preferência em um local físico seguro, longe de dispositivos digitais.

Para aqueles que já interagiram com e-mails ou sites suspeitos, recomenda-se ação imediata. Usuários que inseriram sua frase de recuperação em qualquer site devem transferir seus fundos para uma nova carteira com uma nova frase de recuperação imediatamente. A carteira original deve ser considerada comprometida e não deve mais ser usada para armazenar criptomoedas.

Se você está lendo isto, já está um passo à frente. Continue assim assinando nossa newsletter.

Aviso Legal. As informações fornecidas não constituem aconselhamento de investimento. CryptopolitanO não se responsabiliza por quaisquer investimentos realizados com base nas informações fornecidas nesta página. Recomendamostrondentdentdentdentdentdentdentdent /ou a consulta a um profissional qualificado antes de tomar qualquer decisão de investimento.

CURSO

- Quais criptomoedas podem te fazer ganhar dinheiro?

- Como aumentar a segurança da sua carteira digital (e quais realmente valem a pena usar)

- Estratégias de investimento pouco conhecidas que os profissionais utilizam

- Como começar a investir em criptomoedas (quais corretoras usar, as melhores criptomoedas para comprar etc.)