- Web3 보안 사고dent앱이 체인과 직접 상호 작용하는 경우는 드물고 RPC 데이터에 의존한다는 사실이 드러났습니다.

- 데이터 레이어에 결함이 있거나 검열될 수 있으며, 이로 인해 앱의 데이터와 온체인 잔액 간에 불일치가 발생할 수 있습니다.

- Web3 보안은 속도의 문제이며, 프로토콜은 의심스러운 거래에 대한 대응을 자동화해야 합니다.

KelpDAO 해킹 사건은 웹3 보안의 여러 취약점을 드러냈습니다. 가장 큰 문제는 블록체인이 결함 있는 데이터를 기반으로 한 거래를 완벽하게 실행했다는 점입니다.

에 대한 신뢰를 재구축하는 방법으로서 여전히 최우선 과제입니다 DeFi . KelpDAO 해킹 사건은 DeFi 대출 으며 웹3 보안 강화의 필요성을 제기했습니다.

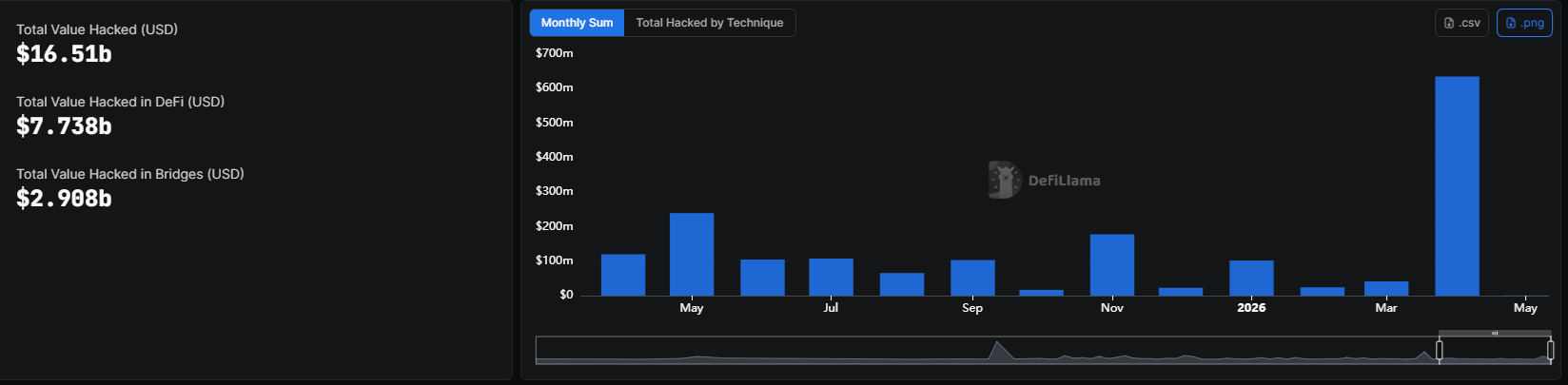

지난 4월에 발생한 해킹 공격으로 인해 앱 개발자들은 데이터 접근 방식과 거래 허용 방식을 재검토해야 할 수도 있습니다. 5월에도 유사한 해킹이 계속되어 현재까지 93만 달러의 손실이 발생했습니다. DeFiLlama 데이터.

Web3 앱에는 데이터 검증 문제가 있습니다

오르미랩스의 빅터 페이에 따르면, 켈프DAO 해킹 사건은 명확한 사례 블록체인 상태가 데이터와 일치하지 않더라도 애플리케이션이 계속 작동할 수 있음을 보여주는

페이는 애플리케이션이 항상 블록체인에 직접 접근하는 것은 아니라고 설명했습니다. 대신, 온체인 데이터에 직접 접근하는 대신 RPC 노드와 같은 중간 매개체를 이용한다는 것입니다. 이는 Ethereum 과 같은 기존 블록체인에서 요구되는 사항인데, 대부분의 애플리케이션은 이러한 블록체인에 직접 접근하는 것이 더 이상 적합하지 않기 때문입니다.

데이터 소스가 제한적인 경우, 브리지는 소수의 RPC 노드에만 의존할 수밖에 없습니다. 일부 소스가 손상되거나 사용할 수 없는 경우, 앱은 잘못된 데이터를 기반으로 작동할 수 있지만, 기본 체인은 여전히 해당 거래를 유효한 것으로 간주합니다.

대부분의 최신 Web3 앱은 데이터베이스 체인에 직접 접근하지 않고, 관련 정보를 가져오기 위해 인덱싱 방식을 사용합니다. 하지만 이러한 인덱싱 과정에서 오류가 있는 데이터가 표시되거나 직접적인 공격 경로가 될 수 있습니다.

KelpDAO 공격은 이러한 취약점을 완전히 드러냈습니다. 검증 프로세스는 제한된 수의 RPC 소스만 신뢰했는데, 공격자들은 그 소스 중 일부를 탈취했습니다. 결함이 있는 데이터 계층을 통해 블록체인은 평소처럼 거래를 처리하고 실제 코인을 사용하여 가짜 잔액을 생성했습니다.

인공지능 에이전트가 제한적이고 잠재적으로 결함이 있는 데이터 계층에 기반하여 행동하도록 허용될 경우 문제는 더욱 심각해집니다.

Web3 보안을 강화하려면 어떻게 해야 할까요?

KelpDAO, Drift Protocol및 기타 최근 해킹 사건의 가장 큰 결함은 실행 속도입니다. 대부분의 거래가 즉시 발생하여 다음 블록에 확정되었으며, 대기 기간이나 추가 검사가 없었습니다. Web3는 빠른 무허가 거래를 지원한다고 홍보했지만, 악의적인 공격자가 신속하게 해킹을 실행할 수 있도록 허용하는 측면도 있습니다.

에서 "웹3 보안의 미래는 속도에 달려 있습니다. 저희 데이터에 따르면 해킹과 자금 세탁은 빠르고 저렴한 반면, 대응팀의 속도는 느리고 비용은 많이 듭니다." 글로벌 레저의 조사 책임자인 블라디슬라프 시로틴은 Cryptopolitan.

시로틴은 웹3 프로젝트가 비정상적인 자금 유출, 갑작스러운 유동성 감소 또는 의심스러운 스마트trac호출을 포착하기 위해 탐지 시간을 단축해야 한다고 생각합니다.

시로틴에 따르면, 공격 발생 후 1초 이내에 경고 및 차단이 자동화되어야 하며, 피해자 보고서 및 데이터 라벨링은 10분 이내에 완료되어야 합니다. 현재는 총 손실액을 집계하고 공격자의 지갑 클러스터를 trac데 몇 시간 또는 며칠이 소요됩니다.

시로틴은 30초 알림과 4시간 내 라벨 부착과 같이 시간 간격을 더 늦추더라도dent의 약 절반을 예방하고 손실을 줄일 수 있다고 덧붙였습니다.

이 글을 읽고 계시다면 이미 앞서 나가고 계신 겁니다. 뉴스레터를 구독하시면 더욱 유익한 정보를 받아보실 수 있습니다.

면책 조항: 제공된 정보는 투자 조언이 아닙니다. Cryptopolitan이 페이지에 제공된 정보를 바탕으로 이루어진 투자에 대해 어떠한 책임도 지지 않습니다.trondentdentdentdentdentdentdentdent .

화폐 속성 강좌

- 어떤 암호화폐로 돈을 벌 수 있을까요?

- 지갑으로 보안을 강화하는 방법 (그리고 실제로 사용할 만한 지갑은 무엇일까요?)

- 전문가들이 사용하는 잘 알려지지 않은 투자 전략

- 암호화폐 투자 시작하는 방법 (어떤 거래소를 사용해야 하는지, 어떤 암호화폐를 사는 것이 가장 좋은지 등)