- 카스퍼스키는 OCR을 통해 암호화 시드 구문을 표적으로 삼는 SparkKitty 악성코드를 발견했습니다.

- 해당 악성 소프트웨어는 감염된 앱을 통해 공식 앱 스토어와 구글 플레이 스토어에 침투했습니다.

- 해당 캠페인은 2024년부터 도박 및 틱톡 모드를 통해 동남아시아 사용자들을 대상으로 진행되었습니다.

카스퍼스키 보안 연구원들은 감염된 애플리케이션을 통해 암호화폐 사용자를 표적으로 삼는 모바일 악성코드 캠페인을 발견했습니다.

SparkKitty 스파이웨어는 공식 앱 스토어를 통해 iOS 및 Android 플랫폼에서 광학 문자 인식 기술을 사용하여 시드 문구가 포함된 기기 스크린샷을 훔치는 것으로 알려져 있습니다.

SparkKitty 악성코드가 공식 앱 스토어에 침투하여 암호화폐를 표적으로 삼고 있습니다

카스퍼스키 연구원들은 발견했습니다 한 데 이어, 2025년 1월 스파크키티(SparkKitty) 스파이웨어 캠페인을dent. 이 새로운 위협은 비공식적인 경로뿐 아니라 공식 구글 플레이 스토어와 앱 스토어 플랫폼을 통해서도 악성 애플리케이션을 배포하며, 연구원들의 신고 이후 감염된 앱들은 이미 구글 플레이 스토어에서 삭제되었습니다.

SparkKitty는 iOS 및 Android 플랫폼을 대상으로 다양한 유포 방식을 사용합니다. iOS에서는 AFNetworking.framework 또는 Alamofire.framework와 같은 정상적인 라이브러리로 위장한 프레임워크를 통해 악성코드가 전달되거나, libswiftDarwin.dylib로 위장한 난독화된 라이브러리를 통해 전달됩니다 악성코드가 애플리케이션에 직접 삽입되는 경우도 있습니다.

안드로이드 운영체제는 자바와 코틀린 언어를 모두 사용하며, 코틀린 버전은 악성 Xposed 모듈로 악용됩니다. 대부분의 악성코드는 기기의 모든 이미지를 무차별적으로 탈취하지만, 연구원들은 광학 문자 인식(OCR)을 이용하여 민감한 정보가 담긴 특정 이미지를 공격하는 악성코드 집단도 발견했습니다.

해당 캠페인은 적어도 2024년 2월부터 활발히 진행되어 왔으며, 이전 SparkCat 작전과 타겟팅 전략 및 인프라를 공유하고 있습니다.

SparkKitty는 암호화폐 시드 구문을 표적으로 삼는 SparkCat 공격보다 훨씬 광범위한 영향을 미칩니다. 감염된 기기에서 사용 가능한 모든 이미지를 수집하기 때문입니다. 이는 기기 갤러리에 저장된 다른 종류의 민감한 금융 및 개인 정보까지 수집할 가능성을 내포하고 있습니다.

출처가 불분명한 상점에서 판매되는 틱톡 모드가 주요 감염 경로 역할을 합니다

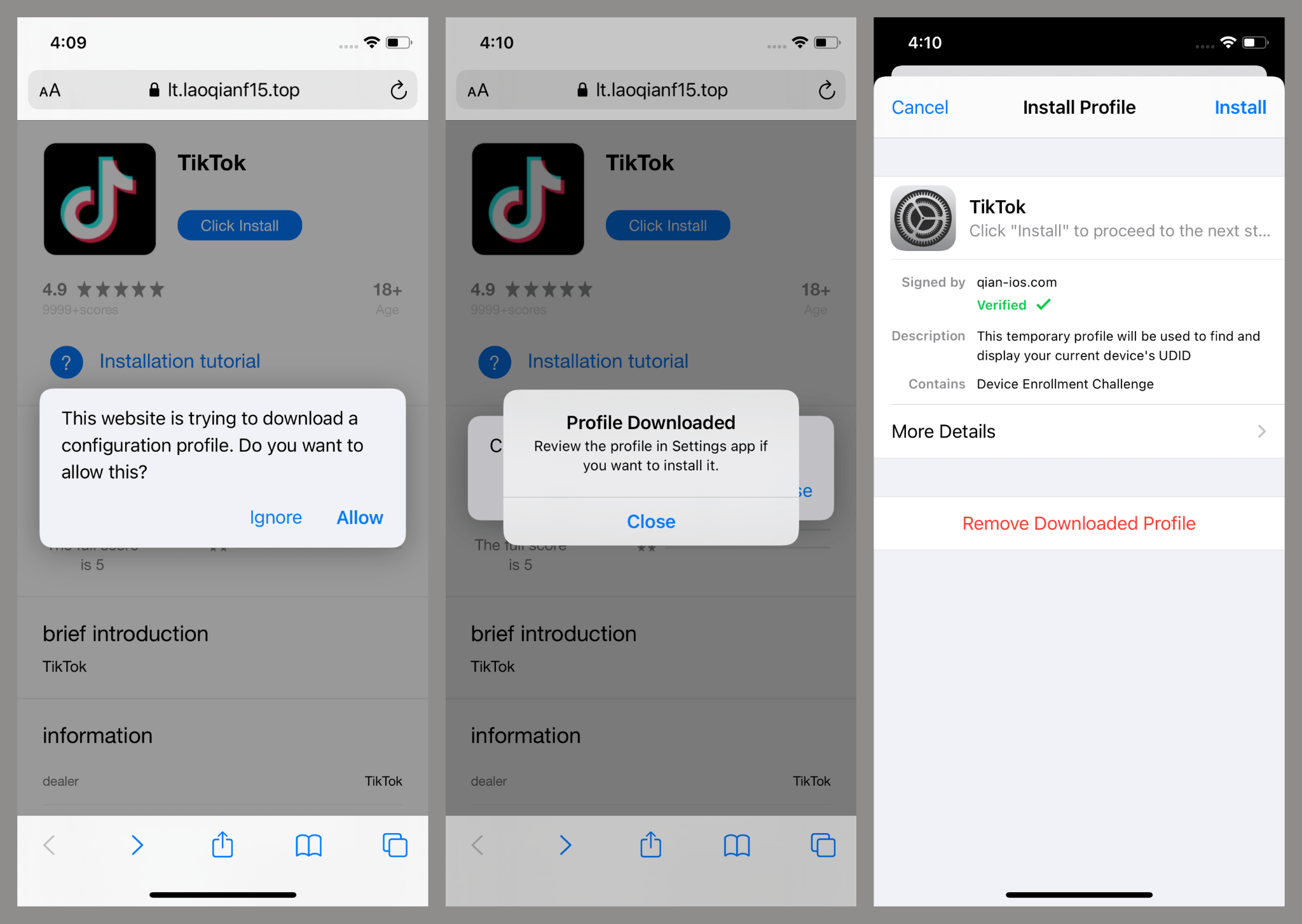

카스퍼스키 분석가들은 틱톡 안드로이드 앱 변조 파일을 유포하는 의심스러운 링크를 정기적으로 trac하던 중 이 캠페인을 처음 발견했습니다. 변조된 앱은 사용자가 앱의 주요 기능을 실행할 때 추가적인 악성코드를 실행했습니다.

해당 설정 파일의 URL은 해킹된 앱 내에서 버튼 형태로 표시되었으며, 이를 클릭하면 WebView 세션이 실행되어 암호화폐로 상품 구매가 가능한 온라인 쇼핑 포털인 TikToki Mall이 표시됩니다.

회원가입 및 구매는 초대 코드가 있어야만 가능했기 때문에 연구원들은 해당 스토어의 합법성이나 운영 여부를 확인할 수 없었습니다. iOS 감염 경로는 일반적인 앱 설치 제한을 우회하기 위해 Apple 개발자 프로그램 기업 프로필을 악용합니다.

공격자들은 기업용 앱 배포에 사용되는 기업 인증서를 탈취하여 앱스토어 승인 없이도 악성 앱이 모든 기기에 설치될 수 있도록 합니다. 기업 프로필 악용은 온라인 카지노, 소프트웨어 크랙, 불법 수정 프로그램 등 부적절한 앱 개발자들이 널리 사용하는 수법 중 하나입니다.

감염된 버전의 TikTok iOS 애플리케이션은 시작 시 사진 갤러리 권한을 요청하는데, 이는 정품 TikTok에는 없는 기능입니다. 이 악성 프로그램은 AFNetworking.framework로 위장한 프레임워크와 변조된 AFImageDownloader 클래스 및 기타 AFImageDownloaderTool 구성 요소에 통합되어 있습니다.

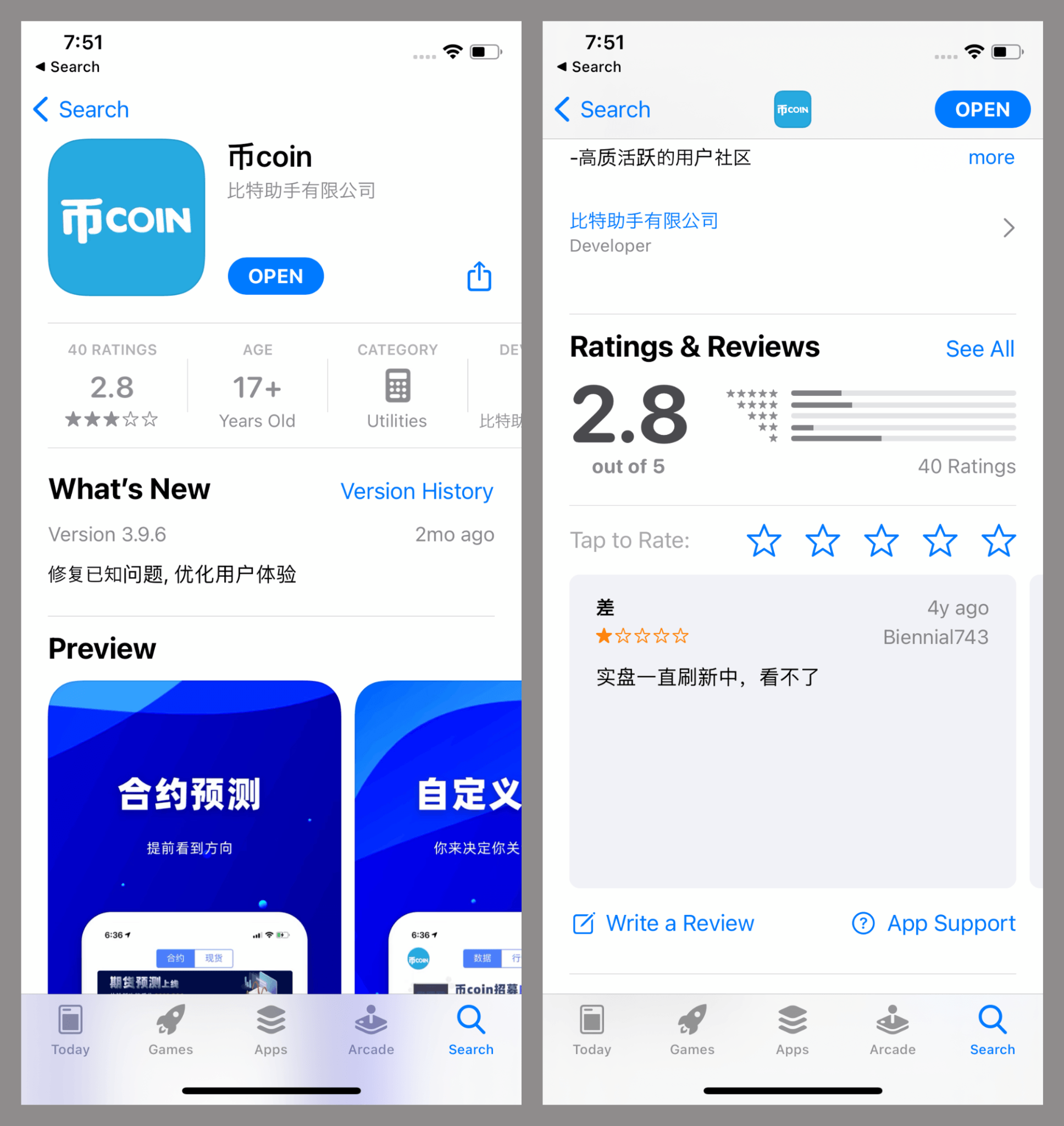

안드로이드 악성코드 변종들이 암호화폐 관련 애플리케이션을 통해 이미지를 탈취합니다

SparkKitty의 안드로이드 버전은 악성 코드가 삽입된 암호화폐 테마 애플리케이션을 통해 작동합니다. 이 악성 프로그램은 명령 및 제어 서버 주소가 포함된 구성 파일을 요청하고, 원격 서버와 통신하기 전에 ECB 모드의 AES-256 암호화를 사용하여 해당 파일을 복호화합니다.

이미지 탈취는 기기 지문 인식과 선택적 업로드 메커니즘을 이용한 두 단계 과정을 통해 이루어집니다. 악성 프로그램은 기기의 IMEI, MAC 주소, 그리고 임의의 UUID를 조합하여 MD5 해시를 생성하고, 이러한dent를 외부 저장 장치의 파일에 저장합니다.

카지노 애플리케이션은 LSPosed 프레임워크 통합을 악용하여 애플리케이션 진입점을 가로채는 악성 Xposed 모듈처럼 작동합니다. 암호화폐 거래 기능을 포함한 한 감염된 메시징 애플리케이션은 Kaspersky의 경고 이후 삭제되기 전까지 Google Play에서 1만 건 이상의 설치 수를 기록했습니다.

프로그레시브 웹 애플리케이션(PWA)은 인기 소셜 미디어 플랫폼에서 피라미드 사기를 광고하는 사기 플랫폼을 통해 확산됩니다. 이러한 PWA가 포함된 페이지는 사용자에게 APK 파일을 다운로드하도록 유도하는데, 이 파일은 콘텐츠 다운로드 핸들러를 등록하고, Google ML Kit 광학 문자 인식 기술을 사용하여 JPEG 및 PNG 이미지를 처리하여 텍스트가 포함된 스크린샷을dent.

이 글을 읽고 계시다면 이미 앞서 나가고 계신 겁니다. 뉴스레터를 구독하시면 더욱 유익한 정보를 받아보실 수 있습니다.

면책 조항: 제공된 정보는 투자 조언이 아닙니다. Cryptopolitan이 페이지에 제공된 정보를 바탕으로 이루어진 투자에 대해 어떠한 책임도 지지 않습니다.trondentdentdentdentdentdentdentdent .

화폐 속성 강좌

- 어떤 암호화폐로 돈을 벌 수 있을까요?

- 지갑으로 보안을 강화하는 방법 (그리고 실제로 사용할 만한 지갑은 무엇일까요?)

- 전문가들이 사용하는 잘 알려지지 않은 투자 전략

- 암호화폐 투자 시작하는 방법 (어떤 거래소를 사용해야 하는지, 어떤 암호화폐를 사는 것이 가장 좋은지 등)