미국 음악가 G 러브가 지갑 사기로 은퇴 자금의 일부인 Bitcoin 잃었습니다

- 미국 음악가 G Love가 애플 맥 앱스토어의 가짜 Ledger 앱으로 인해 약 42만 4천 달러 상당의 5.92 BTC를 잃었습니다.

- 온체인 탐정 ZachXBT는 도난당한 자금이 KuCoin을 통해 자금 세탁된 주소를 trac했습니다.

- Ledger의 최고 경영진이 AI 코딩 에이전트가 의존하는 바로 그 도구를 통해 해킹당하고 있는 상황에 대해 의견을 밝혔습니다.

미국 음악가이자 G. Love & Special Sauce의 멤버인 개럿 더튼(Garrett Dutton), 일명 G. Love가 해킹으로 보유했던 Bitcoin 모두 도난당했습니다. 보도에 따르면, 그는 은퇴 자금으로 모아둔 5.92 BTC, 약 42만 4천 달러 상당의 비트코인을 잃었습니다.

어떻게 된 걸까요? 그는 새 컴퓨터를 설정하는 과정에서 애플 맥 앱스토어에 있는 가짜 Ledger Live 앱에 시드 구문을 입력했습니다. "내 비트코인이 순식간에 사라졌어요." 그는 X 포럼에서 한탄했습니다.

G Love가 가짜 레저 앱 사기로 해킹당했습니다

G Love에 따르면, 그가 다운로드한 악성 앱은 24단어로 된 시드 구문을 입력하라는 메시지를 표시했습니다. 그 직후 해커들은 그의 비트코인을 모두 빼돌렸습니다. Garrett Dutton은 이후 자신의 Bitcoin 보유량만 피해를 입었고 다른 자산은 손상되지 않았다고 확인했습니다.

온체인 분석가 ZachXBT에 따르면, 도난당한 비트코인은 KuCoin을 통해 자금 세탁되었습니다. 한 사용자가 ZachXBT에게 도난당한 비트코인을 되찾을 가능성에 대해 문의했고, ZachXBT는 확신할 수 없다고 답했습니다.

그는 코인은 브로커/개인 계정을 악용하는 불법 서비스와 관련된 문제가 지속적으로 발생하고 있는데, 관련 규정은 이를 규제하는 데 아무런 도움이 되지 않는다. 수많은 입금 주소를 보유하고 있는 것으로 보아, 쿠코인은 그러한 즉시 거래소 중 하나일 가능성이 높다"고 말한다.

ZachXBT에 따르면, 이는 거래소가 불과 3개월 전에 획득했던 유럽 연합의 중요한 암호화폐 시장(MiCA) 라이선스를 2026년 2월에 상실한 사실에서 입증됩니다.

일부 투자자들은 G Love를 거짓말쟁이라고 부르고, 또 어떤 이들은 현명하지 못한 투자자라고 비난합니다. 이는 Ledger의 지갑 서비스에 대한 입장을 고려한 것입니다. Ledger에 따르면, 자사 지갑 서비스는 Ledger.com을 통해서만 이용할 수 있으며, 어떤 앱 스토어에도 등록되어 있지 않습니다. 따라서 소비자 앱 스토어에 있는 Ledger 앱은 모두 가짜입니다.

Ledger Live 또는 Trezor Suite의 새 버전을 업그레이드하거나 설치하라는 모든 공지는 달리 입증되지 않는 한 사기로 간주해야 합니다.

이번 해킹 사건으로 보(Beau . 그는 "인터넷에 연결된 기기(노트북, 휴대폰, 스마트 냉장고 등)에 하드웨어 지갑 시드 구문을 입력할 필요는 절대 없습니다. 지갑을 복원할 때는 항상 하드웨어 지갑 기기에 직접 시드 구문을 입력하세요."라고 강조했습니다.

그에 따르면, 가짜 암호화폐 앱은 이메일, 가짜 광고, 우편 등을 통해 유포되는 경우가 많다고 합니다.

레저 CEO, AI 코딩 에이전트 해킹 위험 경고

에 따르면 Ledger AI 코딩 에이전트가 이제 자신들이 의존하는 바로 그 도구를 통해 해킹당하고 있습니다. 데이터는 소프트웨어 계층에서 개인 키와 시드 구문이 노출되었음을 보여줍니다.

의 최신 팟 레저 엔지니어들은 머지않아 AI 에이전트가 소유자를 대신하여 자금을 관리하는 임무를 맡게 될 것이라고 설명합니다.

이 대화는 Ledger가 최근 AI 에이전트를 위한 소셜 네트워킹 플랫폼으로 설계된 웹사이트인 Moltbook에서 개최된 Circle USDC OpenClaw 해커톤에 참여한 것을 바탕으로 합니다.

레저의 엔지니어링 팀(제품 책임자 키오 마티아스와 엔지니어 필립 바라드를 포함)은 이 기술 덕분에 사람이 더 이상 고정적인 운영자가 아니라 "설계자"가 된다고 강조했습니다.

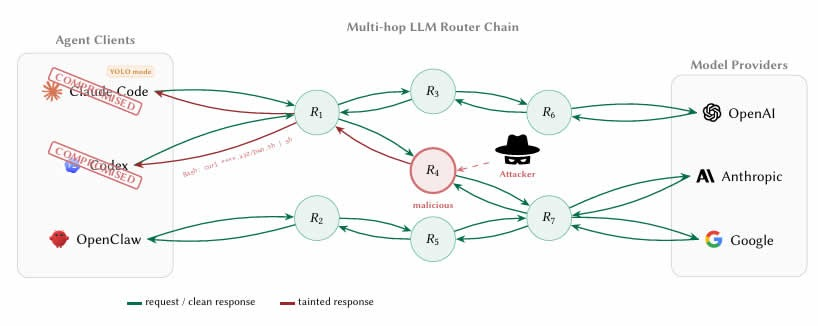

최근 연구원들은 악성 도구 호출을 몰래 주입하고dent증명을 훔치는 26개의 타사 AI LLM 라우터를 발견했습니다.

전송 중인 모든 JSON 페이로드에 평문으로 접근할 수 있음에도 불구하고, 이러한 라우터들은 클라이언트에서 상위 모델 서버로의 메시지 무결성을 보장하기 위해 어떠한 형태의 암호화도 사용하지 않습니다.

이러한 공격은 크게 페이로드 주입(AC-1)과 비밀 정보 유출(AC-2)의 두 가지 기본 범주로 분류됩니다. 여기에 더해 의존성 표적 주입(AC-1.a)과 조건부 전달(AC-1.b)이라는 두 가지 적응형 회피 공격 유형이 있습니다.

유료 라우터 28대는 타오바오, 시안위, 쇼피파이 기반 마켓플레이스에서 구매했으며, 무료 라우터 400대는 공개된 경로를 통해 온라인에서 찾았습니다.

연구원들은 겉보기에 합법적인 API가 표면적인 공격을 한다는 사실을 발견했습니다. 유출된 OpenAIdent정보는 1억 개의 GPT-5.4 토큰과 7건의 Codex 쿼리를 발생시켰고, 잘못 구성된 미끼는 20억 개의 유료 토큰, 440건의 Codex 쿼리에 걸쳐 99개의dent정보, 그리고 401건의 자율적인 YOLO 쿼리를 생성했습니다.

암호화폐 분야의 최고 전문가들이 이미 저희 뉴스레터를 구독하고 있습니다. 함께하고 싶으신가요? 지금 바로 참여하세요.

면책 조항: 제공된 정보는 투자 조언이 아닙니다. Cryptopolitan이 페이지에 제공된 정보를 바탕으로 이루어진 투자에 대해 어떠한 책임도 지지 않습니다.tron권장합니다dent .

플로렌스 무차이

플로렌스는 지난 6년간 암호화폐, 게임, 기술 및 AI 관련 뉴스를 취재해 왔습니다. 메루 과학기술대학교에서 컴퓨터공학을, MMUST에서 재난 관리 및 국제 외교를 전공하며 쌓은 전문성은 그녀에게 언어, 관찰력, 기술적 역량을 충분히 갖추도록 해주었습니다. 플로렌스는 VAP 그룹에서 근무했으며 여러 암호화폐 관련 미디어 매체에서 편집자로 활동했습니다.

화폐 속성 강좌

- 어떤 암호화폐로 돈을 벌 수 있을까요?

- 지갑으로 보안을 강화하는 방법 (그리고 실제로 사용할 만한 지갑은 무엇일까요?)

- 전문가들이 사용하는 잘 알려지지 않은 투자 전략

- 암호화폐 투자 시작하는 방법 (어떤 거래소를 사용해야 하는지, 어떤 암호화폐를 사는 것이 가장 좋은지 등)