Les données et les actifs des clients Binancesont-ils menacés après une importante attaque contre sa chaîne d'approvisionnement ?

- Binance a pris des mesures pour rassurer ses clients après une attaque massive de la chaîne d'approvisionnement NPM qui a injecté du code malveillant dans 18 packages JavaScript populaires.

- Des pirates informatiques ont détourné les comptes de responsables de logiciels libres au moyen de courriels d'hameçonnage, ciblant les portefeuilles de cryptomonnaies et redirigeant silencieusement les transactions vers des adresses contrôlées par les attaquants.

- Des experts en sécurité mettent en garde contre des risques généralisés, car plus de 2 milliards de téléchargements hebdomadaires ont été exposés, bien que Binance ait confirmé qu'aucune donnée client ni aucun actif n'avait été affecté.

Binance, la plus grande plateforme d'échange de cryptomonnaies au monde en termes de volume de transactions, a rassuré ses clients mardi qu'aucune donnée ni aucun actif utilisateur n'avait été compromis lors de l'une des plus importantes attaques de la chaîne d'approvisionnement jamais subies par l'écosystème JavaScript.

Selon un communiqué publié sur X, Binance a déclaré qu'aucun dommage n'avait été causé à sa base de données lors d'une violation de données qui a ciblé des packages Node.js largement utilisés, impliqués dans plus de 2 milliards de téléchargements d'applications hebdomadaires.

« Nous avons pris connaissance de la récente attaque contre la chaîne d'approvisionnement, qui a permis la diffusion de versions malveillantes de plusieurs packages JavaScript largement utilisés », a écrit l'entreprise. « Après enquête, nous avons confirmé que nous n'avons pas été touchés et qu'aucune donnée client ni aucun actif n'est menacé. La sécurité demeure notre priorité absolue ; cette intrusion nous rappelle l'importance cruciale de la sécurité de la chaîne d'approvisionnement. Restez vigilants. »

À propos de l'attaque contre la chaîne d'approvisionnement de la plateforme sociale, le cofondateur Changpeng Zhao, également connu sous le nom de CZ, a déclaré: « Même les logiciels libres ne sont plus sûrs de nos jours. Le Web3 redéfiniradefisécurité du Web2. Nous n'en sommes qu'aux prémices. »

Une attaque contre la chaîne d'approvisionnement des packages JavaScript inquiète les investisseurs en cryptomonnaies

L'attaque, que les chercheurs en sécurité ont qualifiée de l'une des plus importantes de l'histoire de NPM, a eu lieu le 8 septembre. Des pirates informatiques ont compromis le compte d'un mainteneur open-source de confiance connu sous le pseudonyme « qix », égalementdentcomme Josh Junon.

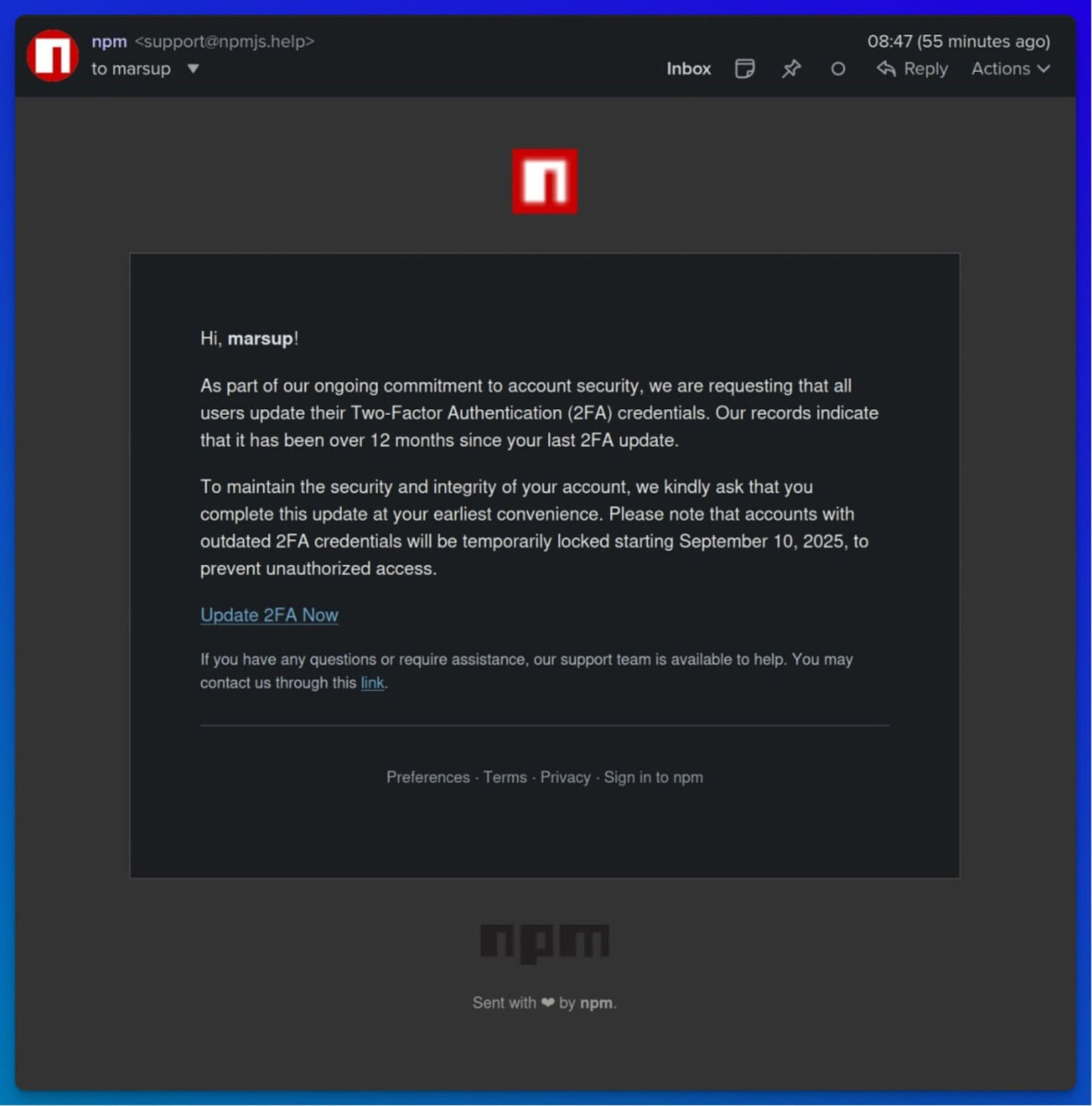

Les pirates ont trompé Junon grâce à un courriel d'hameçonnage imitant les communications officielles de npmjs, le dépôt central des paquets JavaScript. Comme on peut le constater dans ce courriel frauduleux, les auteurs ont convaincu Junon que son compte serait bloqué le 10 septembre 2025 s'il ne mettait pas immédiatement à jour sesdentd'authentification à deux facteurs.

« Dans le cadre de notre engagement continu envers la sécurité des comptes, nous demandons à tous les utilisateurs de mettre à jour leursdentd'authentification à deux facteurs (2FA). Nos dossiers indiquent que votre dernière mise à jour 2FA remonte à plus de 12 mois », pouvait-on lire dans le courriel.

Junon a confirmé sur X qu'il avait été victime d'une tentative d'hameçonnage après qu'un autre mainteneur a révélé que son compte NPM « publiait des paquets contenant des portes dérobées », ce qui a permis aux attaquants de détourner son compte et de diffuser des mises à jour malveillantes vers 18 bibliothèques Node.js populaires.

Les paquets comprenaient chalk, debug, ansi-styles et strip-ansi, tous intégrés au web.

Un code malveillant cible les transactions en cryptomonnaies

D'après l'analyse d'Aikido Security, les attaquants ont injecté du code dans les paquets compromis, leur permettant ainsi d'agir comme des intercepteurs au niveau du navigateur. Ce code a été inséré dans les fichiers index.js, où il pouvait détourner le trafic réseau et les API de toute application utilisant les paquets infectés.

Le script malveillant surveille les adresses de portefeuilles et les transactions des principales cryptomonnaies, notamment Bitcoin, Ethereum, Solana, Tron, Litecoinet Bitcoin Cash. Une fois détecté, le logiciel malveillant remplace discrètement l'adresse du portefeuille de destination par une adresse contrôlée par les attaquants, redirigeant ainsi les fonds à l'insu de la victime.

Comme a rapporté l' Cryptopolitan hier, le directeur technique du fabricant de portefeuilles matériels Ledger, Charles Guillemet, a déclaré que le code malveillant avait déjà été diffusé dans des paquets totalisant plus d'un milliard de téléchargements.

La société d'analyse de la blockchain Arkham Intelligence a indiqué lundi soir que seulement 159 dollars de cryptomonnaie avaient été volés jusqu'à présent. Les fonds volés ont été tracjusqu'aux adressesdentdans les premières informations divulguées par l'équipe de sécurité de Ledger.

Cependant, les chercheurs estiment que ce faible chiffre ne signifie pas que les dommages potentiels seront limités, compte tenu des milliards de téléchargements associés aux paquets compromis.

Les plus grands experts en cryptomonnaies lisent déjà notre newsletter. Envie d'en faire partie ? Rejoignez-les!

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustrondentdentdentdentdentdentdentdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)