Hackers norcoreanos lanzan malware basado en Nim en redes Web3 y criptográficas

- Piratas informáticos norcoreanos atacan a empresas emergentes de Web3 utilizando invitaciones falsas a reuniones de Zoom.

- La familia de malware NimDoor utiliza lenguajes de programación avanzados para ataques a Mac.

- Los atacantes roban datos del navegador, contraseñas y mensajes de Telegram de las víctimas.

Los piratas informáticos norcoreanos han lanzado una sofisticada campaña de malware dirigida a empresas de Web3 y criptomonedas utilizando el malware NimDoor.

SentinelLabs identificódentde ataque avanzados que combinan ingeniería social con técnicas de programación complejas para infiltrarse en sistemas Mac y robar información confidencial

Hackers norcoreanos engañan a víctimas mediante actualizaciones falsas de reuniones de Zoom

Los atacantes norcoreanos comienzan sus ataques haciéndose pasar por contactos conocidos a través de mensajes de Telegram y solicitando posteriormente a sus víctimas que organicen reuniones a través de las páginas de programación de Calendly. Se les invita por correo electrónico a descargar lo que parece ser una actualización legítima del software Zoom, con enlaces falsos a reuniones de Zoom.

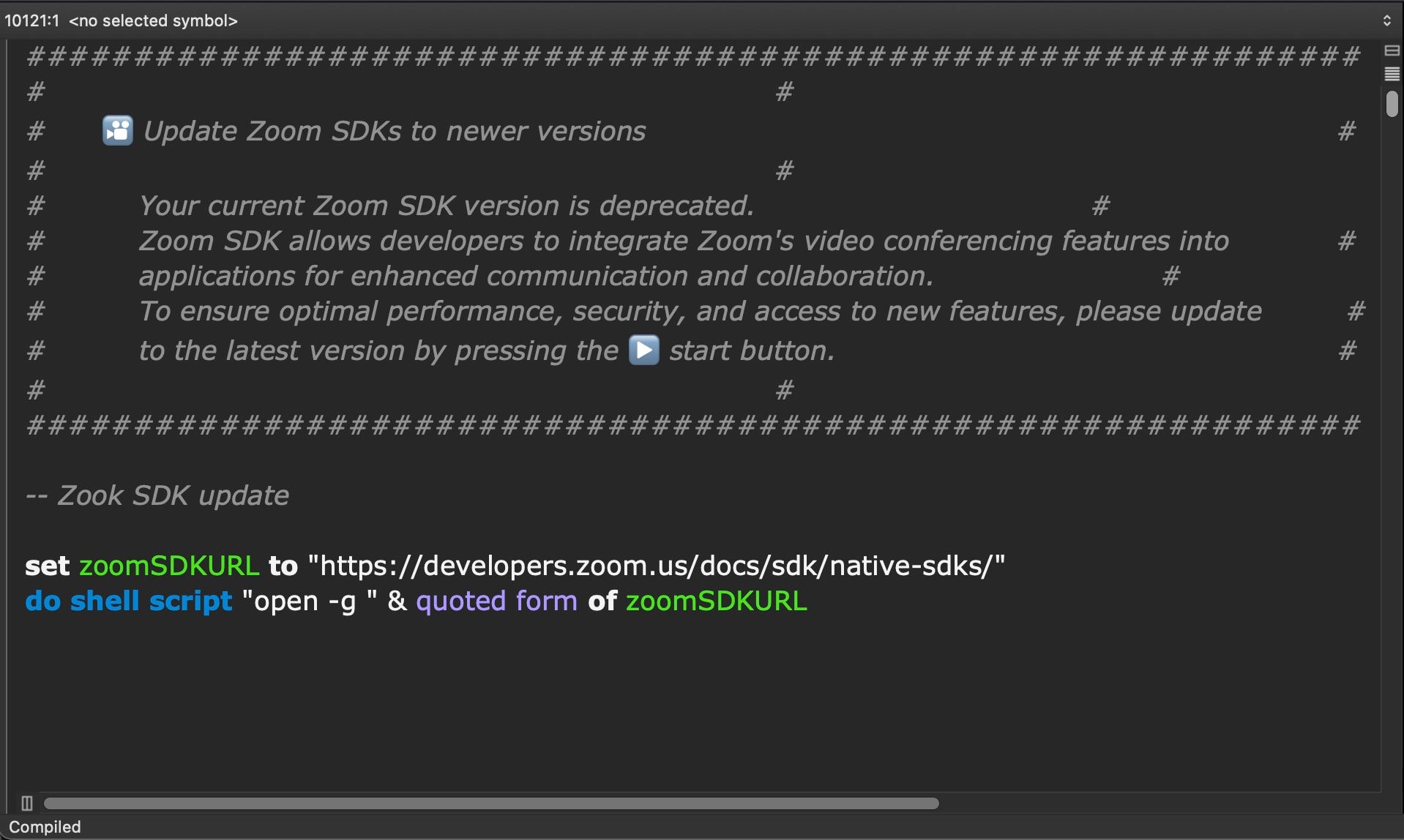

Los atacantes crean dominios que contienen archivos maliciosos que se presentan como archivos de actualización de soporte de Zoom, con nombres de dominio diseñados para parecerse a las URL reales de las reuniones de Zoom. Los dominios falsificados contienen variantes como support.us05web-zoom.forum y support.us05web-zoom.cloud, muy similares a los dominios web de Zoom conocidos por los usuarios.

Los programas de ataque contienen miles de líneas vacías para ocultar su propósito, haciéndolos parecer más grandes y naturales que los programas de ataque simples. Ocultos en estos programas se encuentran solo tres líneas de código de ataque que descargan y ejecutan otros módulos de ataque desde servidores operados por los hackers.

Los investigadores de SentinelLabs descubrieron múltiples dominios simultáneos utilizados por los mismos atacantes, lo que apuntaba a una campaña a gran escala que afectaba a numerosas víctimas con direcciones web personalizadas para cada una. Las erratas en los archivos de actualización falsos, como "Actualización del SDK de Zook" en lugar de "Actualización del SDK de Zoom", son más fáciles de detectar y tracpara los investigadores de seguridad.

Una vez que las víctimas ejecutan la actualización falsificada, el malware carga una URL de redirección legítima de Zoom con un archivo HTML. Esto presenta la infección inicial como legítima, mientras que en segundo plano inicia de forma encubierta los componentes principales del ataque. Esto tiene como objetivo engañar a las víctimas haciéndoles creer que han ejecutado correctamente un proceso estándar de actualización de software.

El malware NimDoor roba contraseñas y datos personales

La campaña de malware NimDoor utiliza dos rutas de ataque distintas una vez que infecta con éxito los ordenadores de las víctimas. La primera se centra en el robo de información personal, como contraseñas, datos del navegador e historiales de chat de aplicaciones populares. La segunda establece acceso a largo plazo a los sistemas comprometidos mediante programas ocultos en segundo plano.

El malware ataca a varios navegadores web, como Google Chrome, Firefox, Microsoft Edge, Brave y Arc, y copia las contraseñas almacenadas, el historial de navegación y la información de inicio de sesión guardada. También roba las contraseñas del sistema almacenadas en los sistemas de gestión de contraseñas integrados de las computadoras Mac y copia los archivos del historial de comandos que muestran los programas que los usuarios han ejecutado.

Un componente especializado ataca específicamente los datos de mensajería de Telegram, robando bases de datos de chats cifrados y claves de descifrado que permiten a los atacantes acceder a conversaciones privadas sin conexión. La información robada de Telegram incluye tanto los archivos de mensajes cifrados como las claves especiales necesarias para desbloquearlos y leerlos.

Toda la información robada se empaqueta y se envía a servidores controlados por el atacante mediante conexiones cifradas. El malware crea carpetas ocultas en los equipos infectados para almacenar temporalmente los datos copiados antes de su transmisión, utilizando nombres diseñados para simular archivos legítimos del sistema.

El ataque utiliza lenguajes de programación avanzados, como Nim y C++, que muchos programas de seguridad tienen dificultades para detectar. El malware incluye funciones que le ayudan a evitar ser detectado por el software de seguridad, como comunicarse a través de conexiones web cifradas y usar nombres y ubicaciones de archivos aparentemente legítimos.

Los atacantes diseñaron el malware para que funcionara específicamente en computadoras Mac, aprovechando las características integradas de Mac para ocultar sus actividades y mantener un acceso persistente a los sistemas infectados.

Los métodos de persistencia avanzados garantizan la supervivencia del malware

NimDoor malware incluye métodos para mantener el acceso a los equipos infectados incluso después de que los usuarios reinicien sus sistemas o intenten eliminar el software malicioso. Los atacantes emplean un enfoque astuto que reinstala automáticamentematicmalware cada vez que los usuarios intentan cerrarlo o eliminarlo.

Cuando los usuarios intentan detener el proceso del malware o apagar sus ordenadores, este detecta estas señales de finalización y crea inmediatamente copias de seguridad de sí mismo en ubicaciones ocultas del sistema infectado. Esto crea una situación en la que, al intentar eliminarlo, se activa su proceso de reinstalación.

El malware crea archivos de sistema falsos con nombres diseñados para parecer legítimos, como carpetas con nombres de servicios de Google, pero con sutiles diferencias ortográficas que los usuarios suelen pasar desapercibidas. Estos archivos falsos obtienen permisos de iniciomatic que hacen que el malware se ejecute cada vez que se inicia el ordenador.

Un componente clave actúa como un programa de monitorización ligero que se conecta a los servidores atacantes cada 30 segundos, enviando información sobre los programas en ejecución y esperando nuevos comandos. Esta monitorización se realiza mediante conexiones aparentemente inocentes que se asemejan al tráfico web normal.

El malware también presenta un retraso de 10 minutos antes de activarse por completo, lo que le ayuda a evitar ser detectado por software de seguridad que busca comportamiento sospechoso de inmediato. Este retraso hace que el malware parezca un programa normal que tarda en iniciarse.

Estos métodos de persistencia de los hackers norcoreanos dificultan especialmente la eliminación completa del malware para el usuario promedio. Además, suele requerir herramientas de seguridad especializadas o asistencia profesional para limpiar completamente los sistemas infectados.

No te limites a leer noticias sobre criptomonedas. Entiéndelas. Suscríbete a nuestro boletín. Es gratis.

Descargo de responsabilidad. La información proporcionada no constituye asesoramiento financiero. Cryptopolitande no se responsabiliza de las inversiones realizadas con base en la información de esta página. Recomendamostrondentdentdentdentdentdentdentdent inversión.

CURSO

- ¿Qué criptomonedas pueden hacerte ganar dinero?

- Cómo mejorar tu seguridad con una billetera (y cuáles realmente vale la pena usar)

- Estrategias de inversión poco conocidas que utilizan los profesionales

- Cómo empezar a invertir en criptomonedas (qué plataformas de intercambio usar, las mejores criptomonedas para comprar, etc.)