Kaspersky alerta sobre malware que roba frases de semillas criptográficas en dispositivos móviles

- Kaspersky descubre malware SparkKitty que ataca frases de semillas criptográficas a través de OCR.

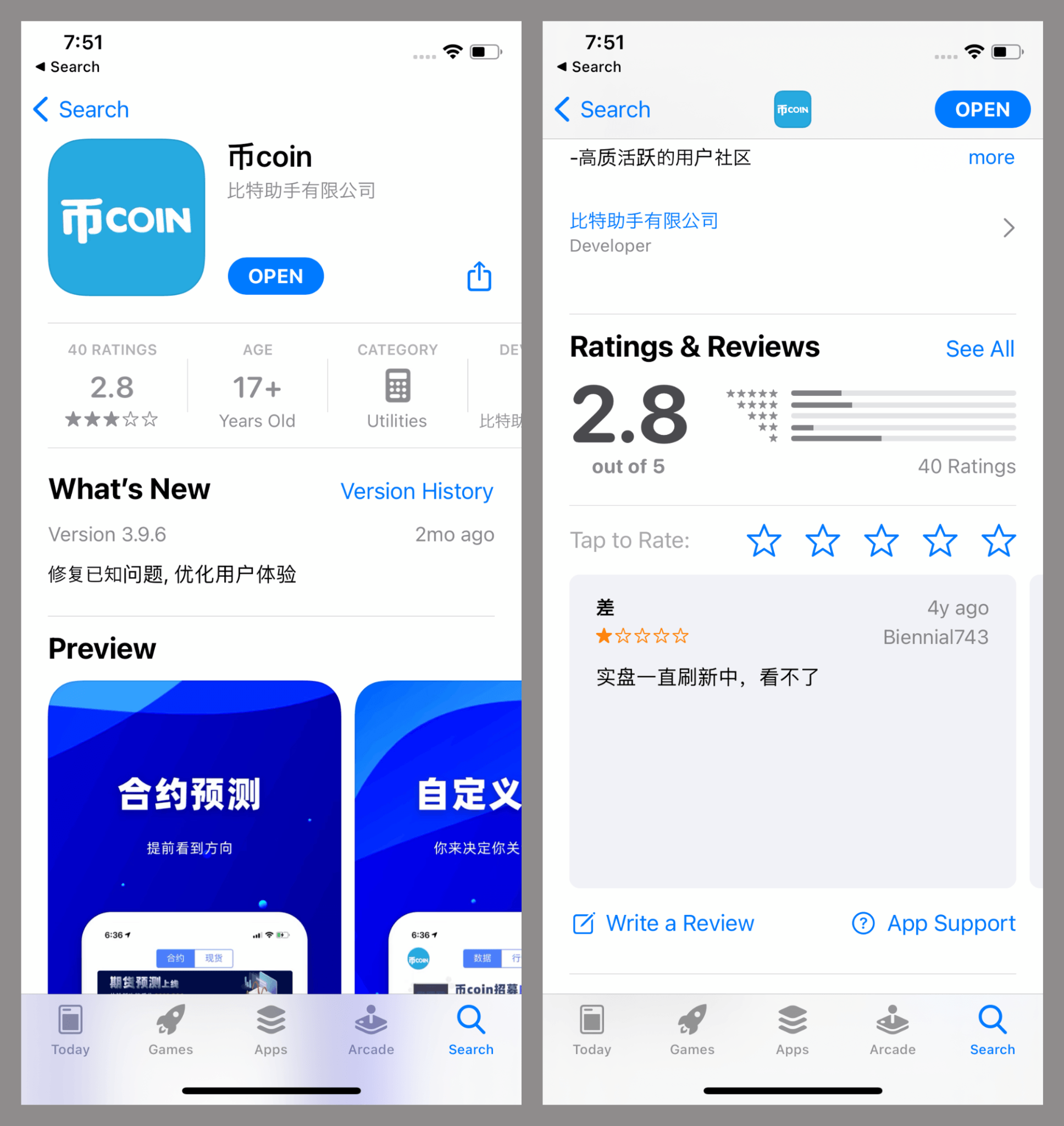

- El malware se infiltró en la App Store oficial y Google Play a través de aplicaciones infectadas.

- La campaña estuvo dirigida a usuarios del sudeste asiático a través de juegos de azar y mods de TikTok desde 2024.

Los investigadores de seguridad de Kaspersky han descubierto una campaña de malware móvil dirigida a los usuarios de criptomonedas a través de aplicaciones infectadas.

Según se informa, el software espía SparkKitty roba capturas de pantalla de dispositivos que contienen frases semilla utilizando tecnología de reconocimiento óptico de caracteres en las plataformas iOS y Android a través de las tiendas de aplicaciones oficiales.

El malware SparkKitty se infiltra en las tiendas de aplicaciones oficiales y ataca a las criptomonedas

Los investigadores de Kaspersky descubrieron la campaña de spyware SparkKitty en enero de 2025, tras su identificación previadentmalware SparkCat dirigido a monederos de criptomonedas. La nueva amenaza distribuye aplicaciones maliciosas a través de fuentes no oficiales, así como de las plataformas oficiales de Google Play y App Store. Las aplicaciones infectadas ya se han eliminado de Google Play tras las notificaciones de los investigadores.

SparkKitty ataca las plataformas iOS y Android con múltiples mecanismos de distribución para cada una. En iOS, las cargas útiles del malware se distribuyen mediante frameworks que se hacen pasar por bibliotecas legítimas, como AFNetworking.framework o Alamofire.framework, o bibliotecas ofuscadas que se hacen pasar por libswiftDarwin.dylib. El malware también se inserta directamente en las aplicaciones.

Los sistemas operativos Android emplean los lenguajes Java y Kotlin, y las versiones de Kotlin se emplean como módulos Xposed maliciosos. La mayoría de las versiones de malware secuestran indiscriminadamente todas las imágenes de los dispositivos, aunque los investigadores detectaron clústeres maliciosos similares que emplean reconocimiento óptico de caracteres para atacar imágenes específicas con información confidencial.

La campaña ha estado activa desde al menos febrero de 2024 y también ha compartido tácticas de segmentación e infraestructura con la operación SparkCat anterior.

SparkKitty tiene un alcance mayor que el ataque dirigido de SparkCat a las frases semilla de criptomonedas, ya que extrae todas las imágenes disponibles de los dispositivos infectados. Esto podría recopilar otros tipos de información financiera y personal confidencial almacenada en las galerías de dispositivos.

Los mods de TikTok de tiendas desconocidas sirven como vector principal de infección

Los analistas de Kaspersky detectaron la campaña inicialmente al tracregularmente enlaces sospechosos que propagaban modificaciones de las aplicaciones de TikTok para Android. Las aplicaciones modificadas ejecutaban código malicioso adicional cuando los usuarios iniciaban las actividades principales de la aplicación.

Las URL de los archivos de configuración se presentaron como botones dentro de las aplicaciones comprometidas, iniciando sesiones WebView para mostrar TikToki Mall, un portal de compras por Internet que acepta criptomonedas por artículos de consumo.

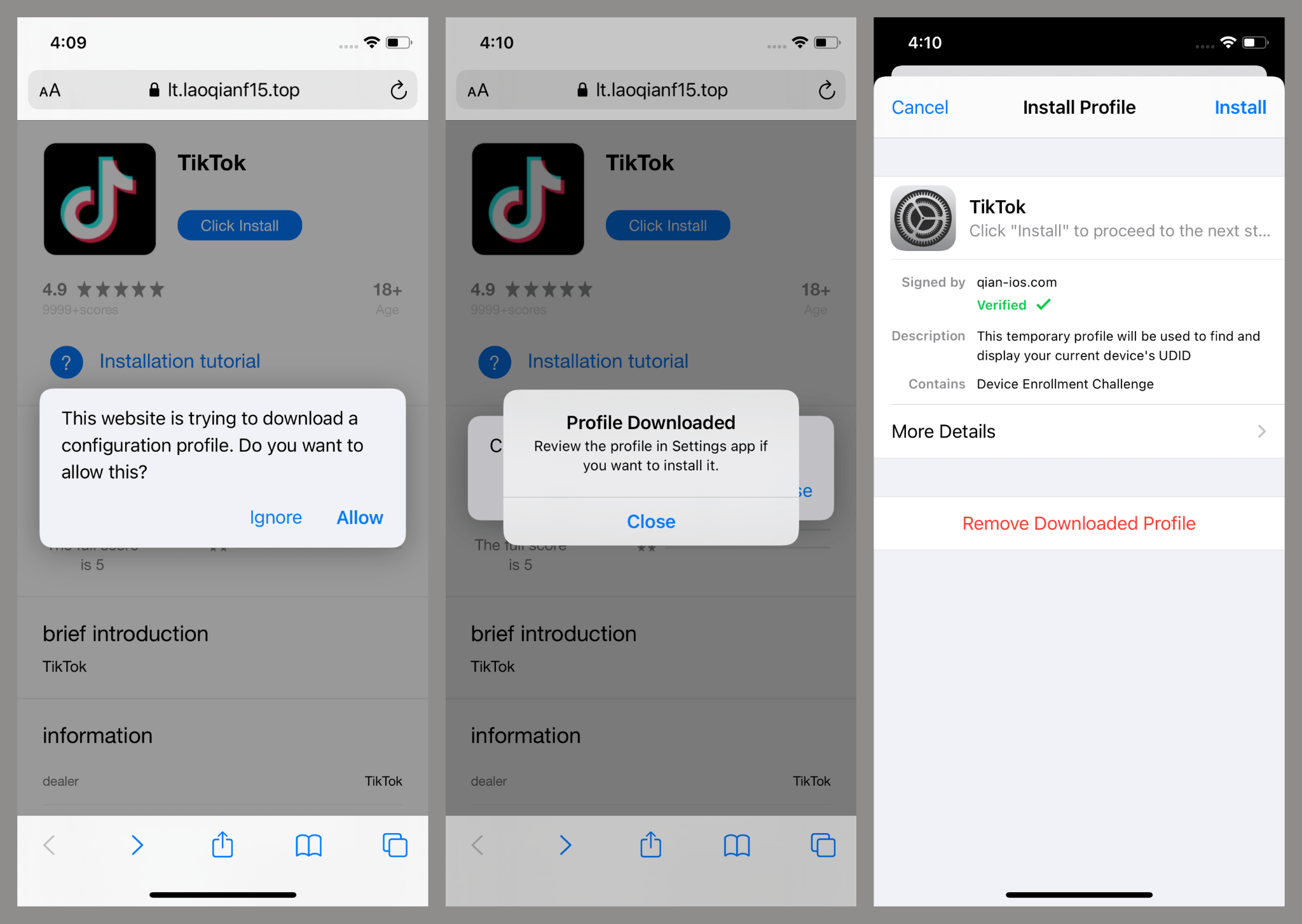

El registro y la compra estaban restringidos a requerir códigos de invitación, por lo que los investigadores no pudieron determinar la legitimidad de la tienda o si estaba operativa. Los vectores de infección de iOS explotan los perfiles empresariales del Programa de desarrolladores de Apple para eludir las restricciones normales de instalación de aplicaciones.

Los atacantes secuestran certificados empresariales para distribuir aplicaciones a nivel empresarial, lo que permite la instalación de aplicaciones maliciosas en cualquier dispositivo sin la aprobación de la App Store. El uso indebido de perfiles empresariales es una táctica generalizada empleada por desarrolladores de aplicaciones inapropiadas, como casinos en línea, software pirata y modificaciones ilegales.

Las versiones infectadas de las aplicaciones de TikTok para iOS solicitan permisos de galería de fotos durante el inicio, algo que no ocurre en las versiones originales de TikTok. El malware se integra en frameworks que simulan ser AFNetworking.framework y manipula clases AFImageDownloader y otros componentes AFImageDownloaderTool.

Variantes de malware para Android roban imágenes a través de aplicaciones con temática de criptomonedas

Las versiones Android de SparkKitty operan mediante aplicaciones basadas en criptomonedas con código malicioso incrustado en los puntos de entrada. El malware solicita archivos de configuración que contienen las direcciones de los servidores de comando y control, descifrándolos mediante cifrado AES-256 en modo ECB antes de establecer comunicación con los servidores remotos.

El robo de imágenes se realiza mediante procesos de dos etapas que incluyen la identificación del dispositivo y mecanismos de carga selectiva. El malware crea hashes MD5 que combinan el IMEI del dispositivo, las direcciones MAC y UUID aleatorios, y almacena estosdenten archivos de almacenamiento externo.

Las aplicaciones de casino utilizan la integración del framework LSPosed, que funciona como módulos Xposed maliciosos que interceptan los puntos de entrada de la aplicación. Una aplicación de mensajería infectada con funciones de intercambio de criptomonedas alcanzó más de 10 000 instalaciones en Google Play antes de ser eliminada tras las notificaciones de Kaspersky.

Las aplicaciones web progresivas se propagan a través de plataformas fraudulentas que anuncian esquemas Ponzi en redes sociales populares. Estas páginas, que contienen PWA, incitan a los usuarios a descargar archivos APK que registran controladores de descarga de contenido y procesan imágenes JPEG y PNG mediante la tecnología de reconocimiento óptico de caracteres (OCLC) de Google ML Kit paradentcapturas de pantalla con texto.

Las mentes más brillantes del mundo de las criptomonedas ya leen nuestro boletín. ¿Te apuntas? ¡ Únete!

Aviso legal. La información proporcionada no constituye asesoramiento comercial. Cryptopolitanconsultar no se responsabiliza de las inversiones realizadas con base en la información proporcionada en esta página. Recomendamostronencarecidamente realizar una investigación independientedent un profesional cualificado antes de tomar cualquier decisión de inversión.

Vignesh Karunanidhi

Vignesh es redactor de contenido sobre criptomonedas, periodista especializado en criptomonedas, editor de contenido y gestor de redes sociales. Ha trabajado con Watcher.guru, BeInCrypto, CoinGape, Milkroad y Airdrops durante más de 6 años. Sus habilidades para cubrir noticias sobre tecnología, robótica, negocios e inteligencia artificial se perfeccionaron gracias a su máster en Comercio.

CURSO

- ¿Qué criptomonedas pueden hacerte ganar dinero?

- Cómo mejorar tu seguridad con una billetera (y cuáles realmente vale la pena usar)

- Estrategias de inversión poco conocidas que utilizan los profesionales

- Cómo empezar a invertir en criptomonedas (qué plataformas de intercambio usar, las mejores criptomonedas para comprar, etc.)