Euler Finance, ein Ethereum basierendes Kreditprotokoll ohne Verwahrung, hat dem Hacker, der kürzlich Millionen aus seinem System gestohlen hat, ein Ultimatum gestellt. Das Protokoll hat den Hacker aufgefordert, 90 % der Gelder innerhalb von 24 Stunden zurückzugeben, da er sonst mit rechtlichen Schritten konfrontiert wird.

stellte Euler Labs dem Flash-Loan-Angreifer, der die Plattform für 196 Millionen US-Dollar ausgenutzt hatte, ein Ultimatum: Sie sollten 90 % der Gelder innerhalb von 24 Stunden zurückgeben oder mit einer Belohnung von 1 Million US-Dollar konfrontiert werden, die für Informationen angeboten wird, die zu ihrer Verhaftung führen, und vollständige Rückforderung aller Gelder. Zusätzlich wurden 0 Ether ETH zusammen mit der Nachricht an den Hacker gesendet.

Euler hat gerade eine On-Chain-Nachricht an den Hacker pic.twitter.com/0wKIW51NjM

— 0xngmi (@0xngmi) 14. März 2023

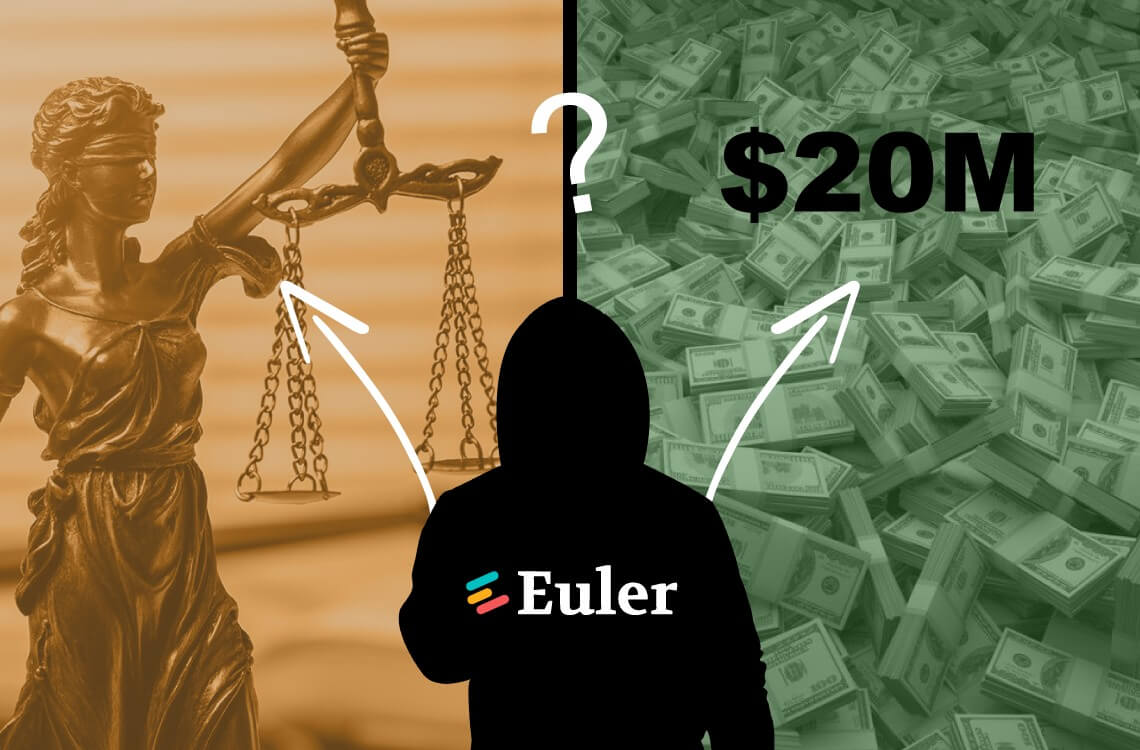

Am Tag vor ihrer Drohung an die Strafverfolgungsbehörden schickte Euler dem Hacker eine zivilisiertere Nachricht. Darin stand: „Wir verstehen, dass Sie für den Angriff auf die Euler-Plattform heute Morgen verantwortlich sind. Wir schreiben Ihnen, um zu sehen, ob Sie bereit wären, mögliche nächste Schritte zu besprechen.“ Sie schlugen vor, dass der Hacker 90 % der gestohlenen Gelder zurückgibt, was 176,4 Millionen Dollar entspricht, während er die restlichen 19,6 Millionen Dollar behält. Viele haben jedoch festgestellt, dass der Hacker wenig Anreiz hat, diese Vereinbarung einzuhalten.

Schauen Sie für den Rest Ihres Lebens über Ihre Schulter oder nehmen Sie einen 20-Millionen-Dollar-Deal an.

– drnick 🌘 (@DrNickA) 15. März 2023

Klacks. Obwohl sie leicht staatliche Akteure sein könnten, machen sie sich keine wirklichen Sorgen um Feds auf niedriger Ebene. https://t.co/i5zUSDqFca

„Wenn ich der Hacker wäre, würde ich jeden mit 2 Millionen Dollar belohnen, der mich ausfindig machen könnte, trac er Euler benachrichtigt“, spekulierte ein Beobachter . Ein anderer Twitter-Nutzer antwortete: „Ja, er hat 200 Millionen, sie haben 2 Millionen – er gewinnt in einem Bieterkrieg!“

Als Reaktion auf den Angriff bestätigte Euler Labs, dass es mit Strafverfolgungsbehörden aus den USA und Großbritannien zusammenarbeitet und Blockchain- Intelligence-Plattformen wie Chainalysis, TRM Labs und die breitere Ethereum Community nutzt, um den Hacker zu identifizieren dent

Die Kreditplattform reagierte schnell und blockierte die als anfällig dent Einzahlungen und die Spendenfunktion. Trotzdem kam es am 13. März zu einem Exploit seines Smart trac . Es ist jedoch erwähnenswert, dass jede Schwachstelle im Code während des achtmonatigen Prüfzeitraums vor dem Angriff unentdeckt blieb.

Euler Labs arbeitet mit verschiedenen Sicherheitsgruppen zusammen, um Audits des Euler Finance-Protokolls durchzuführen.

— Euler Labs🛢️🇬🇧 (@eulerfinance) 14. März 2023

Während der anfällige Code während eines externen Audits überprüft und genehmigt wurde, wurde die Schwachstelle im Rahmen des Audits nicht entdeckt.

Die Schwachstelle blieb acht Jahre lang in der Kette … https://t.co/cEaGIPI7Vk