O grupo de hackers norte-coreano Lazarus acaba de iniciar a lavagem de 5.000 ETH provenientes do ataque hacker de US$ 1,5 bilhão à Bybit, dando início à sua típica e complexa operação de limpeza do dinheiro.

O investigador de blockchain ZachXBT expôs a movimentação, compartilhando endereços de carteiras e registros de data e hora em uma atualização no Telegram, mas logo depois foi confirmada pelo CEO da Bybit, Ben Zhou, por meio de uma publicação no X, embora menos de uma hora depois, Zach tenha apagado a publicação.

Estamos começando a ver alguns fundos sendo transferidos para https://t.co/O4AqIJo81z como ponte para conversão em BTC: bc1qlu4a33zjspefa3tnq566xszcr0fvwz05ewhqfq

com as seguintes transações:

0x4f5f7ba657bf518d383828183087978b452b99da6cde0c9b94739b8d72a8c5ef…— Ben Zhou (@benbybit) 22 de fevereiro de 2025

As criptomoedas roubadas primeiro chegaram a um novo endereço Ethereum , depois foram encaminhadas através da eXch, uma plataforma centralizada de mistura de criptomoedas, antes de serem convertidas em Bitcoin via Chainflip.

A Bybit registra entradas maciças de fundos à medida que estes se movimentam

Enquanto isso, a Bybit está registrando entradas maciças em meio ao desastre. Dados da SoSoValue e da TenArmor mostram que, nas últimas 12 horas, a exchange recebeu mais de US$ 4 bilhões em depósitos, sendo 63.168,08 ETH, US$ 3,15 bilhões em USDT, US$ 173 milhões em USDC e US$ 525 milhões em CUSD.

A maior parte disso vem das carteiras frias da Bybit para as carteiras quentes, abastecendo saques e empréstimos-ponte de provedores de liquidez externos.

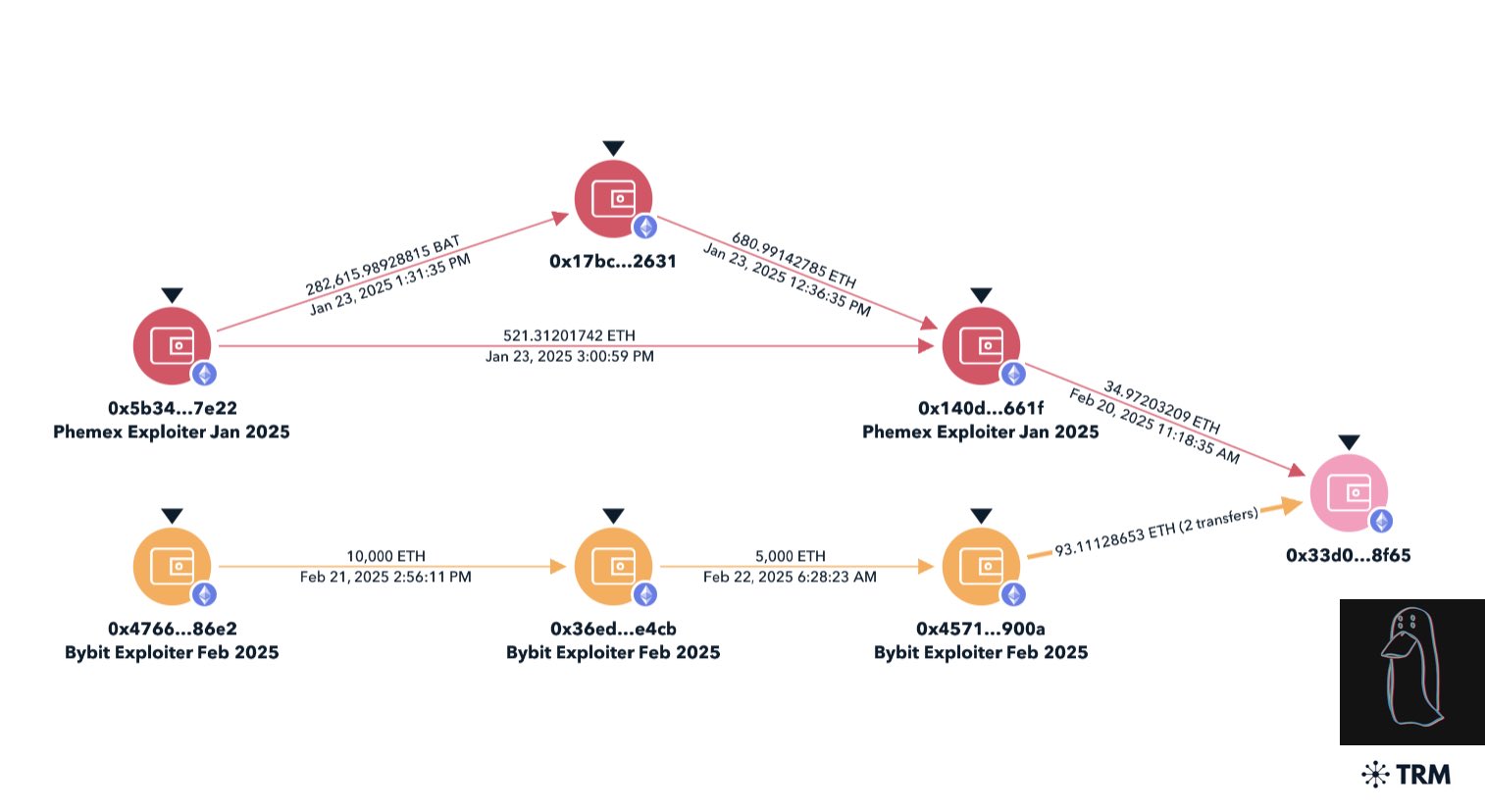

Minutos depois de apagar a publicação no Telegram, Zach fez uma postagem no X, conectando o ataque à Bybit ao ataque à Phemex, expondo uma sobreposição nos fundos roubados. "O Lazarus Group acabou de conectar o ataque à Bybit ao ataque à Phemex diretamente na blockchain, misturando fundos do endereço do roubo inicial para ambos os incidentes dent , disse Zach em sua postagem.

Um endereço em comum — 0x33d057af74779925c4b2e720a820387cb89f8f65 — liga os dois ataques, segundo Zach. Ben Zhou, da Bybit, confirmou que os saques voltaram a funcionar normalmente.

“Doze horas após o pior ataque hacker da história, TODOS os saques foram processados. Nosso sistema de saques voltou ao normal. Você pode sacar qualquer valor sem atrasos”, afirmou.

Zhou também prometeu um relatório completo sobre odent e novas medidas de segurança nos próximos dias. "A Bybit divulgará um relatório completo sobre odent bem como medidas de segurança, nos próximos dias. Eu pessoalmente manterei todos vocês informados."

Entretanto, a Elliptic, a Chainalysis e a Arkham Intelligence traco ETH roubado em 39 endereços diferentes, enquanto ele era rapidamente transferido e descarregado. Em seguida, a Arkham anunciou uma recompensa de US$ 36 mil peladentdo hacker, e Zach ganhou ao expor Lazarus pouco depois.

De acordo com os registros da Elliptic, o ataque à Bybit é agora o maior roubo de criptomoedas da história, superando os US$ 611 milhões roubados da Poly Network (2021) e os US$ 570 milhões desviados da Binance (2022).

O grupo Lazarus tem um histórico de drenar plataformas de criptomoedas para financiar o regime da Coreia do Norte. O grupo atacou pela primeira vez exchanges sul-coreanas em 2017, roubando US$ 200 milhões em Bitcoin . Desde então, eles aperfeiçoaram métodos avançados de lavagem de criptomoedas, ocultando fundos por meio de mixers, bridges e protocolos DeFi

Tom Robinson, da Elliptic, confirmou na sexta-feira que todos os endereços de carteiras roubadas foram sinalizados para evitar lavagem de dinheiro por meio das principais corretoras.

“Quanto mais dificultarmos o aproveitamento de crimes como este, menos frequentemente eles ocorrerão”, escreveu Robinson em uma publicação.