¿Qué fallos de seguridad en Web3 quedaron al descubierto con el ataque informático a KelpDAO?

- Losdentde seguridad de Web3 revelaron que las aplicaciones rara vez interactúan directamente con las cadenas, sino que dependen de los datos RPC.

- La capa de datos puede ser defectuosa o estar censurada, lo que provoca una discrepancia entre los datos de una aplicación y los saldos en la cadena de bloques.

- La seguridad en Web3 es una cuestión de velocidad, y los protocolos deben automatizar la reacción ante transacciones sospechosas.

El ataque a KelpDAO puso de manifiesto varias deficiencias en la seguridad de Web3. El mayor problema fue que las cadenas de bloques ejecutaban transacciones sin fallos basándose en datos erróneos.

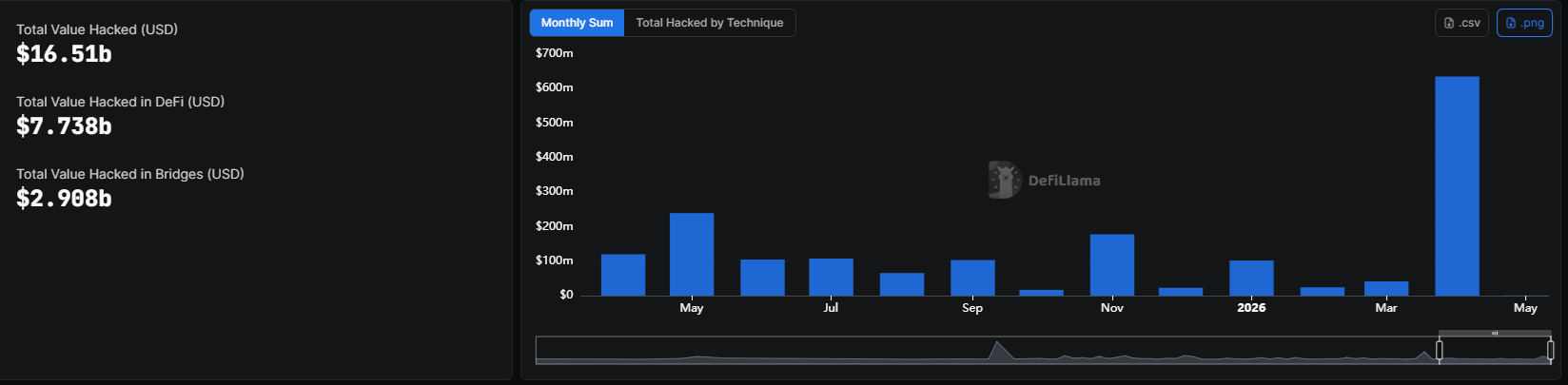

La seguridad de Web3 sigue siendo una prioridad, como medio para reconstruir la confianza en DeFi . El ataque a KelpDAO tuvo repercusiones duraderas para DeFi los préstamos y planteó interrogantes sobre cómo reforzar la seguridad de Web3.

La reciente ola de ataques informáticos de abril podría llevar a las aplicaciones a reconsiderar la forma en que acceden a los datos y permiten las transacciones. En mayo continuaron ataques similares, con pérdidas de 930 000 dólares en lo que va del mes. Recientemente, Bisq Protocol perdió 858 000 dólares debido a fallos en la lógica de su protocolo y un ataque con un cliente falso, según DeFiLlama datos.

Las aplicaciones Web3 tienen un problema de verificación de datos

Según Victor Fei, de Ormilabs, el hackeo de KelpDAO es un claro ejemplo de cómo una aplicación puede seguir funcionando, incluso si el estado de la cadena de bloques no se corresponde con los datos.

Fei explicó que las aplicaciones no siempre acceden directamente a la cadena de bloques. En cambio, utilizan intermediarios como los nodos RPC, en lugar de datos brutos de la cadena. Esto es un requisito para Ethereum y otras cadenas más antiguas, cuyo acceso directo ya no es viable para la mayoría de las aplicaciones.

Con una fuente de datos limitada, un puente solo puede depender de un pequeño conjunto de nodos RPC. Si algunas fuentes se ven comprometidas o no están disponibles, la aplicación puede operar con datos erróneos, aunque la cadena subyacente seguirá considerando las transacciones como válidas.

La mayoría de las aplicaciones Web3 modernas no acceden directamente a la cadena de bloques, sino que utilizan algún tipo de indexación para obtener la información relevante. Esta indexación puede mostrar datos erróneos o convertirse en una vía directa de ataque.

La vulnerabilidad explotada en KelpDAO quedó al descubierto. El proceso de verificación confiaba en un número limitado de fuentes RPC, y los atacantes secuestraron algunas de ellas. Con una capa de datos defectuosa, la cadena de bloques procesó las transacciones como de costumbre y gastó criptomonedas reales a cambio de un saldo falso.

El problema se agrava aún más si se permite que los agentes de IA actúen basándose en una capa de datos limitada y potencialmente defectuosa.

¿Qué puede aumentar la seguridad de Web3?

El mayor defecto de KelpDAO, Drift Protocoly otros ataques recientes es la velocidad de ejecución. La mayoría de las transacciones se realizaban de inmediato y se finalizaban en el siguiente bloque, sin periodo de espera ni comprobaciones adicionales. Web3 ha promocionado su capacidad para realizar transacciones rápidas sin permisos, pero también permite a los ciberdelincuentes ejecutar sus ataques con rapidez.

“El futuro de la seguridad en Web3 depende de la velocidad. Nuestros datos demuestran que el hackeo y el blanqueo de capitales son rápidos y baratos, mientras que la respuesta de los equipos es lenta y costosa”, comentó Vladyslav Syrotin, jefe de investigaciones de Global Ledger, a Cryptopolitan.

Syrotin cree que los proyectos Web3 deberían reducir su tiempo de detección para captar salidas de capital inusuales, caídas repentinas de liquidez o llamadas sospechosas detracinteligentes.

Según Syrotin, las alertas y los bloqueos deberían automatizarse en un segundo tras un ataque, y los informes de las víctimas y el etiquetado de datos deberían estar listos en 10 minutos. Actualmente, se necesitan horas o días para contabilizar las pérdidas totales y traclos clústeres de monederos de los atacantes.

Syrotin agregó que incluso un plazo más lento, con alertas de 30 segundos y etiquetado en cuatro horas, puede ayudar a prevenir alrededor de la mitad de losdenty reducir las pérdidas.

Si estás leyendo esto, ya llevas ventaja. Mantente al día con nuestro boletín informativo.

Descargo de responsabilidad. La información proporcionada no constituye asesoramiento financiero. Cryptopolitande no se responsabiliza de las inversiones realizadas con base en la información de esta página. Recomendamostrondentdentdentdentdentdentdentdent inversión.

CURSO

- ¿Qué criptomonedas pueden hacerte ganar dinero?

- Cómo mejorar tu seguridad con una billetera (y cuáles realmente vale la pena usar)

- Estrategias de inversión poco conocidas que utilizan los profesionales

- Cómo empezar a invertir en criptomonedas (qué plataformas de intercambio usar, las mejores criptomonedas para comprar, etc.)