Los estafadores usan correos electrónicos falsos sobre filtraciones de datos de Ledger para robar criptomonedas

- Según informes, los usuarios de Ledger han recibido correos electrónicos de phishing presentados como alertas de violación de datos para robar fondos.

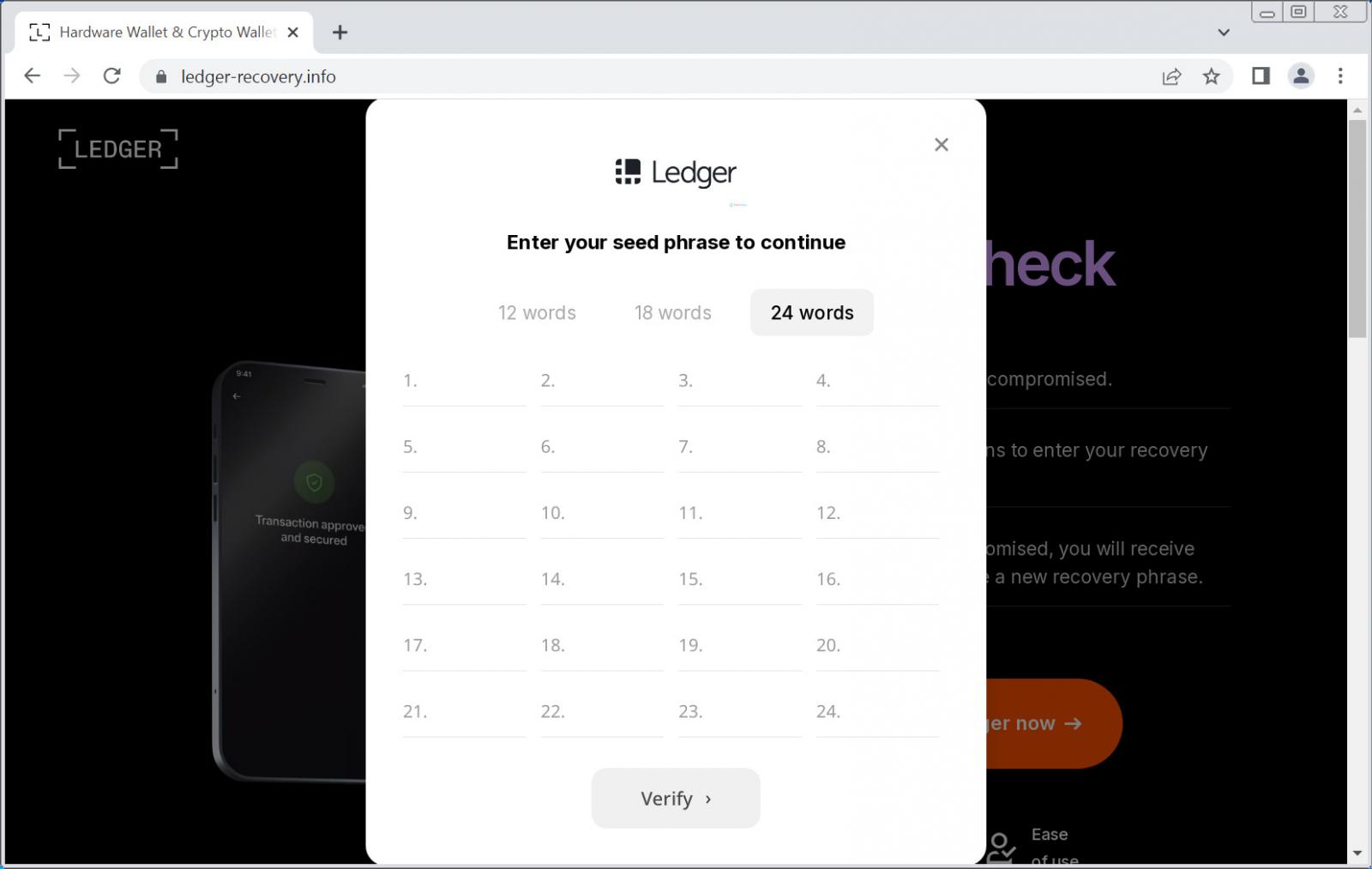

- Se dice que el mensaje conduce a sitios falsos donde los usuarios validan sus frases de recuperación, engañándolos para que revelen las claves de acceso a su billetera.

- Ledger ha instado a sus usuarios a evitar los enlaces de correo electrónico y las frases de recuperación seguras fuera de línea.

Según se informa, una nueva campaña de phishing está dirigida a los usuarios de la billetera de hardware Ledger a través de correos electrónicos falsos de notificación de violación de datos.

Investigadores de seguridad de BleepingComputer informaron que estafadores están enviando correos electrónicos que parecen provenir de la dirección de soporte oficial de Ledger a los usuarios. Según ellos, el mensaje afirma que los usuarios deben verificar sus frases de recuperación debido a una brecha de seguridad.

Según se informa, la estafa comenzó el 15 de diciembre de 2024 y utiliza la infraestructura de Amazon AWS para aparentar legitimidad. Estos intentos de phishing están diseñados para robar las frases de recuperación de 24 palabras de los usuarios, lo que daría a los atacantes acceso completo a los fondos de criptomonedas de las víctimas.

La campaña parece ser particularmente efectiva porque explota preocupaciones reales derivadas de la violación de datos anterior de Ledger en 2020, un episodio en el que realmente se expuso información de los clientes.

La campaña de phishing de criptomonedas parece oficial

Los correos electrónicos fraudulentos siguen un patrón cuidadosamente diseñado para parecer oficiales. Llegan con el asunto “Alerta de seguridad: una filtración de datos podría exponer su frase de recuperación” y parecen provenir de “Ledger [email protected]”. Sin embargo, los investigadores descubrieron que los estafadores en realidad utilizan la plataforma de marketing por correo electrónico SendGrid para distribuir estos mensajes.

Cuando los usuarios hacen clic en el botón "Verificar mi frase de recuperación" en estos correos electrónicos, son redirigidos a través de varias etapas. La primera redirección lleva a un sitio web de Amazon AWS en una URL sospechosa: product-ledg.s3.us-west-1.amazonaws.com. Desde allí, son redirigidos a un sitio de phishing.

El sitio web de phishing muestra claras capacidades técnicas. Incluye un sistema de verificación que compara cada palabra introducida con las 2048 palabras válidas utilizadas en las frases de recuperación de criptomonedas. Esta validación en tiempo real aumenta la legitimidad del sitio para las víctimas.

Los atacantes también agregaron otro elemento engañoso: el sitio siempre afirma que la frase ingresada no es válida para alentar múltiples intentos y probablemente para verificar que recibieron las palabras de recuperación correctas.

También se handentversiones adicionales de esta estafa. Algunos correos electrónicos afirman ser notificaciones de actualización de firmware, pero comparten el mismo objetivo: robar las frases de recuperación de los usuarios para acceder a sus monederos de criptomonedas. Cada palabra introducida se transmite inmediatamente a los servidores de los atacantes.

Ledger ha emitido varios recordatorios de seguridad

Ledger ha emitido varios recordatorios de seguridad en respuesta a esta campaña de phishing. La compañía insiste en que nunca solicitará frases de recuperación por correo electrónico, sitios web ni ningún otro medio.

Algunas recomendaciones de seguridad compartidas desde entonces han recordado a los usuarios que el único uso legítimo de una frase de recuperación es durante la configuración inicial de una nueva billetera de hardware o al recuperar el acceso a una billetera existente, y estas acciones solo deben realizarse en el dispositivo Ledger físico.

Las recomendaciones de seguridad para que los usuarios se protejan también les han recordado que siempre deben escribir la dirección web de Ledger (ledger.com) directamente en el navegador en lugar de hacer clic en enlaces de correo electrónico.

En segundo lugar, se recomendó a los usuarios que trataran con extrema precaución cualquier correo electrónico que afirmara provenir de Ledger, especialmente aquellos que mencionaran filtraciones de datos o exigieran una acción inmediata. En tercer lugar, se les recordó a los usuarios que deben almacenar las frases de recuperación sin conexión, preferiblemente en una ubicación física segura, lejos de dispositivos digitales.

Para quienes ya hayan interactuado con correos electrónicos o sitios web sospechosos, se recomienda actuar de inmediato. Los usuarios que hayan ingresado su frase de recuperación en cualquier sitio web deben transferir sus fondos a una nueva billetera con una frase de recuperación nueva de inmediato. La billetera original debe considerarse comprometida y ya no debe utilizarse para almacenar criptomonedas.

Si estás leyendo esto, ya llevas ventaja. Mantente al día con nuestro boletín informativo.

Descargo de responsabilidad. La información proporcionada no constituye asesoramiento financiero. Cryptopolitande no se responsabiliza de las inversiones realizadas con base en la información de esta página. Recomendamostrondentdentdentdentdentdentdentdent inversión.

CURSO

- ¿Qué criptomonedas pueden hacerte ganar dinero?

- Cómo mejorar tu seguridad con una billetera (y cuáles realmente vale la pena usar)

- Estrategias de inversión poco conocidas que utilizan los profesionales

- Cómo empezar a invertir en criptomonedas (qué plataformas de intercambio usar, las mejores criptomonedas para comprar, etc.)