CoW Swap sufrió un secuestro de DNS

- CoW Swap anunció un ataque DNS y aconsejó a todos los operadores que no interactuaran con el protocolo.

- El sitio fue atacado a nivel DNS, redirigiendo a una página maliciosa que puede abusar de los permisos o robardentde monederos electrónicos.

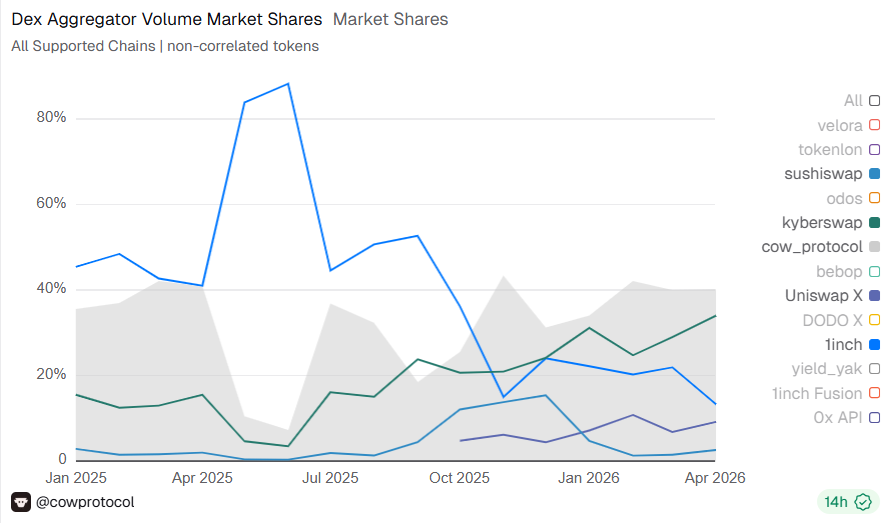

- CoW Swap es el agregador de DEX líder a partir de abril de 2026.

CoW Swap reportó problemas en su interfaz y un secuestro de DNS. El protocolo solicitó a todos los operadores que revocaran los permisos y evitaran la pérdida de activos de sus billeteras conectadas.

CoW Swap, uno de los principales protocolos de enrutamiento para operaciones en DEX, reportó problemas en su interfaz. Posteriormente, se descubrió que el problema era un secuestro malicioso de DNS, que permitía a ciberdelincuentes explotar las billeteras de los operadores.

El equipo de protocolo detectó un secuestro de DNS a partir de las 14:54 UTC, con una duración de más de 90 minutos. El backend y las API no se vieron afectados, pero la aplicación de enrutamiento completa quedó en pausa.

CoW Swap recomendó a todos los operadores que dejaran de usar el sitio principal hasta nuevo aviso.

🚨🚨

ACTUALIZACIÓN: CoW Swap sufrió un secuestro de DNS a las 14:54 UTC (hace aproximadamente 90 minutos).

El sistema backend y las API del protocolo CoW no se vieron afectados, pero los hemos suspendido temporalmente como medida de precaución.

Estamos trabajando activamente para resolver la situación. Por favor, continúe…

— CoW DAO (@CoWSwap) 14 de abril de 2026

El secuestro de DNS es extremadamente arriesgado para Web3, ya que el ataque puede pasar desapercibido y vaciar las carteras conectadas. La interfaz de CoW Swap es uno de los enlaces de confianza para el comercio en DEX, lo que podría robar fondos incluso sin una vulnerabilidad en el backend.

A las tres horas del ataque, el sitio web comprometido permitió el 1 millón de dólares . Una de las direcciones marcadas logró interceptar 219 ETH de la billetera de un inversor. El alcance exacto del ataque depende de cuántas billeteras más interactúen con el protocolo y si se ha expuesto la billetera de un inversor importante.

¿Cómo afecta un ataque DNS a los usuarios de CoW Swap?

La dirección oficial de CoW Swap se vio comprometida a nivel de dominio, lo que afectó a cualquiera que utilizara el sitio como punto de entrada.

Swap.cow.fi podría estar redirigiendo a los usuarios a un sitio malicioso, que luego puede usarse paratracdentde billetera, permisos o incluso frases semilla. El sitio podría haber sido comprometido a un nivel más profundo, lo que le permitiría redirigir el tráfico a un servidor web malicioso.

Los usuarios aún pueden ver la dirección oficial, que parece legítima. Lostracde Cow Swap no se ven afectados y, en teoría, las API siguen funcionando, pero el equipo de protocolo advirtió que no se debe usar la aplicación hasta que se considere segura.

Para interacciones recientes, lo más recomendable es revocar todos los permisos otorgados a través del sitio, utilizando servicios como Revoke Cash. Los operadores pueden usar este servicio para consultar la lista de permisos de la billetera y desconectar todas las conexiones desconocidas o los permisos del protocolo CoW.

El ataque al protocolo Cow revela otra vulnerabilidad de Web3

Cow Swap ha sido uno de los principales centros de negociación de Web3. El enrutador gestionó un volumen de operaciones de alrededor de 3800 millones de dólares en marzo y de aproximadamente 1220 millones de dólares en abril hasta la fecha. Los volúmenes semanales han establecido una base de referencia de alrededor de 700 millones de dólares.

El protocolo es el enrutador más activo para obtener los mejores precios en DEX, y se utiliza ampliamente en cadenas compatibles con EVM. El protocolo CoW está activo en Ethereum, Gnosis, Arbitrum, Base, Polygon, Avalanchey Lens Network. En los últimos meses, el protocolo CoW se ha utilizado con mayor frecuencia para operar BNB Chain.

El reciente ataque DNS se suma a una serie de intentos de ataques Web3, que a menudo resultan en pérdidas significativas. El caso cobró mayor relevancia tras el reciente al protocolo Drift . Los ataques Web3 son cada vez más frecuentes, lo que lleva a los analistas a sospechar la participación de la IA en la monitorización de vulnerabilidades.

Las mentes más brillantes del mundo de las criptomonedas ya leen nuestro boletín. ¿Te apuntas? ¡ Únete!

Aviso legal. La información proporcionada no constituye asesoramiento comercial. Cryptopolitanconsultar no se responsabiliza de las inversiones realizadas con base en la información proporcionada en esta página. Recomendamostronencarecidamente realizar una investigación independientedent un profesional cualificado antes de tomar cualquier decisión de inversión.

Cristina Vasileva

Hristina Vasileva se especializa en noticias sobre DeFi, negocios y economía. Se graduó de la Universidad de Sofía con una maestría en Filosofía, tras completar una licenciatura de cuatro años en Administración de Empresas, Periodismo y Comunicación de Masas. Trabajó para uno de los principales periódicos del país, cubriendo el mercado de materias primas y los resultados corporativos. Actualmente, Hristina colabora como redactora de noticias en Cryptopolitan.

CURSO

- ¿Qué criptomonedas pueden hacerte ganar dinero?

- Cómo mejorar tu seguridad con una billetera (y cuáles realmente vale la pena usar)

- Estrategias de inversión poco conocidas que utilizan los profesionales

- Cómo empezar a invertir en criptomonedas (qué plataformas de intercambio usar, las mejores criptomonedas para comprar, etc.)