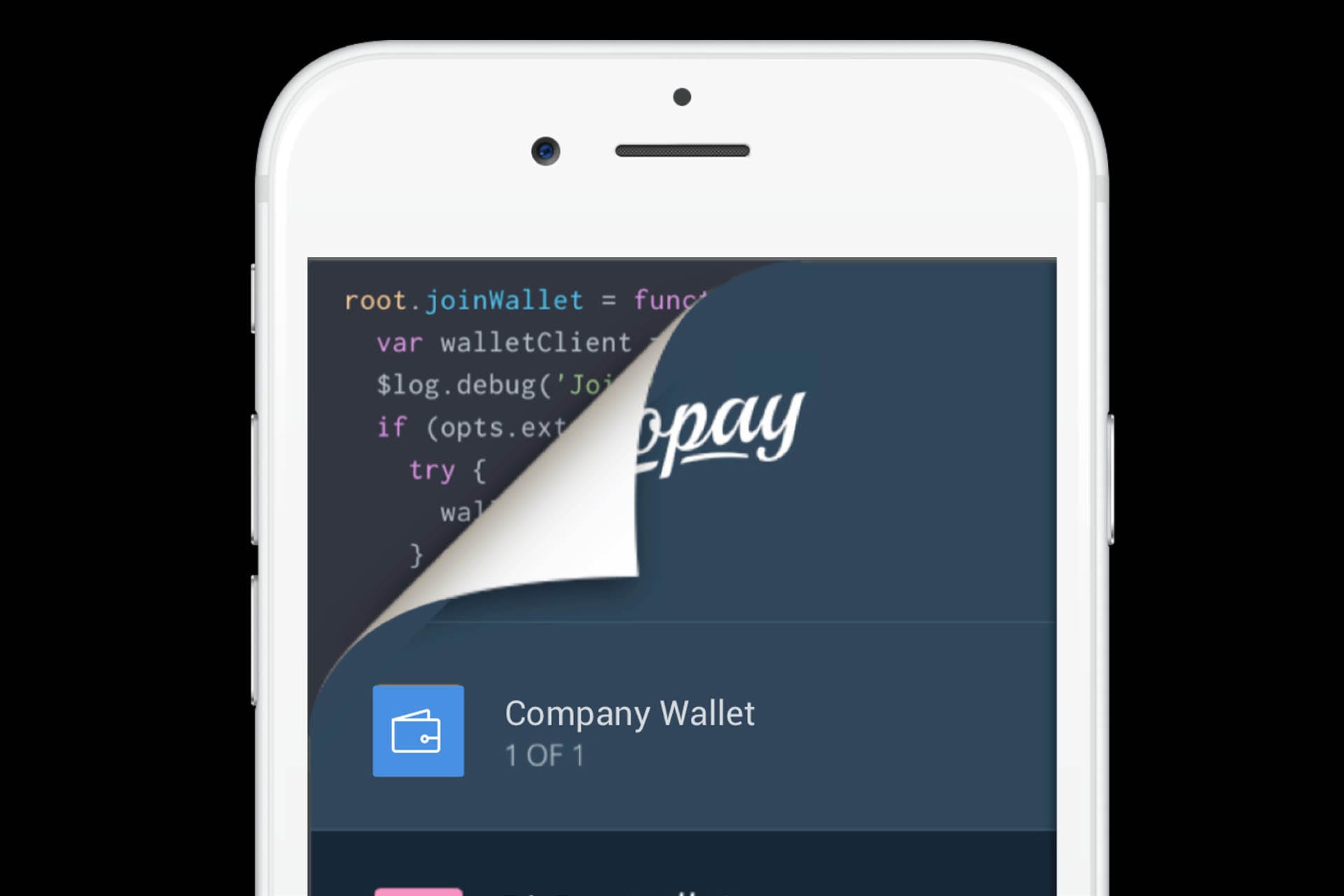

Copay, la billetera multifirma de Bitcoin se considera una "billetera Bitcoin segura y compartida", pero parece que no lo ha sido en los últimos meses. El lunes, BitPay notificó a sus usuarios sobre el ataque de malware a su billetera pública, indicando que este podría haber obtenido acceso a las claves privadas de los usuarios.

Según la empresa de pagos blockchain, los usuarios deben tener en cuenta que las billeteras infectadas con el malware no tienen sus claves privadas seguras. En este sentido, los usuarios de las versiones 5.0.2 a 5.1.0 de las aplicaciones Copay y BitPay se consideran las principales víctimas, por lo que deberían transferir todos sus fondos a la versión 5.2.0.

El problema se produjo debido a un código infectado insertado en el flujo de eventos, que es el módulo de Node.js. Este código fue insertado por un nuevo usuario a quien el fundador original le otorgó acceso a la biblioteca de JavaScript hace tres meses. Dominic Tarr, anterior responsable de JavaScript, declaró que le encargó el mantenimiento al nuevo usuario, quien estaba dispuesto a hacerlo.

El nuevo responsable continuó entregando el nuevo módulo Event-Stream 3.3.6, y este cuenta con una biblioteca de mapas planos que contiene el código infectado. En GitHub, Ayrton indicó que el nuevo administrador agregó Event-Stream, lo cual no representa una mejora para el código principal.

Este código infeccioso solo se ejecuta dentro del código fuente de Copay, desde donde se puede robar la información del usuario de una billetera, como las claves privadas. Esta información se envía a la URL del host de la API de Copay en el puerto 8080. Nicolas Noble, usuario de la aplicación, afirma que tener código malicioso y Copay-dash en la aplicación resulta en el robo de los Bitcoinque contiene.

Bitpay afirmó que esta aplicación no estaba protegida contra ningún código infectado y que la compañía sigue investigando si algún usuario se vio afectado. BitPay notificó a sus usuarios que no transfirieran fondos a las nuevas billeteras, ya que al hacerlo, la infección se propagaría a sus billeteras. Instó a sus usuarios a actualizar la versión de la billetera afectada (5.0.25.1.0) y comenzar a usar las nuevas billeteras en la versión 5.2.0 para transferir fondos mediante la función Send Max para iniciar las transacciones de todos los fondos.

El malware roba la clave privada de la billetera de copago

El malware roba la clave privada de la billetera de copago