¿Están en riesgo los datos y activos de los clientes de Binancedespués de un importante ataque a la cadena de suministro?

- Binance tomó medidas para tranquilizar a sus clientes después de que un ataque masivo a la cadena de suministro de NPM inyectara código malicioso en 18 paquetes de JavaScript populares.

- Los piratas informáticos secuestraron cuentas de mantenimiento de código abierto con correos electrónicos de phishing, apuntando a billeteras de criptomonedas y redirigiendo silenciosamente las transacciones a direcciones controladas por los atacantes.

- Los expertos en seguridad advierten sobre riesgos generalizados ya que se expusieron más de 2 mil millones de descargas semanales, aunque Binance confirmó que ningún dato o activo de los clientes se vio afectado.

Binance, el mayor exchange de criptomonedas del mundo por volumen de operaciones, aseguró el martes a sus clientes que ningún dato o activo de los usuarios se vio comprometido durante uno de los mayores ataques a la cadena de suministro que jamás haya afectado al ecosistema de JavaScript.

Según una declaración publicada en X, Binance afirmó que no se produjo ningún daño a su base de datos durante una violación que tuvo como objetivo paquetes Node.js ampliamente utilizados involucrados en más de 2 mil millones de descargas de aplicaciones semanales.

“Estamos al tanto del reciente ataque a la cadena de suministro, que publicó versiones maliciosas de varios paquetes JavaScript de uso generalizado”, escribió la compañía. “Tras la investigación, hemos confirmado que no nos vimos afectados y que ningún dato ni activo de nuestros clientes está en riesgo. La seguridad sigue siendo nuestra máxima prioridad; esta vulnerabilidad nos recuerda la importancia de la seguridad en la cadena de suministro. Manténganse seguros”

En relación con el ataque a la cadena de suministro de la plataforma social, el cofundador Changpeng Zhao, también conocido como CZ, comentó: «Ni siquiera el software de código abierto es seguro hoy en día. Web3 redefinirádefiseguridad de Web2. Todavía estamos en las primeras etapas».

Un ataque a la cadena de suministro contra paquetes de JavaScript asusta a los inversores en criptomonedas

El ataque, que los investigadores de seguridad han llamado uno de los más grandes en la historia de NPM, tuvo lugar el 8 de septiembre. Los piratas informáticos comprometieron la cuenta de un confiable mantenedor de código abierto conocido por el nombre de usuario "qix", tambiéndentcomo Josh Junon.

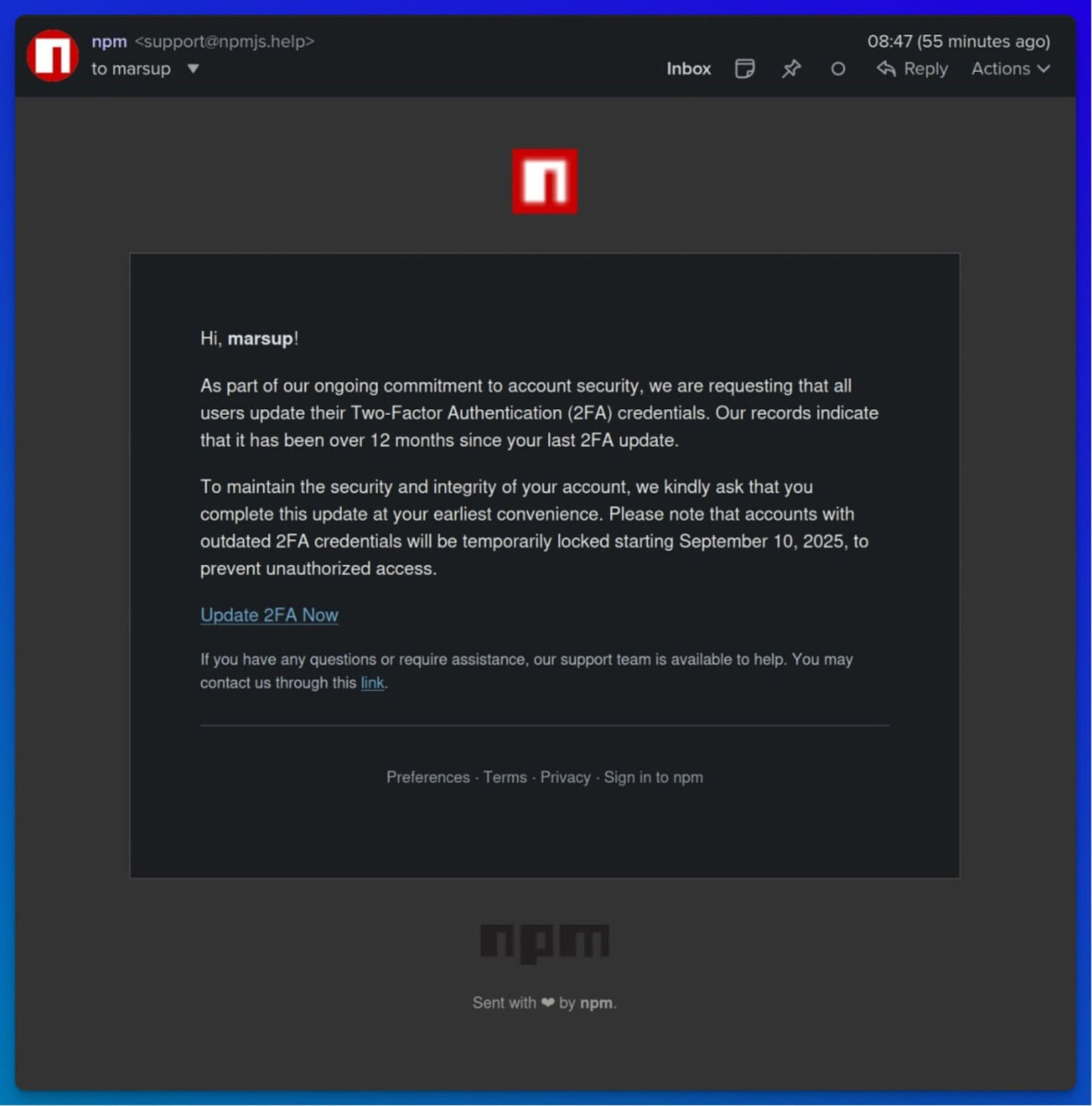

Los atacantes engañaron a Junon mediante un correo electrónico de phishing que suplantaba comunicaciones oficiales de npmjs, el repositorio central de paquetes de JavaScript. Como se observa en el correo electrónico fraudulento, los autores convencieron a Junon de que su cuenta sería bloqueada el 10 de septiembre de 2025 a menos que actualizara inmediatamente susdentde autenticación de dos factores.

Como parte de nuestro compromiso continuo con la seguridad de las cuentas, solicitamos a todos los usuarios que actualicen susdentde autenticación de dos factores (2FA). Nuestros registros indican que han pasado más de 12 meses desde la última vez que actualizaron su 2FA, decía el correo electrónico.

Junon confirmó en X que había sido víctima de la estafa de phishing después de que otro mantenedor revelara que su cuenta de NPM estaba "publicando paquetes con puertas traseras", lo que permitió a los atacantes secuestrar su cuenta e instalar actualizaciones maliciosas en 18 bibliotecas populares de Node.js.

Los paquetes incluían chalk, debug, ansi-styles y strip-ansi, todos ellos integrados en la web.

Código malicioso ataca transacciones de criptomonedas

Según el análisis de Aikido Security, los atacantes inyectaron código en los paquetes comprometidos que les permitía actuar como interceptores basados en navegador. El código se infiltró en los archivos index.js, donde podía secuestrar el tráfico de red y las API de cualquier aplicación que usara los paquetes infectados.

El script malicioso monitorea las direcciones de billetera y las transacciones de los principales activos digitales, como Bitcoin, Ethereum, Solana, Tron, Litecoiny Bitcoin Cash. Una vez detectado, el malware sustituyó silenciosamente la dirección de la billetera de destino por una controlada por los atacantes, redirigiendo los fondos sin el conocimiento de la víctima.

Como cubrió lo Cryptopolitan ayer, el director de tecnología del fabricante de billeteras de hardware Ledger, Charles Guillemet, dijo que el código malicioso ya se había propagado en paquetes con más de mil millones de descargas.

La firma de análisis de blockchain Arkham Intelligence informó el lunes por la noche que, hasta el momento, solo se habían robado criptomonedas por un valor de 159 dólares. Los fondos robados se trachasta las direccionesdenten las divulgaciones originales compartidas por el equipo de seguridad de Ledger.

Sin embargo, los investigadores creen que la baja cifra no significa que el daño potencial será limitado, dados los miles de millones de descargas asociadas con los paquetes comprometidos.

Las mentes más brillantes del mundo de las criptomonedas ya leen nuestro boletín. ¿Te apuntas? ¡ Únete!

Descargo de responsabilidad. La información proporcionada no constituye asesoramiento financiero. Cryptopolitande no se responsabiliza de las inversiones realizadas con base en la información de esta página. Recomendamostrondentdentdentdentdentdentdentdent inversión.

CURSO

- ¿Qué criptomonedas pueden hacerte ganar dinero?

- Cómo mejorar tu seguridad con una billetera (y cuáles realmente vale la pena usar)

- Estrategias de inversión poco conocidas que utilizan los profesionales

- Cómo empezar a invertir en criptomonedas (qué plataformas de intercambio usar, las mejores criptomonedas para comprar, etc.)