Microsoft erklärt, das Scheitern von CrowdStrike sei auf das Konto der Europäischen Union zu gehen

- Microsoft macht ein EU-Abkommen aus dem Jahr 2009 dafür verantwortlich, dass es Windows nicht so gut absichern konnte wie Apple, was zu einem großen technischen Misserfolg führte.

- Millionen von Windows-PCs zeigten den berüchtigten Bluescreen, was zu Chaos und fast 2.000 Flugausfällen führte.

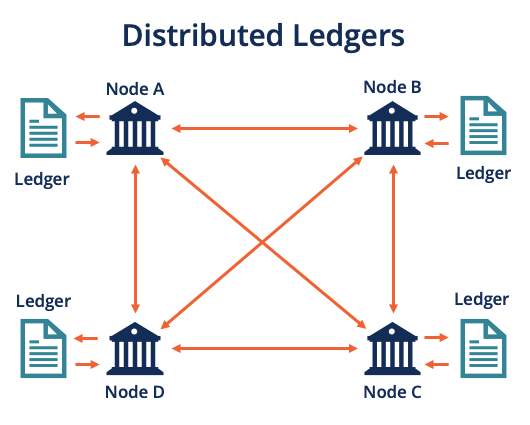

- Dezentrale Systeme hätten die Auswirkungen minimieren können, indem sie die Sicherheitskontrollen verteilt und so das Risiko weitverbreiteter Ausfälle verringert hätten.

Microsoft gibt der Europäischen Union die Schuld an seinem jüngsten Technologie-Desaster und argumentiert, dass es sein Betriebssystem aufgrund eines Abkommens mit der Europäischen Kommission aus dem Jahr 2009 nicht wie Apple absichern könne.

Laut WSJzwingt diese Vereinbarung Microsoft dazu, anderen Herstellern von Sicherheitssoftware denselben Zugriff auf Windows zu gewähren wie sich selbst. Der berüchtigte Bluescreen trat am Freitag erneut auf Millionen von Computern auf.

Sicherheitsexperten kritisieren, dass Microsoft die Schwachstellen seiner Software nicht ernst genug genommen hat. In einem Blogbeitrag des Unternehmens hieß es, 8,5 Millionen Windows-Rechner seien betroffen, was weniger als 1 % der weltweiten Nutzung entspreche.

Doch das reichte aus, um große Unternehmen im Gesundheitswesen, in den Medien und in der Gastronomie schwer zuripple . Das Chaos hielt auch am Samstag an: Fast 2.000 Flüge wurden von US-Fluggesellschaften gestrichen, verglichen mit 3.400 am Vortag. Delta war am stärksten betroffen und strich am Samstag mehr als die Hälfte ihrer Flüge.

Das ganze Chaos begann mit einem fehlerhaften Update, das CrowdStrike, eines von vielen Cybersicherheitsunternehmen, die Windows absichern wollen, an Unternehmenskunden verschickte. Microsoft hat mit Windows Defender ein eigenes Konkurrenzprodukt.

Der CEO von CrowdStrike räumte das Problem am Freitag ein und erklärte, man arbeite daran, die Kunden wieder auf traczu bringen. Seine Entschuldigung wurde jedoch als beleidigend empfunden, und viele einflussreiche Persönlichkeiten – darunter Elon Musk und Stephen King – kritisierten ihn dafür.

Sicherheit war schon immer eine Schwachstelle von Microsoft. Die Software des Unternehmens wurde wiederholt von kriminellen Hackern und staatlich geförderten Gruppen aus Russland und China angegriffen. Führungskräfte mussten vor dem Kongress aussagen, um zu erklären, warum Windows so anfällig ist.

Durch Dezentralisierung wäre dies niemals passiert. Indem dezentrale Systeme Daten und Sicherheitskontrollen auf mehrere Knoten verteilen, eliminieren sie zentrale Ausfallpunkte.

Selbst wenn ein einzelner Knoten kompromittiert wird, bleibt das Gesamtsystem funktionsfähig. Daher wird es nie zu einer so umfassenden Störung kommen. Kryptografisch gesicherte und verifizierte Daten erschweren es Angreifern, Informationen unbemerkt zu verändern oder zu verfälschen.

Dezentrale Agenten können Bedrohungendentüberwachen und darauf reagieren und so eine kontinuierliche Sicherheit ohne zentralen Server gewährleisten.

Lesen Sie Krypto-News nicht nur, sondern verstehen Sie sie. Abonnieren Sie unseren Newsletter. Er ist kostenlos.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtronempfehlen dringend, vor jeder Anlageentscheidung eigene Recherchen durchzuführendent oder einen qualifizierten Fachmann zu konsultieren

Jai Hamid

Jai Hamid berichtet seit sechs Jahren über Kryptowährungen, Aktienmärkte, Technologie, die Weltwirtschaft und geopolitische Ereignisse mit Markteinfluss. Sie hat für Blockchain-Fachpublikationen wie AMB Crypto, Coin Edition und CryptoTale Marktanalysen, Berichte über große Unternehmen, Regulierungen und makroökonomische Trends verfasst. Sie absolvierte die London School of Journalism und präsentierte ihre Kryptomarkt-Analysen bereits dreimal in einem der führenden afrikanischen Fernsehsender.

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)