No cenário em constante evolução do crime cibernético, uma nova ameaça surgiu, deixando indivíduos e empresas vulneráveis a perdas financeiras e violações de privacidade – o Inferno Drainer. O golpe de phishing Inferno Drainer, apropriadamente nomeado por sua capacidade de drenar os recursos das vítimas, recentemente chegou à vanguarda da evolução das criptomoedas.

Essa sofisticada operação de “fraude como serviço” já roubou surpreendentes US$ 5,9 milhões desde março, ressaltando a necessidade urgente de maior vigilância e medidas de segurança robustas.

O sofisticado esquema de phishing do Inferno Drainer deixa milhões vulneráveis

Operando atrás de um véu de anonimato, o Inferno Drainer rapidamente ganhou notoriedade na dark web. O grupo por trás dessa operação de fraude como serviço permanece envolto em mistério, empregando técnicas avançadas para evitar a detecção por agências de aplicação da lei e especialistas em segurança cibernética

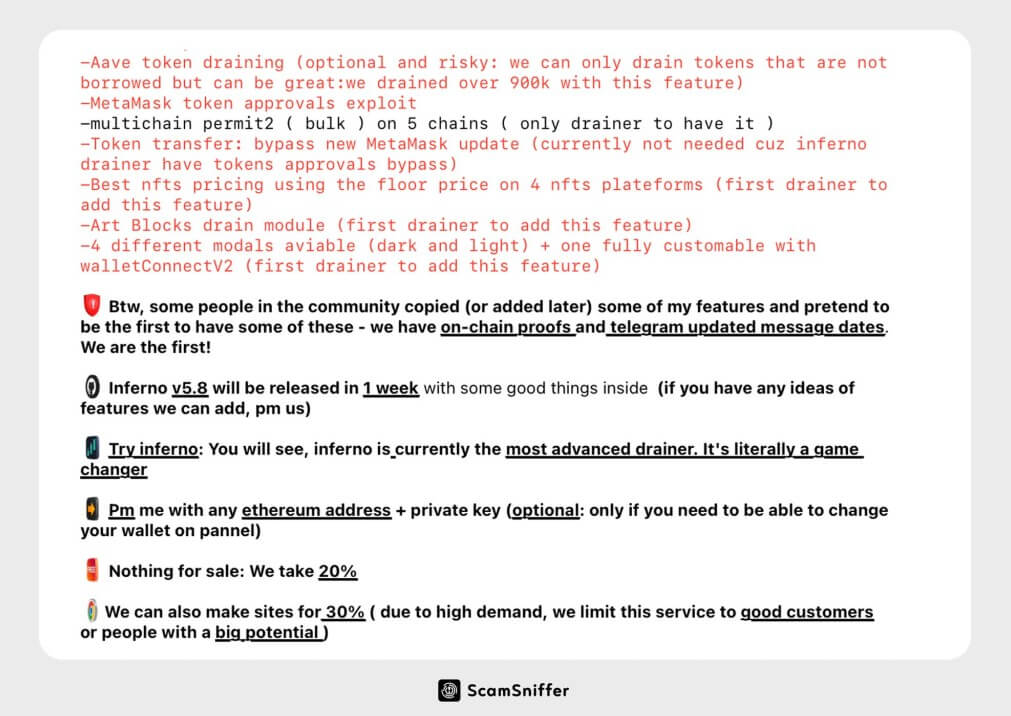

De acordo com a empresa de detecção de golpes Web3 Scam Sniffer, uma nova fraude como serviço chamada “Inferno Drainer” supostamente roubou quase US$ 6 milhões de usuários de criptomoedas involuntários. O Inferno Drainer supostamente anuncia que fornece aos golpistas um código pronto para uso que lhes permite roubar criptomoedas em troca de uma participação de 20% no “saque” de criptomoedas dos golpistas.

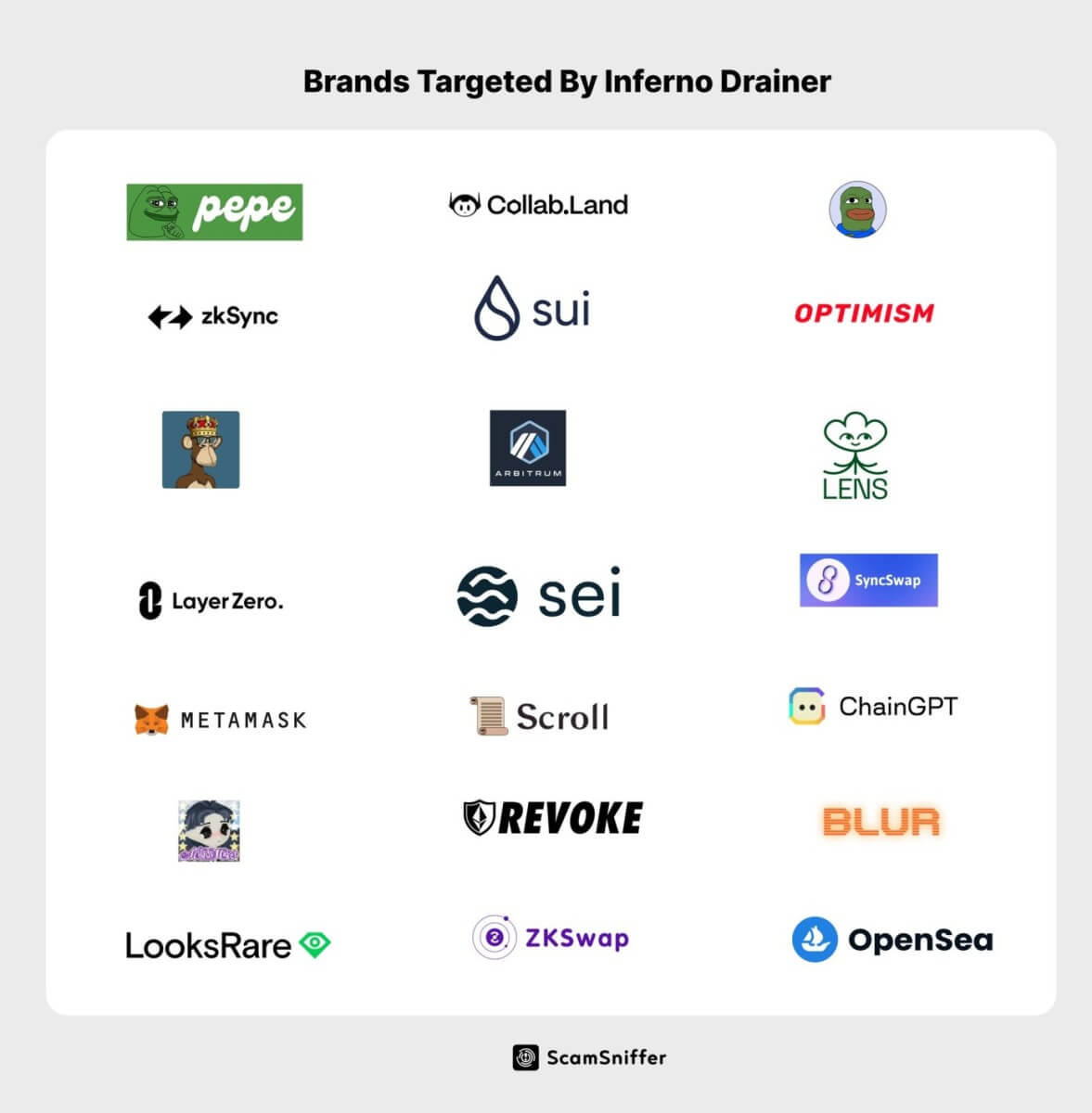

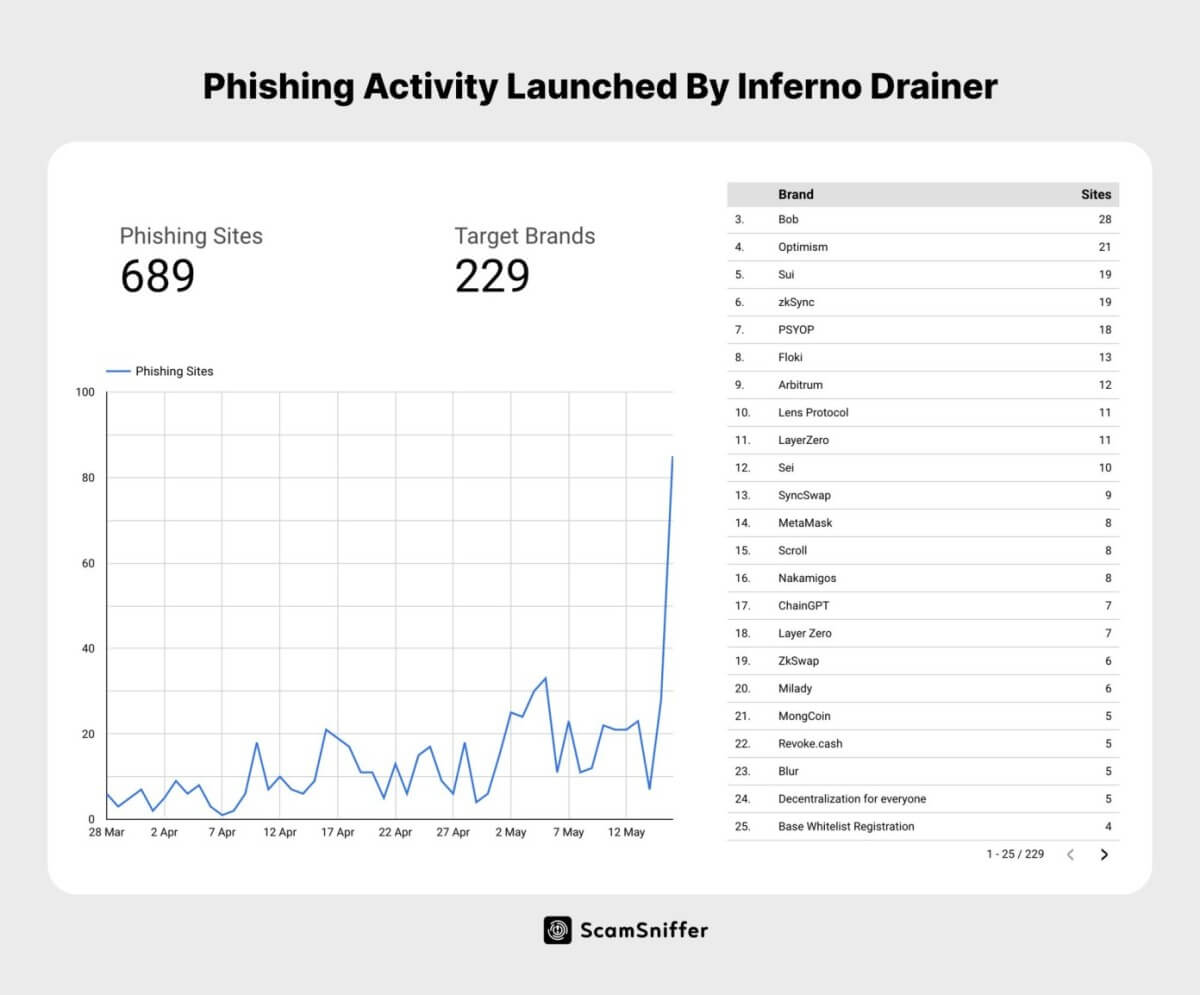

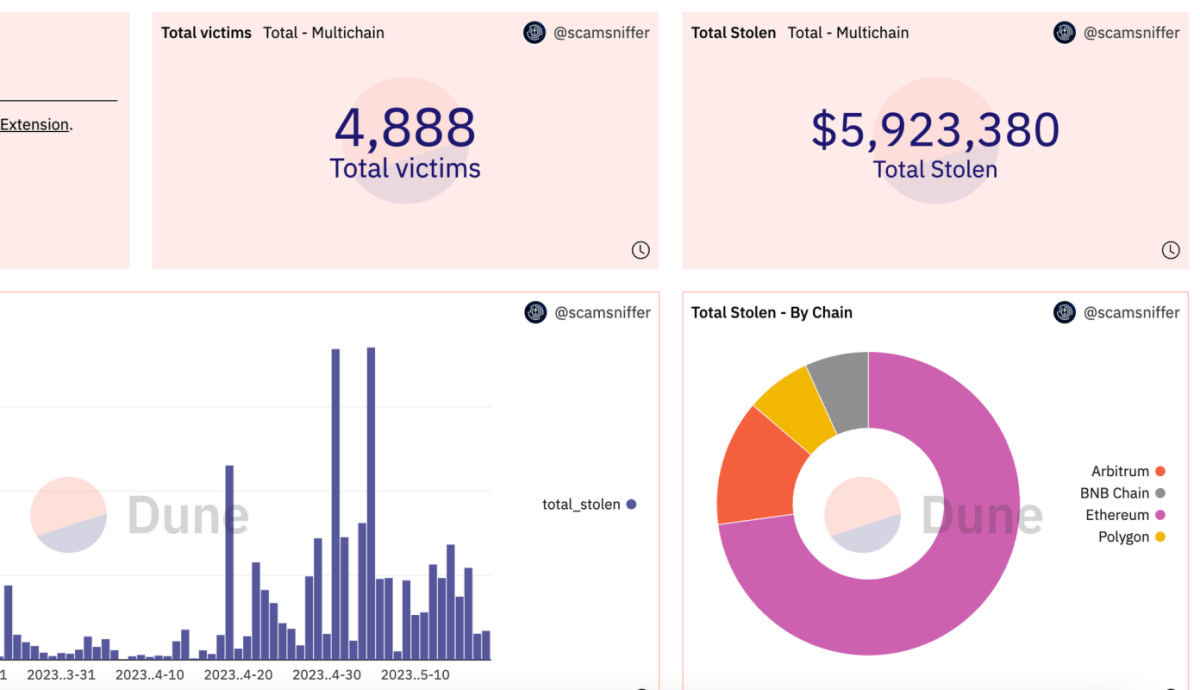

1/ O Inferno Drainer, um fornecedor de golpes especializado em golpes de várias cadeias, roubou US$ 5,9 milhões em ativos de quase 4.888 vítimas por meio de mais de 689 sites de phishing direcionados a projetos populares. https://t.co/OEjdzHm2Ls

- Farejador de golpes | Web3 Anti-Scam (@realScamSniffer) 19 de maio de 2023

De acordo com fontes da indústria, o modus operandi do Inferno Drainer gira em torno de sofisticadas táticas de phishing. O golpe envolve a criação de réplicas convincentes de sites conhecidos, como portais bancários e trocas de criptomoedas. Vítimas inocentes são então induzidas a divulgar suas dent de login confidenciais e informações pessoais, que são posteriormente exploradas pelos criminosos.

Como funciona

O serviço fraudulento foi descoberto pelo entusiasta de segurança e pseudônimo do usuário do Twitter 0xSaiyanGod, que se deparou com um promotor enquanto examinava o canal Scam Sniffer Telegram. O serviço de segurança lançou uma investigação depois que Saiyan denunciou o fraudador ao canal.

Scam Sniffer descobriu uma captura de tela de uma transação de drenagem de $ 103.000 usando uma exploração Permit2. As explorações do Permit2 são golpes de phishing que usam uma variação simplificada do processo de aprovação de token.

Conforme relatado pelo Scam Sniffer, a captura de tela exibia o hash da transação do furto, levando a equipe a procurar a transação, o que os levou ao endereço do explorador. O Scam Sniffer descobriu então que o endereço mencionado acima estava vinculado a mais de 689 sites de phishing criados desde 27 de março e havia roubado US$ 5,9 milhões de vítimas em várias redes, incluindo Ethereum , Arbitrum, Polygon e BNB Chain.

Scam Sniffer desenvolveu um painel de análise Dune para exibir os dados de suporte para esta conclusão.

Segundo o relatório, o Inferno Drainer anunciava seu “serviço” para hackers em troca de 20% de seus lucros. Ele até se ofereceu para criar sites de phishing para clientes em troca de uma comissão de 30%, mas apenas para “bons clientes ou pessoas com grande potencial”.

Fonte: Scam Sniffer – Este é o suposto anúncio do Telegram para o Inferno Drainer.

Até agora, US$ 5,9 milhões foram arrecadados com a análise de dados de diferentes cadeias, com cerca de 4.888 vítimas. O Mainnet vale $ 4,3 milhões, o Arbitrum vale $ 0,79 milhão, o Polygon vale $ 0,41 milhão e BNB vale $ 0,39 milhão.

Com base no exame dos endereços de coleta de fundos on-chain, estima-se que cerca de 1.699 ETH foram roubados e distribuídos entre esses cinco endereços principais. Eles propositadamente mantêm o cash em cada endereço em cerca de 300-400 ETH.

Nos últimos meses, golpes que se apresentavam como serviços tornaram-se um problema crescente na comunidade criptográfica. ZachXBT descobriu um serviço comparável chamado “Monkey Drainer” em outubro. Antes de fechar em março, roubou pelo menos US$ 1 milhão em ETH dos consumidores.

O Scam Sniffer descobriu anteriormente um tipo semelhante de “Scam as a Service” conhecido como Venom Drainer. Levou $ 27 milhões de 15 mil pessoas, com as cinco principais vítimas perdendo $ 14 milhões no total. Foram criados 530 sites de phishing direcionados a aproximadamente

Novo golpe como provedor de serviços: Venom Drainer

- Farejador de golpes | Web3 Anti-Scam (@realScamSniffer) 3 de abril de 2023

💸 Drenou US$ 27 milhões de aproximadamente 15 mil vítimas, com as 5 principais vítimas perdendo US$ 14 milhões

🐍 ~ 530 sites de phishing criados, visando ~ 170 marcas

🚨 Estatísticas: https://t.co/6AHAgXskQD